記事一覧

画像ベクター化ツール「Vectorizer.AI」

こんにちは、Dr.独特です。

画像やイラストをPCの壁紙に設定する時に、画像サイズによっては画質が荒く表示されてしまうことってありますよね。

せっかくお気に入りの画像やイラストを見つけたとしても、画質が劣化してしまってはもったいないです。

また、どんなに高画質にしたとしても、ピクセル(ビットマップ)で表現されている以上、拡大するにつれて画質は荒くなってしまい意味がありません。

そんな時に、

応用情報技術者試験令和5年春期に向けて

皆さん、応用情報技術者試験に勉強は進んでいますか?

試験日が2023/4/16ということで、ちょうど1ヶ月前になりました。

私は受験予定なので、一緒に頑張りましょう。

筆者の経歴令和3年、基本情報技術者試験に合格

情報系の大学を卒業後、IT会社に入社

スキルアップ&社内評価アップのため、応用情報技術者試験を受験予定

これまでの学習内容午前問題の過去問は、6年分実施済み。

略語が全然覚

マーケティングミックスの4Pと4C

マーケティングミックスとは、商品・サービスのマーケティング戦略を実行するために必要な要素である「商品」「価格」「プロモーション」「流通」の4つを指します。

しかし、この考え方には商品・サービスの消費者中心の視点を加えるために、4Cという考え方が生まれました。

今回は、マーケティングミックスの4Pと、4Cについて詳しく説明していきます。

マーケティングミックスの4Pマーケティングミックスの4P

キャッシュメモリの割付方式

コンピュータの処理速度を向上させるために使用されるキャッシュメモリは、データの再利用を可能にすることで高速なデータアクセスを提供します。

キャッシュメモリは、主記憶装置とプロセッサーの間にある小さな高速メモリであり、よくアクセスされるデータをキャッシュに保存することで、アクセス速度を向上させることができます。

キャッシュメモリの割付方式には、ダイレクトマッピング方式、フルアソシエイティブ方式、およ

スケールアップとスケールアウト

システムを設計するには、システムの性能や必要となる資源(リソース)などの性能要件を検討します

この性能要件は、現状の最大負荷だけでなく、将来予測される最大負荷も考慮する必要があります。

このためコンピュータシステムは、必要に応じて拡張可能であることが望まれます。

この記事では、コンピュータシステムの拡張性を向上させる方法として、スケールアップとスケールアウトについて解説します。

スケールアップと

情報セキュリティの3要素

情報セキュリティとは、情報を守るための対策や仕組みのことです。

情報セキュリティを構築するためには、情報の機密性、完全性、可用性という3つの要素を考慮する必要があります。

この記事では、情報セキュリティの3要素について詳しく解説し、それぞれの要素がどのような意味を持ち、どのような対策が必要かについて説明します。

情報セキュリティの3要素情報セキュリティの最も基本的な考え方は、「機密性」、「完

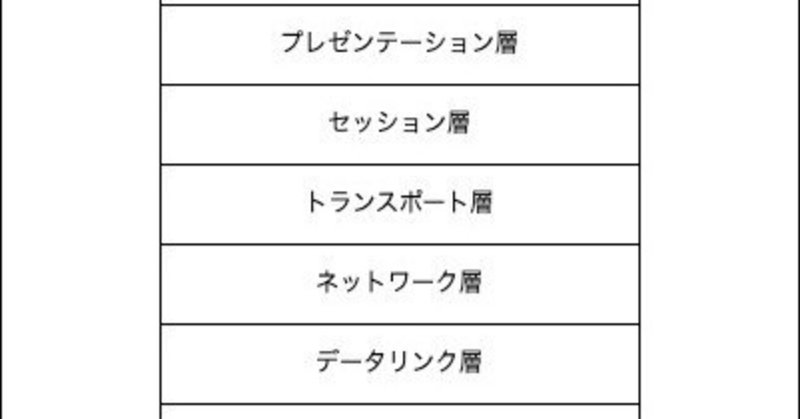

OSI基本参照モデルとは?

基本情報技術者試験を勉強していると、「OSI基本参照モデル」という用語をよく目にすると思います。

何となく、いくつかの層に分かれているくらいの知識はあっても、それぞれの層の名前と役割は中々覚えられないですよね。

この記事では、OSI基本参照モデルについて解説します。

この記事を読むことで、OSI基本参照モデルの復習になると思います。

OSI基本参照モデルの概要OSI基本参照モデルは、異なる

BlueWillowで画像生成してみよう

Midjourneyをはじめとして、画像生成AIツールが話題となっています。

皆さんの中には、実際に使用された方もいるのではないでしょうか。

画像生成AIツールの多くは、利用回数に制限があるものが多いです。

Midjourneyに関しては、フリープランですと画像生成回数が25回までに制限されています。

無料でたくさん画像生成をしてみたい方は多いのではないでしょうか?

この記事では、先日ベータ

Apple Watch、右につけるか?左につけるか?

1ヶ月前、健康管理を行うためにApple Watchを購入しました。

Apple Watchを購入した方や、購入しようと考えている方の多くは、「Apple Watchは右と左のどちらの手首につけたほうがいいのだろうか?」と悩んでいるかもしれません。

この記事では、1ヶ月間Apple Watchを使用した私がどちらの手首につけたほうがいいか見解を述べたいと思います。

どちらの手首につけた方が良

暗号学的ハッシュ関数とは?

今回は、暗号学的ハッシュ関数の特性について解説します。

暗号学的ハッシュ関数とは?暗号学的ハッシュ関数とは、任意の長さの入力データから固定長の出力データを生成する関数であり、その入力データに対して繰り返し適用することでハッシュ値を求めます。このハッシュ値は、入力データが少しでも異なる場合には全く異なる値を取るため、データの改ざんや偽装を検出するために用いられます。

暗号学的ハッシュ関数には、以