【SCR05春PMI問3解説】令和05年春午後1問3(情報処理安全確保支援士試験)

このNoteでは「セキスペR05春午後1問3」の解説をします。

今回の問題は良問です。既存のネットワークを在宅ワークを機に見直しクラウド化を進めるお話。

昨今よくある出題パターンを網羅していました。

できれば予習や復習で >ルート認証局の解説Note を読んでおいてください(この問題解説のために別途準備しておきました。)。

このNoteは3本立てです。

各問題の解説:どう正解に至るか

演習しながら注目したポイント

残留リスクへの指摘・クラウド経由のメリット

1の解説には別解や部分点についての見解も載せました。2では、読みながら気にした点、3では今回解決しなかったリスク・よく見る王道解答について書いています。

PMIは20~30分でさくっと解けて便利です。一方でセキュリティ対策にはまだまだ甘い面を残しています。

「これ危ないけどいいの?」は、PMIIの分析眼の育成に役立つので、是非読んでいってくださいね。

私はSCPMIIを97点で独学合格し、IT専門学校で授業しています。このNoteには、授業で教えていること以上の情報を詰め込みました。

一所懸命に作ったので、信頼して下さったら嬉しいです。

それでは始めましょう!

設問1(1) | シークエンス図は最初と最後を見るのもテ

正答は、ア(Lサービス)、イ(PCのWebブラウザ)、ウ(SaaS-a)。

どこから特定しても良いですが、分かりやすいの最初と最後。

最初は利用者がサービスを使おうとし始めるはず

ー>bは「PCのWebブラウザ」最後はサービス使っていいよとなるはず

ー>cは「SaaS-a」

aへの通信を見ると認証関係。問題文に「LサービスというIDaaS」とあり、ID=認証ですからね。確定です。

設問1(2) | 通信経路のトレース

正答は、「送信元制限機能で、本社のUTMからのアクセスだけを許可しているから」。逆に「~本社UTM以外のアクセスを拒否するから」でも良いですね。

まず常に通信経路は把握するようにしてください。

セキュリティの問題で、図1のネットワークを、図3で改訂するのはよくあるパターン。さらに暗号化されている個所も把握しましょう。

問題文からヒントを探します。

表1にたくさん機能が載っているので怪しい。SaaS-aへの利用者認証はLサービス(IDaaS)がやっているので見てみると。

「設定したIPアドレスからのアクセスだけを許可する」しかも「有効」になっています。注2を見ても「本社のUTMのグローバルIPアドレス」を設定しているとのこと。

つまり、社内のネットワークからじゃないと接続できない模様。攻撃者が社外のネットワークからアクセスするので防止できますね。

では作文。

材料を挙げます。

Lサービス

送信元制限機能

本社UTMのグローバルIPアドレス以外を拒否(本社UTMのみ許可)

攻撃者は社外ネットワークからアクセスするから拒否できる

「Lサービスの送信元制限機能で、本社UTMからのみのアクセスを許可しているから」。38文字。良さそう。

他は「Lサービスが本社以外からのアクセスを拒否するから」。24文字。部分点あげるか迷いますね。理解していなくても書ける一般的な答えにも見えます。やはり、根拠となる表1の「送信元制限機能」は入れておきたいですね。

理由を問う問題は、何も書かないよりは「一般的なこと」を書いた方がマシではありますが。採点者に「理解していますよ」と示せる問題文中の言葉を使うよう心がけます。

なお、セキュリティリスクはまだ残っています。詳しくは最後の「補強」節で解説します。

設問2(1) | 最近よくある解答「ルート証明書の登録」

正答は、ア(Pサービスのサーバ証明書)、ウ(認証局の証明書)、イ(信頼されたルート証明書)。

以下の2つの図解を理解していきましょう。>ルート認証局の解説Noteから抜粋しています。

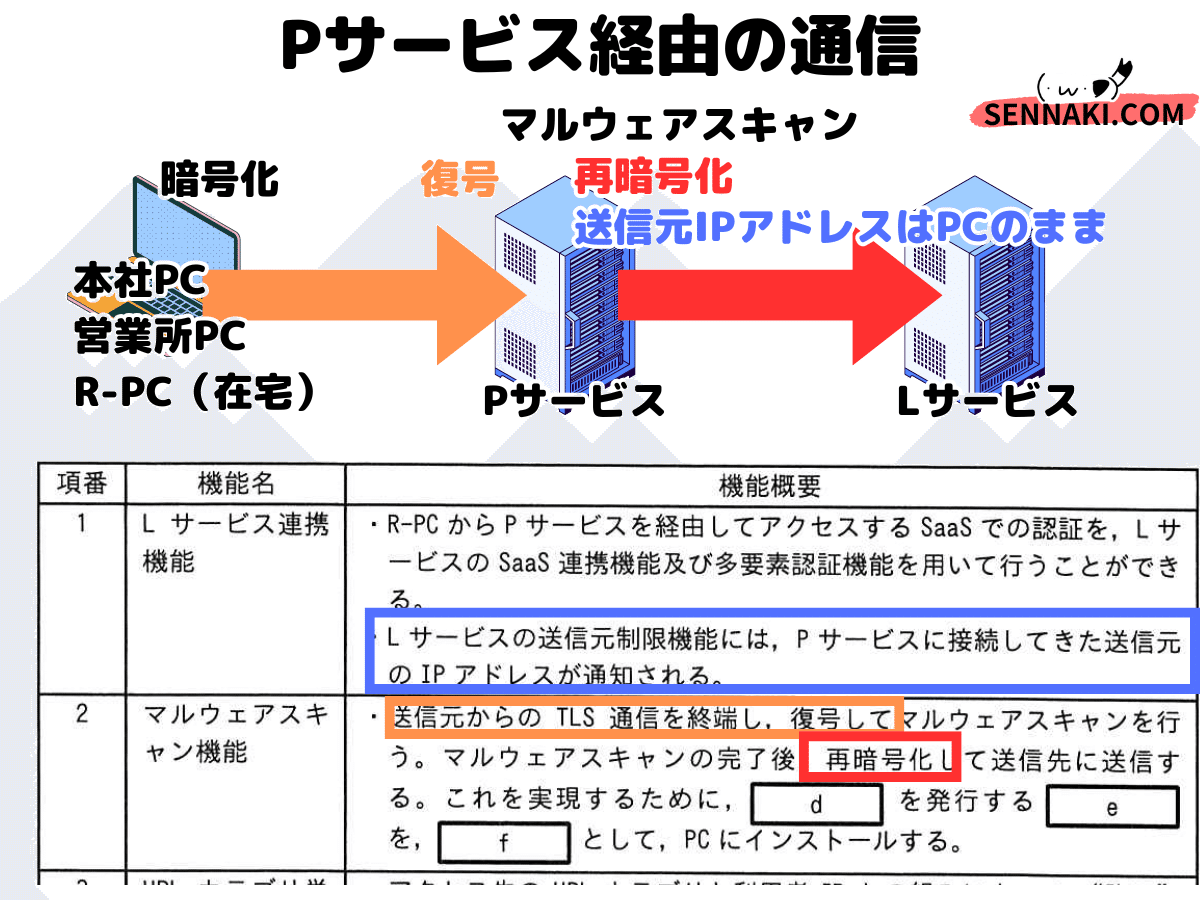

Pサービスは、R-PC(在宅)・社内・クラウドの通信を中継するサービス。暗号化通信のためにサーバ証明書(SSLサーバ証明書でしょうね)を使うとのこと。

サーバ証明書は電子証明書の一種。さらに電子証明書(うちの公開鍵)は上位の認証局からの電子証明書で保証します。

以上のように電子証明書は最上位の認証局(ルートCA)まで遡りますし、そもそも認証局から発行してもらうためには申請と審査が必要で面倒。

そこで「身内で手軽に使いたい」ので、Webブラウザにルート証明書として登録して、すぐに信じるようにします。>ルート認証局の解説Note

今回の場合は、

「Pサービスの電子証明書」を信じたい

電子証明書を発行した「認証局」をすぐに信じたい

「認証局の証明書」をルート証明書として信じる設定する

というロジック。

身内利用で自社で認証局(プライベート認証局)を設けることはよくある出題パターン。>「ルートCAの証明書を登録する」の解説Note を準備したので読んでくださいね。

設問2(2) | 最近の流行語「CASB」と「SIEM」

正答は、イ(CASB)。

知っていないと正解できませんし、流行語なのでSIEMと一緒に知っておいてください。>SIEMとCASBの解説Note

SIEM:各機器のログを収集・分析し管理者に通知

CASB:各社員のクラウド利用の可視化

例えば午後の最終問題に「どんな対応があるか」などノーヒントで問われたときに「SIEMを導入する」「CASBを使う」などと書いてみるのもテです。午後といえば、かつては「クライアント証明書」「サーバ証明書」や「中間者攻撃」、現在は「ゼロトラスト」「SIEM」「CASB」です。

他はSC-AMレベルなので軽く読み飛ばして下さい。

CAPTCHA:歪んだ文字列。認証時に人間が操作しているかの確認に用いられる。

CHAP:PPPで使われている認証方式で、チャレンジレスポンスを用いる

CVSS:JVNが用いるセキュリティ評価に関する指標

CVE:脆弱性を識別する識別子

CWE:脆弱性の種類を識別する識別子

CVSS:脆弱性の深刻さの評価方法

WAF:Webサーバへの攻撃を防ぐ。ハードウェア版もソフトウェア版(AP出題実績あり)もある >AP令和4年問1セキュリティの解説Note

なお私は、CVWは識別子、CVSSは他の3文字に比べて4文字なので「深い→深刻度」と覚えています。

最後に繰り返しますが、>SIEMとCASBの解説Note は今後解答で使うので必ず知っておいてくださいね。

設問3(1) | 最近流行「プロキシ経由を止める」

模範解答は「プロキシサーバではなく、Pサービスを経由させる」。

まず「見直し前」から。12頁より、営業所→プロキシサーバ→インターネット(Lサービスなど)。

図3の見直し後ネットワークも上の通り。

なおPコネクタは表3の6番より「社外から社内にアクセスできる」とあるため、まだ使いません。

今回はややこしいんですよね。営業所PCとR-PCの回収を段階的に検討しているので。一気にやって欲しい。

設問3(2) | 通信経路見直しに伴う設定変更

模範解答は、「送信元制限機能で、営業所UTMのグローバルIPアドレスを設定する」。

見直し前は、Lサービスは本社UTMからしかアクセスを受けない設定になっていましたね(表1の送信元制限機能)。

次は、見直し後の通信経路について。

営業所が本社UTM(とプロキシサーバ)を経由せず、Pサービスを経由してLサービスやインターネットにアクセスします。

つまりLサービスが検知する送信元IPアドレスは営業所UTM。

※なお、Pサービスは送信元IPアドレスを変更せずに中継する旨が表3-1に書かれています。

よって「送信元制限機能に、営業所UTMのグローバルIPアドレスを追加する」。32文字まぁまぁ。

「送信元制限機能で、営業所UTMのグローバルIPアドレスからの通信を許可する」37文字。良き。字数に余裕なかったら「、」はなくても良いですよ。

設問3(3) | 昔からの王道「クライアント証明書」

正答は、イ(TLSクライアント認証を行う方式)。

表4「多要素認証機能を有効にして、方式を選択する」より、表1の多要素認証機能を見返します。

アのSMS認証について。たしかに問題文最初に「スマホ」はあるので可能です。

しかしSMS認証でのワンタイムパスワードでは、アクセスする端末を限定できません。スマホとPCが別端末ですからね。

ということで、イのTLSクライアント認証。

アクセスさせる端末を制限する手法の代表は、「クライアント証明書を予めインストールしておいた端末」。王道です。

なお、昔は「アクセスを許可する端末のMACアドレスを登録しておく」も王道でした。でも最近はクライアント証明書が優勢です。

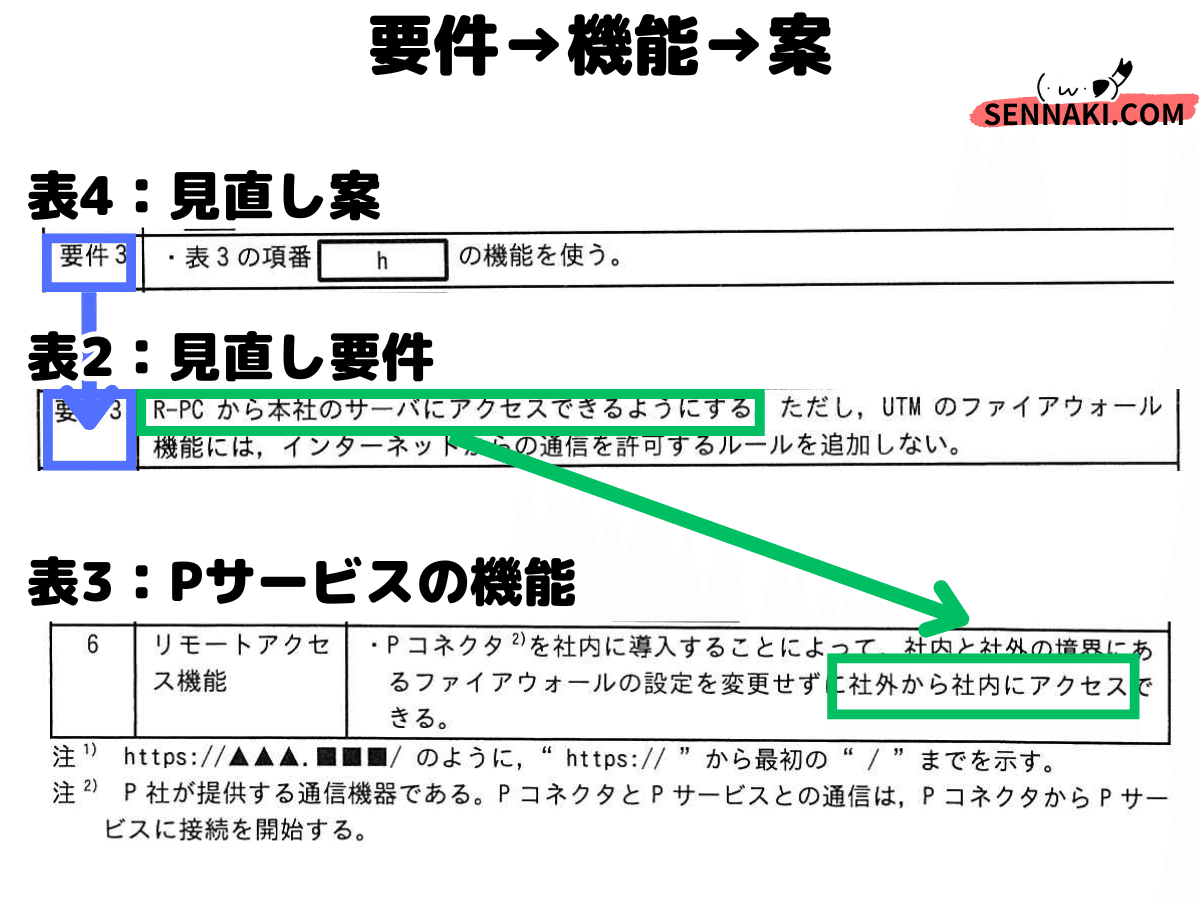

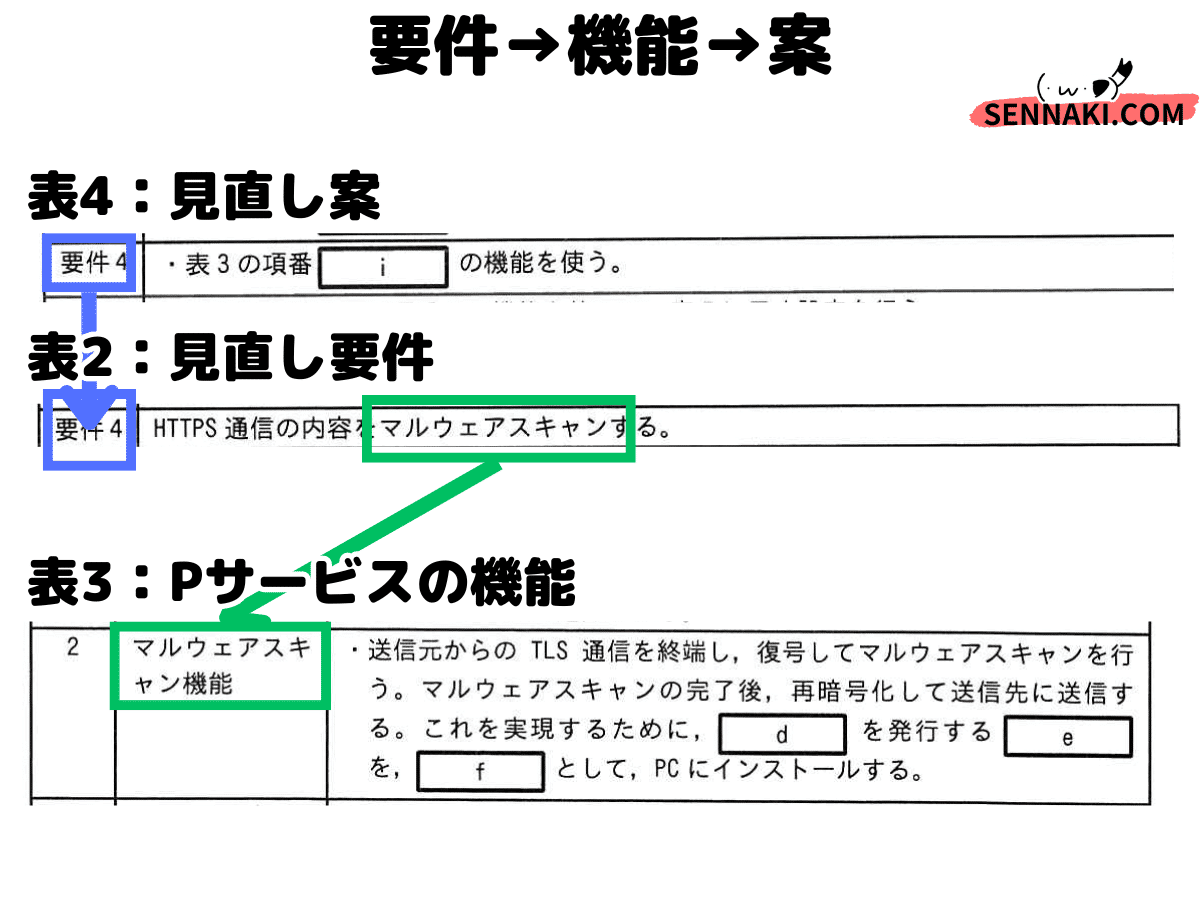

設問3(4) | セキュリティの要件と手段の照合

正答は、6(リモートアクセス機能), 2(マルウェアスキャン機能)。

表4(表2)の要件と、表3の実現手段の照らし合わせですね。

hについて。表4要件3は表2要件3より、R-PC(在宅PC)から本社サーバにアクセスさせるが、UMTはインターネットからの通信を遮断したままで実現する旨。

表3の1:×:Lサービス(IDaaS)との認証連携

表3の2:×:マルウェアは無関係

表3の3:×:URLフィルタ(プロキシ的な役割)

表3の4:×:上に同じ

表3の5:×:可視化とアクセス可否は無関係

表3の6:○:Pコネクタで「FWの設定を変更せず社外から社内にアクセスできる」

消去法でも、一発正解引きでも、表3の6が正答です。

iについて。表4要件4は表2要件4より、マルウェアスキャンする。

表3の2のマルウェアスキャン機能一発引きですね。

設問3(5) | フィルタは「全て禁止してから例外設定」が原則

正答は、あ:4, j:https://△△△-a.jp, k:研究開発部の従業員, L:許可 い:3, m:外部ストレージサービス, n:全て, o:禁止

最後は仕事で使うPCからインターネットへのアクセス制限(URLフィルタ)についての設定。

今まではプロキシサーバがアクセス管理をしていましたが、今後はプロキシではなくPサーバを経由します。

まず、表5。「あ」と「い」に「3」と「4」が1つずつか片方だけが入るんでしょうが、逆にしても正解なのか気になります。

でも、順番が重要。なぜなら「注記:番号の小さい順に最初に一致したルールが適用される」。FWのフィルタリングルールと同じですね。

つまり、王道設定。基本的に全部禁止にして、許可したい通信だけ通す設定を前段に追加する。表5の2番が「禁止」、1番が「許可」。

なお表3の「禁止」「許可」という言葉を使います。「遮断」や「通過」など勝手な言葉を使っては失点しますよ。

問題はアクセス先をどう制限するか。

今まで「ニュース」や「ゲーム」なんてカテゴリ制限の記述はなかったです。やるならLサービスや各種SaaS(a, b, c, d)への通信許可をIPアドレスで指定ぐらい。

でも、表3Pサービスの機能3, 4にIPアドレスの指定なんてありません。

問題文を総ざらいして通信制限の記述を探します。

表2の要件5。

SaaS-a以外の外部ストレージサービスへのアクセスを禁止

SaaS-aへのアクセスは業務で必要な最小限の利用者に限定

1の「SaaS-a以外の外部ストレージサービスへのアクセスを禁止」について、表3の3にURLカテゴリ「外部ストレージサービス」がありました。

よって、表5の2番で禁止

い:3

m:外部ストレージサービス

n:Lサービス(の全て)

o:禁止

2の「SaaS-aへのアクセスは業務で必要な最小限の利用者に限定」について。

SaaS-aにアクセスできる利用者を問題文から探します。

私もですが、なかなか見つかりませんよね。

図1の注記に「SaaS-aは、研究開発部の従業員が使用する」。こんなん覚えてねーよ。見てねーよ。ですよね。

よって、表5の1番で許可。

あ:4:3ではURLを指定できないため

j:https://△△△-a.jp/:図1の注1より

k:研究開発部の従業員:図1の注記より

L:許可

SC及び高度試験では必ず注記を見てください。

「ヒントがないなぁ」と思ったら注記を見る。

解答が出来た時に「引っ掛けがないかなぁ」と注記を見る

FEやAPでは注記は別解や重箱の隅をつつかれないようにする「ただし書き」の場合が多かったです。しかし高度試験では注記注釈は重要な情報源。読まないで解いたら正答にたどり着けないし、足元すくわれますよ。

なお、図1の注2~4より、SaaS-b, c, dは外部ストレージサービスではないので、このフィルタリングルールでもアクセスできるので業務に支障はありません。よくできた問題と感じました。

合格者が読むときに見たポイント

ここでは、私がどう読んで、どこに注目して解いていったかを軽く紹介します。

読み直しや選択問題の選び直しをしたことはありませんか?

時間のロスですよね。

それらを防止する読み方、読みながら「答えのカード」を揃えていく読み方が少しでも伝わればと思います。

読む順番と優先順位

私のやり方は、選ぶ時はネットワーク図を、ぱっと見理解できるかで決めます。解く時は、最初に1問目の設問文を見るのが大きな特徴です。

力の強弱つけ、頭の容量を考えながら読み進めていきます。

最初は1問目を見て読む目標を持つ

ネットワーク図は必ず見る

表はスキップして、解く時に改めて細かく見る

私たちはコンピュータではないなので、情報全部を頭に入れたり、何が問われるかも分からない状況で表を眺めたりしても、情報処理できませんからね。

「概要を掴みつつ、情報を整理して、読み進めていくスキルが重要だな」と思い、この読み方に落ち着きました。もし少しでも試して頂けたら嬉しいです。

選ぶ前にネットワーク図を見て思ったこと

私は選択問題は3点で選びます。

プログラムが絡む問題は選ばない

ネットワーク図を見て決める

解答欄を見て決める(選択肢、作文の文字数)

優先順位と基準値は、問題演習を繰り返して決めていきます。

今回の問題は図が2つあるので「見直す系か」と分かります。

次に「見て分かりそうか」「セキュリティ的なリスクがあるか」を見ます。

ネットワーク領域分割は多いですが、DMZとそれ以外と考えればまぁOK。

メールサーバがDMZのみなのは、保存されたメールがリスク。社内LANに内部メールサーバが欲しい

プロキシサーバがあるので、本社PCがインターネットに出るときは経由するだろう。

では営業所のPCはプロキシを経由しないのか?しかし、最近の問題はVPNやSSLで暗号通信して本社プロキシを経由させるケースが多い

次は見直し後のネットワーク図を見て思ったこと。

R-PCより「在宅対応のための見直しか」と判断。ネットワーク構成に大きな変更はなく、Pサービスだけが追加しただけ。

これぐらいならいけそうだなと思います。

そして、内部メールサーバがないことから、「おそらくメールセキュリティは考えないんだなぁ。残念」と。

以上のことを30秒以内で思考してください。

スマホのアクセス管理は?

貸与PCの持ち出しはしないが、スマートフォンを禁止している文言はありません。

スマートフォンのセキュリティはどうなっているのか?

例えば、MDM(Mobile Device Management)をしているのか?

データは暗号化されている?

紛失したらリモートロックやリセットができる?

以上を考えて「怪しい点」として▼印をします。

私は読みながらマーキング(四角囲み, 丸囲み, ▼マークなど)をしています。詳しくは >私の3ヶ月合格した勉強法Note

補強 | 残留するセキュリティリスクを把握する

設問1(2)にて、Lサービスの送信元制限機能によって、「社外」の攻撃者からの不正ログインは防げると回答しました。

まだセキュリティリスクが残っていることは把握しておきましょう。

社内の人間の不正は防止できません。

PMIはそこまで考えなくてもOKです。チラっと思うぐらいに留めておきましょう。

旧PMIIレベルだと「防げない攻撃はどのようなものか」と問われることは充分あり得ます。

セキュリティに完璧はありません。

PサーバのPは「プロキシ」じゃね?

「クラウドプロキシ」という言葉があります。

自社オンプレミスで準備したネットワークやサーバは、今やクラウドで全て実現できる状況ですからね。

経由するPサービスには、プロキシサーバと同等の機能がありますね(表3)。マルウェアスキャン、URLフィルタリング、通信可視化機能など。

よって、営業所→Pサービス→インターネットとして良いと判断します。

補強 | クラウドを経由する通信負荷メリット

Pサービスを使うメリットを別の角度からも見ておきます。

SCというよりはNW向けの考えです。

見直し前は、営業所→本社UTM→プロキシサーバ→本社UTM→インターネットで、本社UTMを2回通過していました。見直し後は、UTM周辺の通信負荷も軽くなるメリットもあります。

最近のクラウド・在宅ワークが絡む問題でよくあるパターンです。APで既に出ていますよ。>APR04秋午後NWの解説Note

上図では、在宅PC→本社VPN→営業所→本社VPN→インターネットで、本社出入口を4回通過しています。

改善して、在宅PC→本社VPN→営業所(営業所VPN)→インターネット、で本社出入口の通過回数を2回に減らしています。

もし「Pサービスを導入したセキュリティ効果以外のメリットは何か?」と問われたら、カードとして持って置いて損ないですよ。

理が通っていれば正解します。

まとめ

お疲れ様でした!

冒頭の通り、今回の問題は、ネットワーク見直し・在宅ワーク対応と今流行りの良いテーマでした。

在宅ワークによるプロキシ問題と社内アクセス、複数のクラウドサービスへのセキュリティ管理などを扱っていましたね。

技術的にも、従来のクライアント証明書・ルート証明書の設定がありつつ、最新のCASBもありました(ゼロトラストも最近の流行りですよね)。

>ルート認証局の解説Note

>SIEMとCASBの解説Note

できれば、問題演習した学習ノートにまとめてください。

ぜひ「情報セキュリティスペシャリスト」合格してくださいね。

\私の3ヶ月の学習履歴/

p.s. 普段は >> 専門学校とIT就職のブログ << をやってます。

でわでわ(・ω・▼)ノシ

いいなと思ったら応援しよう!