#セキュリティ

【後編】ワンオペ情シスあるある。パッチ当てで不具合?それ私が悪いの?

おかげさまで登録者数1000名超えました!ありがとうございます!今回はバックアップとパッチ当てについて解説します。

バックアップ方法:

バックアップはデータのミラーリングとは異なるものであり、データのコピーを複数世代にわたって保存しておくことで、データの復旧性を高めることができます。クラウドサービスを利用することで、バックアップの管理が容易になります。

クラウドサービスの安全性:

【前編】中小企業の9割がセキュリティ対策をしなくても安全な理由

中小企業のセキュリティ対策: 幸運に頼らず、現状を理解して対策を!

1. セキュリティ対策の必要性を感じていますか?:

アンケート結果では、約半数の経営者がセキュリティ対策の必要性を感じていません。しかし、それは「たまたま安全なだけ」かもしれません。

2. あなたの会社の「アタックサーフェス」は?:

攻撃者は、「アタックサーフェス」と呼ばれる、企業のネットワーク上の弱点や隙間を狙って侵入し

第95話 そこ!ハッカーが狙ってる(前編・後編)

動画(前編)の概要ゼロトラストFTAと情報漏洩リスク管理

このセクションでは、ゼロトラストFTAの概念と、それを用いた情報漏洩リスクの効果的な管理方法について解説されています。

専門家の役割と資格の重要性

情報処理安全確保支援士としての専門家の役割と、その資格の必要性に焦点を当てています。

ルーターとサーバーの脆弱性

ルーターやサーバーの脆弱性とその対策についての詳細な説明がなされていま

第68話 中小企業がまずやるべきセキュリティ対策とは

取引先に迷惑をかけるメールサーバ踏み台中小企業のセキュリティ対策は何を最も優先度高く守る必要があるのだろうか。

業種、企業規模、業務形態によりそれぞれであろうが、「取引先大企業への攻撃の踏み台にならない」という点は、見逃されがちであり、かつ重要なポイントだ。

2022年5月にIPAから発表された「2021年度中小企業における情報セキュリティ対策の実態調査報告書」にもこのように記載されている。

第12話 誤操作ミス漏洩の盲点

ここでは誤操作や操作ミスで発生する情報漏洩について解説する。

誤操作ミスによる情報漏洩はメール誤送信

企業のセキュリティインシデントの調査[*01]によると、人為ミスによる個人情報漏洩事故の発生率は19.7%であった。

別の調査であるが、個人情報漏洩のうちIT経由であるのは、メールによる誤送信(23.0%)である。[*02]

これら二つのデータからから、IT関連での誤操作ミスによる情報漏洩発生率

第11話 内部不正漏洩の盲点

ここでは内部不正による情報漏洩について述べる。

企業のセキュリティインシデントの調査[*01]によると、内部不正による個人情報漏洩事故の発生率は10.8%であった。

別の調査ではあるが、内部不正に使用された媒体の割合[*02]から、下記のように算出する。

・USB媒体による情報盗取 5.7%

・インターネット経由による情報盗取 2.1%

・紙媒体による情報盗取 2.1%

効果的な対策は情報盗取

第10話 不正アクセス情報漏洩の盲点

ここでは企業システムへの不正アクセスについて述べる。

企業のセキュリティインシデントの調査[*01]によると、Webサイトへの不正アクセスを経験した企業は11.7%とである。

FTAではサーバへの不正アクセスを防ぐ対策は

・サーバの要塞化

・不正ログイン防止

2点どちらも必要となる。

【盲点1】 ネットワーク機器のセキュリティパッチサーバの要塞化で盲点となるのが、サーバ本体だけではなく、関連す

第9話 USBメモリ紛失の盲点

ここではUSBメモリなどの記憶媒体(以下USBメモリ)の紛失による情報漏洩について述べる。

企業のセキュリティインシデントの調査[*01]によると、17.5%の企業にUSBメモリの紛失が発生している。

【盲点】 USBメモリ禁止は紛失対策だけではないこの対策はUSBメモリなど外部記憶媒体の使用を強制的に禁止することが最も効果的だ。

社内のPCであれば、MDMなどの管理ツールで禁止出来る製品も多い

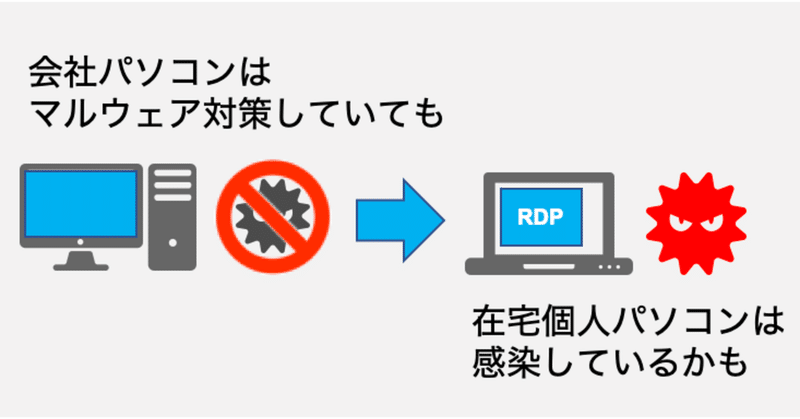

第7話 マルウェア情報漏洩の盲点

ここではマルウェアによる情報漏洩について考察する。

4社に1社にマルウェア感染が発生企業のセキュリティインシデントの調査[*01]では、この1年間でマルウェア感染に遭遇したと回答した企業は24%にのぼる。ほぼ4社に1社という非常に高い確率である。

ただしこの調査はでは、感染による被害がどの程度であったかは不明だ。感染はしたものの、アンチウイルスソフトなどで情報漏洩などは事前に防げた件数も含まれ

第6話 FTA(Fault Tree Analysis)の実施手順

ここではFTAの実施方法について解説する。

FTA(Fault Tree Analysis=故障の木解析)は、1960年代に米軍がミサイルの信頼性評価を目的としてベル研究所に依頼した解析手法から生まれた。現在では航空宇宙業界や原子力プラントなど高い信頼性が必要な分野の設計や運用など幅広く利用されている。

ステップ1 トップ事象の決定トップ事象とは一番起きて欲しくない事象を決定する。ゼロトラストF

第5話 自社でゼロトラストFTA実施手順

本稿では、ゼロトラストFTAを利用してセキュリティ対策を検討する2つのステップについて解説する。

第1ステップ 脆弱性チャート作成情報漏洩6項目に対し、自社のセキュリティ対策の防御率から安全率を算出する。その安全率から脆弱性チャートを作成する。

この作業の目的は、自社のセキュリティ対策のバランスを確認することである。

情報はセキュリティの弱いところから漏洩する。他の項目に対してセキュリティ対策

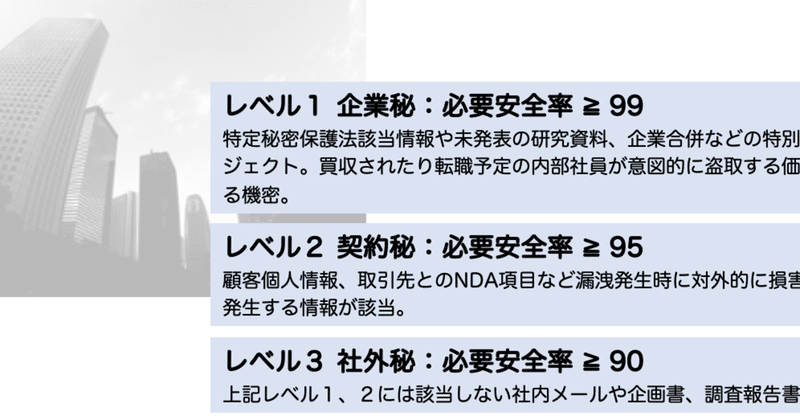

第4話 機密情報3つのレベル

レベルに合わせたセキュリティ対策をセキュリティ対策を行う時に盲点になるのは「どういう情報を守るか」である。

企業の情報には、漏洩したら本当に企業の存続を左右するような重要な情報から、漏洩しても正直大きな影響はないだろうという情報まである。

「それぞれの情報はどこまで費用と工数をかけて守るべきなのか」という観点は、企業のセキュリティ対策に重要である。

企業が業務上扱う情報は次の3つのレベルに分類さ

第3話 安全率の計算方法

桶の高さ=安全率 sゼロトラストFTAは各情報漏洩6項目について、安全率 s を算出する。セキュリティの桶に例えるならば、この安全率の大きさが桶の高さとなる。

この安全率は、情報漏洩の発生しやすさ(リスク発生確率 r)と、それを防ぐ対策の効果(対策防御率 d)から算出する。

どちらの対策を優先するべきかまずゼロトラストFTAでは、世の中で発生する事故の発生確率が高いほどリスクが大きいであると考