DDoS攻撃、ディフェイス攻撃、ランサムウェア攻撃が横行した2023年12月後半振り返り

こんにちは。S2W NOTE編集です。

2週に渡って2023年下半期の振り返り記事を更新してきましたが、今回の記事で最後となります。

12月後半は、ウェブサイトを麻痺させるDDoS攻撃や、ウェブサイトの画面を改ざんするディフェイス攻撃、内部データを暗号化して身代金を要求するランサムウェア攻撃など様々なサイバー攻撃が多発しました。

それでは、12月後半の振り返り記事をお届けします。

■12月3週目

- 韓国の整形外科、イバー攻撃を受けホームページのメインイメージが改ざんの被害

・12月19日、韓国の整形外科が「AHU Official (Arab_Hackers_Union)」ハッキンググループによってディフェイス攻撃を受けました。

✅ディフェイス攻撃:ハッキンググループが特定のウェブサイトをハッキングした後、痕跡を残すテクニック

・同ハッキンググループは、運営するテレグラムチャンネルに標的とする整形外科のURLと「kr = south korea」というメッセージを残しました。

・ハッキンググループのチャンネルには、イスラエルとパレスチナ関連のメッセージが多数確認されており、今回の攻撃は西側の国々に対する一種のハクティビズム系の攻撃と思われます。

-ロシアのダークウェブハッキングフォーラムにて日本のECサイトの内部ネットワークアクセス権限が販売される

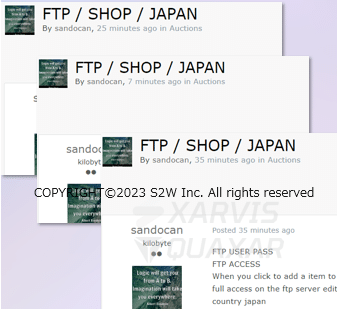

・日本のウェブサイトのFTPへのアクセス権限が販売されている投稿が確認されました。

・ハッカー「sandocan」は、ロシアのダークウェブハッキングフォーラム「Exploit」に「FTP / SHOP / JAPAN」のタイトルで3つの投稿を作成しました。被害を受けたウェブサイトはすべてECサイトです。

・「sandocan」は、ウェブサイトのアクセス権限(FTP、RDP、VPNなど)を専門的に販売する「IAB(Initial Access Broker)」です。

✅IAB:企業のアクセス情報を専門に販売。通常、有名なランサムウェアグループや国際的なハッキング組織が、IABから初期アクセス情報を購入することが知られています。

-オーストリア政府と企業のウェブサイトがDDoS攻撃を受けウェブサイトが麻痺

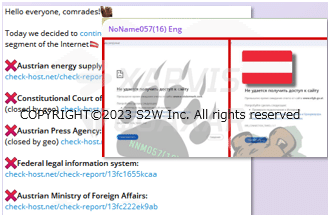

・12月19日から複数のオーストリア政府機関と企業が「NoName057(16)」ハッキンググループからDDoS攻撃を受けました。

✅主な被害機関:外務省、憲法裁判所、経済産業省、エネルギー会社など

・ロシア系ハッキンググループは、ロシア・ウクライナ戦争においてウクライナを支援する全ての国の主要企業や政府機関に対してDDoS攻撃を実施し、運営を麻痺させる活動を展開しています。

■12月4週目

‐アメリカのカーシェアリング企業の顧客の個人情報が販売される

・12月20日、アメリカのカーシェアリング企業「Hop******」社の顧客の個人情報を販売する投稿がグローバルダークウェブフォーラムに掲載されました。

・ダークウェブハッキングフォーラム「Breachforums」で活動するハッカー「Sanggiero」が販売する個人情報には、顧客の運転免許証、車検の詳細、車両登録情報などの機密情報、連絡先などが含まれています。

・ハッカーは販売ポストにて約1GBのサンプルデータを公開し、全データを2,800ドルで販売しています。

‐有名ハッキンググループによって、マレーシアの地方自治体のウェブサイトのデータが流出

・12月22日、テレグラムで活動するハッキンググループ「ThreatSec」によって、マレーシア東端に位置するサバ地域の地方自治体ウェブサイトのデータが流出したことが分かりました。

・ハッキンググループは、サバ政府のウェブサイトで機密文書に分類された約109件のファイルを窃取したことを明らかにし、テレグラムチャンネルを通じてデータを公開しています。

・同グループは、このデータ以外にも様々な国の政府機関を標的にハッキングを試み、データを不正に取得後、クリスマス特集としてテレグラムチャンネルに無料で公開しました。

‐ヨルダンの病院、ランサムウェア被害で内部データが流出。身代金として10 BTCを要求。

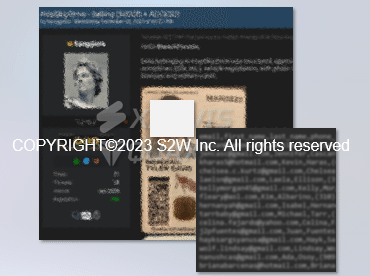

・12月26日、ヨルダンのアンマン州に位置する病院「Abd****」がランサムウェア攻撃を受け内部データが流出しました。

・ダークウェブランサムウェアグループ「Rhysida」は、不正に取得したデータのスクリーンショットをサンプルとして公開しましたが、各種医療情報と患者の個人情報が流出したものと思われます。

・ランサムウェアグループは、1週間以内に交渉に応じない場合、窃取したすべてのデータを公開すると脅迫し、身代金として10BTC(約6,250万円)を要求しています。

✎_________________________________

以上、12月後半のニュースまとめをお届けしました。最後までお読みいただきありがとうございました🙇♀️

続きが気になる方は是非フォローお願いいたします!