セキュリティ対策「EDR」って必要なのか?

(注意)

・経験に基づく内容のため、製品に偏りがあります。

・この記事は将来、内容を追加/修正して有料化を検討しています。

ご了承ください。

関連作品です。(1)(2)を読んで頂いた後に読むと繋がります。

2022.11.02 [free]

(1) 会社のITインフラ改革〜色々な経験〜

https://note.com/itnews_jp/n/na1db5db41743

2022.11.03 [free]

(2)会社のITインフラ改革〜EDR導入に向けた作戦〜

https://note.com/itnews_jp/n/n6b1244b6e9c9

2022.11.05 [free]

(3)会社のITインフラ改革〜ADはあるけれど…〜

https://note.com/itnews_jp/n/n0d925951ce63

EPPとEDR

まず、EPPとEDRに軽く理解する必要があります。ご家庭とか、多くの企業で基本的にセキュリティ対策をしていますよ!っていうのがEPP。まぁ、PCとかServerとかAndroidのスマホとかの末端機器で、ウイルスに感染しないよう予防を目的とした対策がEPP (Endpoint Protection Platform)。一方、EDR (Endpoint Detection and Response) とは、EPPですり抜けたプログラムを見つけ出し、対処ができるセキュリティ「支援」ツールのこと。つまり、EPPは予防 (駆除) してくれるけど、EDRは対応できるよ、というだけで駆除はしてくれない。ここに注意が必要です。

数年前までは、ウイルス対策は絶対的だ。一切、ウイルスは事務所のネットワークには持ち込ませるな、という考え方が強かった。今では、どんなにセキュリティを強化したところで、そこに脆弱性があればウイルス(マルウエア等)に感染する。ウイルス対策ソフト (EPP) は100% 予防してくれないからだ。特に未知なウイルス (これまで発生したことが無い新種のウイルス) は、流石にブロックしてくれない。脆弱性は、PCソフトの欠陥だけでなく、ヒトのセキュリティリテラシーが低い場合に、感染しない可能性は0では無いこと。でも、リテラシーも高くても釣られるかもしれない。結局、情報リスクは巧妙となり、誰にでもありえる話だ。つまり、どこにでもリスクは予期せぬところで発生する。

そう、ウイルスをばら撒こうとしている側も、十分セキュリティソフトから回避できるような手口を考える筈だからだ。いわば、こちらだとアンチウイルス対策で対策するけれど、あちら側だとアンチ・アンチウイルス対策で対応しているだろうから。

ウイルス対策ソフト (EPP) の予防精度

ドイツのAV-TEST (https://www.av-test.org/ )や、オーストリアの AV-Comparatives (https://www.av-comparatives.org/)といった、セキュリティソフトウェア調査会社が公開している資料がある。例えば、次のスクショは、AV-comparativesの報告の一部です。Kasperskyは流石だな、と思うけど100%ブロックできる製品は、なかなか難しい。ただ、精度は高くブロック率は99%前後となっている。検出率は高いが誤検出もそれなりに…。

つまり、EPPですり抜けたプログラムで、不審な挙動を確認し対応できるのがEDRです。この1%前後の不正プログラムを対策するのか、諦めるのかは、会社次第…。ただ、EDRを導入したって、EPPのように駆除するわけではないので、どうしても+αが必要なわけです。

EDR、分析と対応

EDRは、ウイルス対策ソフト(EPP)からすり抜けた脅威を知ることができる機能です。ただ、それが「脅威」なのか、そうではないのかは、これは判断が難しい。このEDRとかを監視してマネジメントサービスとして提供されるMDR (Managed Detection and Response) との組み合わせを利用しなければ、正しい管理は困難ではないか、というのが自己経験からわかったことだ。

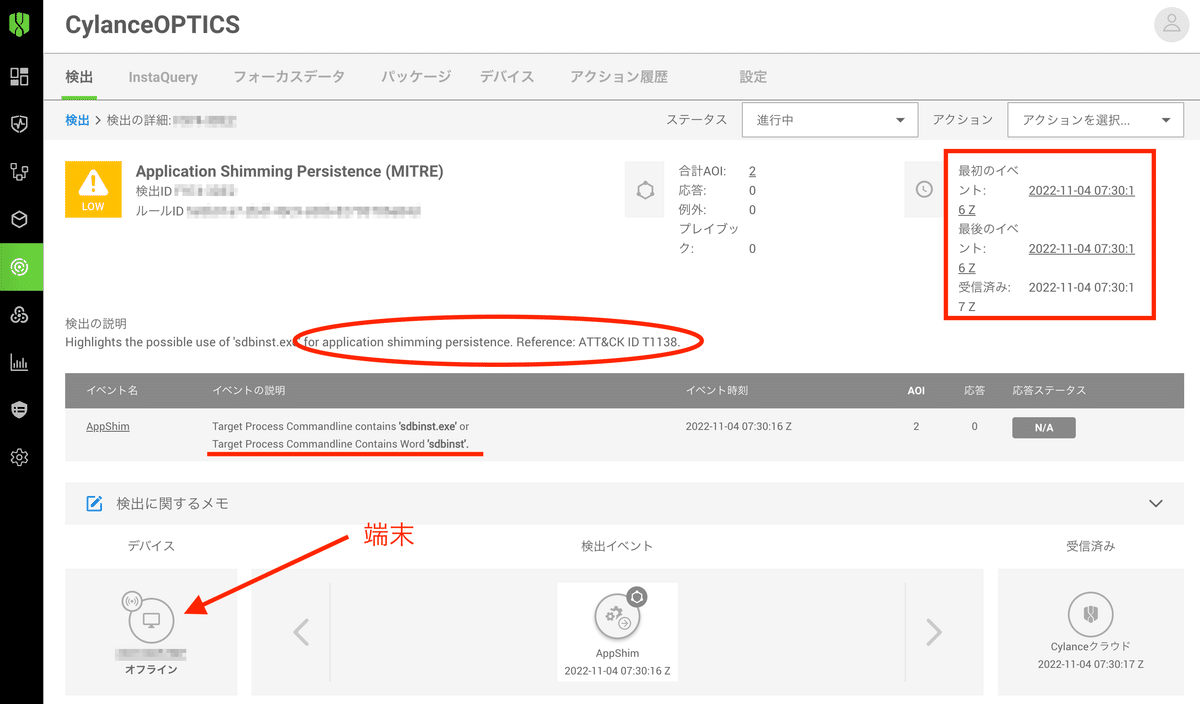

私はブラックベリー社のCylance OPTICSというEDR製品しか利用したことが無いため、このスクショをご紹介。

OPTICS (EDR) の検知あり!

昨今、Windows 10/11 の 22H2 アプデによって、この反応を確認しており、いつものあれか、と思って調査。

ここで、どんな端末が、どういったプロセスが反応したのかが分かります。

EDR製品の多くが英語表記だと思うのですが、Cylanceの場合は最近日本語化され、ありがたい製品。もうちょっと日本語化をしてもらいたいねぇ。

Highlights the possible use of 'sdbinst.exe' for application shimming persistence. Reference: ATT&CK ID T1138.

persistenceは永続的の意味。application shimmingとは、「プログラムコードを書き換えることなく、古いOSのアプリケーションに修正プログラムを適用させ、新しいOSで動作することができるように伝える挙動」のこと。これが怪しい動きなのかどうかを判断することが難しい…。

さらに画面を下にスクロールをし、このプログラムのハッシュ値を見て正規のものかどうかを調査する。

Cylance OPTICSの場合には、ハッシュ値リンクがあるが、大抵検索でHitしないため、これをコピペし、マルウエアかどうか検索できるHYBRID ANALYSIS (Free Automated Malware Analysis Service - powered by Falcon Sandbox (hybrid-analysis.com) でハッシュ値検索を行う。これは、リスクが無いと判断できた!

こんな感じでEDRで検出された情報を対応していかなくてはいけない。外部の専門家によるマネジメントが無ければ、はっきりいって、EDRを入れたところで運用が回らないのではないか!というのが私の本音です。

ただ、このドキュメントではプロセスについては触れていないため、ハッシュ値でプログラムは正規のものという判断で片付けているが、実際には、このプログラムがどういうプロセスで処理されているかを分析していく必要があり、1件あたり1時間程度かかるのもある。そして、これが十数件あれば、十数時間かかるわけなので、いわば大変だ。

EDRはEPPと同じメーカーで

以上、スクショを見てもらいましたが、EDRで検出した情報をヒトの手で正常な動きなのか、異常なのかを分析する必要があるのです。それが異常(=マルウエア等)であれば、攻撃が始まる前にリスク分析をし、原因となっているファイルの特定や対応(=削除等)などを指示したり、ログを元にマルウエアの侵入経路特定の調査を行うことができたりするメリットがある。

ただ、EDRによって検出した情報全てを、ヒトが考えて処理しなくてはいけないので、膨大な工数がかかってしまう。だから、ここはマネジメントサービスMDRで対処が必要だと、導入して5ヶ月目が経過したけれど、つくづく感じてしまっています。

Cylanceだけでは無いと思いますが、例えばCylanceなら、EPP(PROTECT)を含めセキュリティ脅威の全体像がカバーできる形となっている。これが、EPPはA製品、EDRはB製品となると、お互い対応範囲が分からないため、どこかしら抜けてしまうのでは無いだろうか。製品選びには、注意して自分で見極めが必要だ。

まとめ

EDRは、ウイルス対策ソフト(EPP)のように、自動的にブロックしたり駆除してくれるものでは無いもの。検出された結果をヒトが分析して安全性を評価する必要がある。そのため、仕事が増えまくる。(笑)

しかし、一方では、例えばUTM側で不正な通信が多数見られた場合に、EDRによる検出情報から、発生源の機器を見つけられるかもしれないというメリットもある。

EDRによって見えなかったリスクが可視化できたことは、大きな成果だ。しかし、その可視化されたリスクの調査に相当な時間を費やす懸念性から、マネージメンドがサービスとなったMDRを検討することにした。そのため、IT投資が増えまくる。(笑)

個人的には、プログラムの分解が行われ、どうプロセスされているか分かりやすく可視化されるので、おもしれぇ〜と感じた。

EDRは良い製品ですよ。正確に分析してくれるため。

この記事が気に入ったらサポートをしてみませんか?