記事一覧

サーバへの接続・セッションハイジャックの仕組み①TCP(後編:セッションハイジャックの流れ)

情報セキュリティ第三弾:セッションハイジャック①(後編)

概要

・(前編)サーバへの接続確立までの流れ(リンク)

・(後編)セッションハイジャックの仕組みと対策

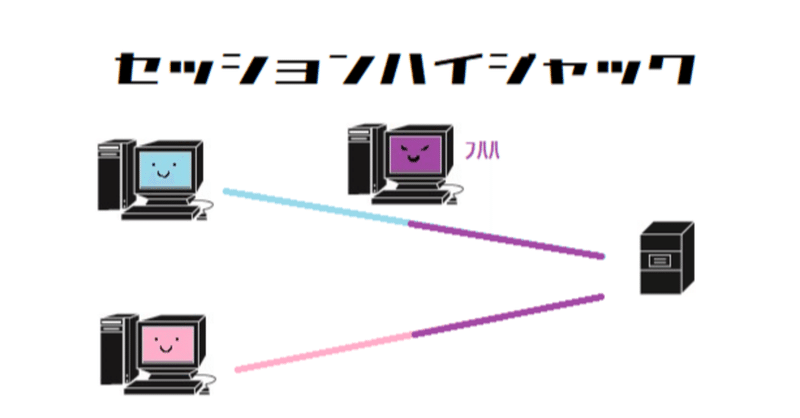

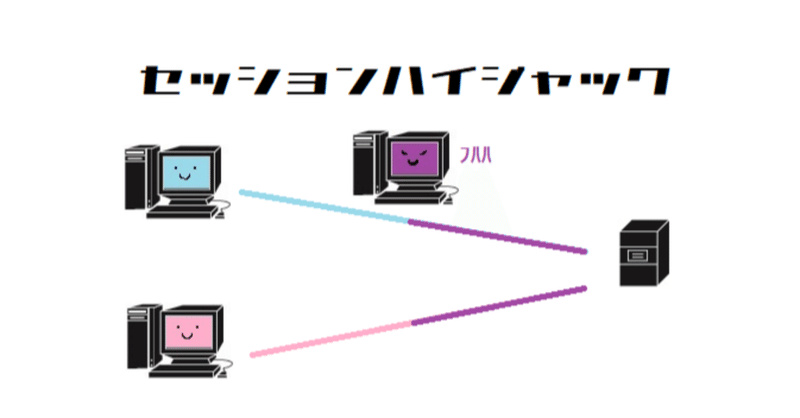

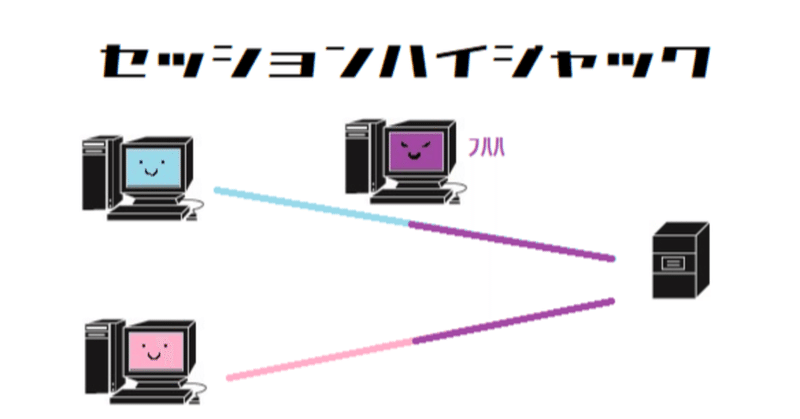

TCP接続のセッションハイジャックの流れ

事前の情報収集

・盗聴した通信内容から、シーケンス番号の生成している乱数の生成アルゴリズムを特定する

①クライアントがサーバへSYNを送る

②サーバからクライアントにSYN/ACKを送

サーバへの接続・セッションハイジャックの仕組み①TCP(前編:サーバ接続の基礎)

情報セキュリティ第二弾:セッションハイジャック①(前編)

概要

・(前編)サーバへの接続確立までの流れ

・(後編)セッションハイジャックの仕組みと対策

TCP接続の基本(3ウェイハンドシェイクの流れについて)

クライアントからサーバへの接続を行う想定とします。

まず、クライアントからSYN(接続要求)を送信します。

次に、SYNを受け取ったサーバがクライアントへACK(有効確認)を送信

情報セキュリティ:クロスサイトリクエストフォージェリ(CSRF)の仕組みと対策

情報セキュリティ第一弾:クロスサイトリクエストフォージェリ

こんな方に見ていただきたい記事になります。

・ログインしっぱなしだと危険なの?

・安全な会員制サイトを作成したいけど、どんな脆弱性があるかよくわからない

1.CSRF(クロスサイトリクエストフォージェリ)の仕組み前章の通り、CSRFはサイトにログインしている状態の時に起こりうるものです。

一例として下記のようなサイトを想定します。