国の学校向けセキュリティガイドラインを無視してシステム構成を考えてみた③

前々回、前回に引き続き「国の学校向けセキュリティガイドラインを無視してシステム構成を考えてみた」です。これで完結です。

今回は具体的なセキュリティ対策のポイントについて、システム構成の概念図に沿って説明してみます。

前々回と前回のおさらい

最初に前々回と前回のおさらいとサラッと。詳細は左記のリンクを。

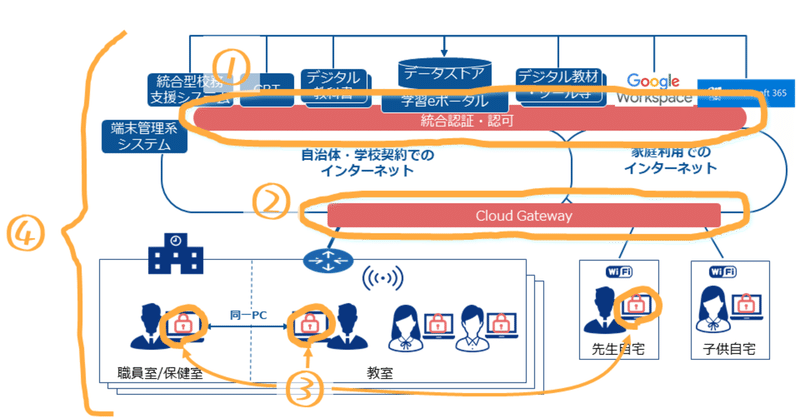

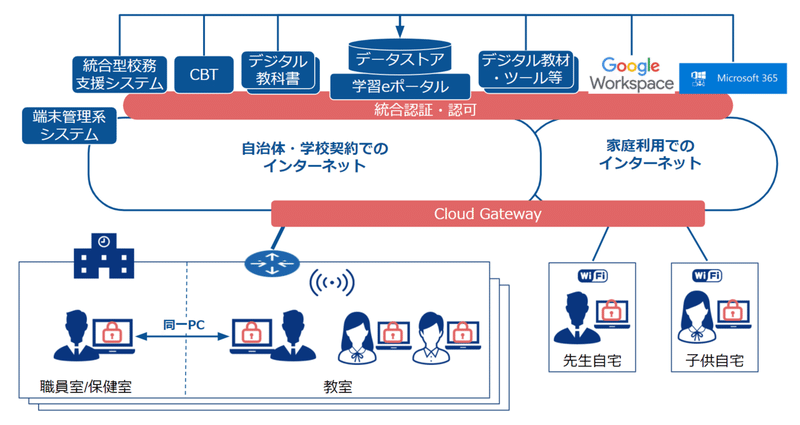

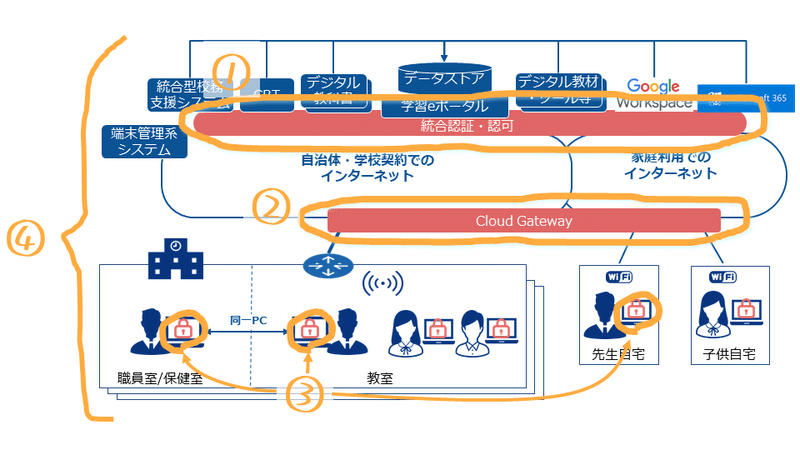

市場全体や国の動きなどのトレンドと現場の課題感を整理し、ネットワーク分離を必要としない、以下のシステム構成を提案。

上記を踏まえた設計のポイントは以下。

1. ネットワークはインターネット接続のみ(閉域網(VPN)は使わない)

2. 利用システムはSaaS(パブリッククラウド)に徹底する

3. セキュリティ対策はクラウド側とエンドポイント(情報端末)で実施

(おまけ)4. 学びの入口・集約として学習eポータルを

上記ポイントの「2. 利用システムはSaaS(パブリッククラウド)に徹底する」について、既存で使っている/これから導入しようとしているアプリやシステムは、意地でもパブリッククラウドのSaaSを選ぶべし。それが最終的にコストにも先生方やICT支援員、教育委員会の方々の稼働減にも繋がる、ということを書きました。

そのうえで「1. ネットワークはインターネット接続のみ(閉域網(VPN)は使わない)」として、おススメは学校からの直接接続=ローカルブレイクアウトの構成、と伝えています。

細かいですが、回線はIPoE方式で固定(グローバル)IPが1つ以上あるものを、ということも追記しています。

ここまでが前回・前々回の内容です。

そして今回は「3. セキュリティ対策はクラウド側とエンドポイント(情報端末)で実施」について、ネットワーク分離をしない(=国のセキュリティガイドラインの対策例に則らない)構成を取るうえで必要なセキュリティ対策の内容を補足します。調達担当者にとってはここが一番読みたい部分かも、です。

対策案の前にネットワーク分離はなぜ必要なのか

対策内容を書く前に、どうしてその対策を選択したのか、を説明する必要がありますよね。

そのためには、現行ガイドラインの対策案として必須になっている、校務系と学習系のネットワーク分離はなぜ必要なのか、を理解する必要があります。

現行ガイドラインにネットワーク分離が必須となっている理由は、策定にあたり元となったガイドライン=地方公共団体における情報セキュリティポリシーに関するガイドライン(昨年12月に改訂されており当時のものではないです)に規定があったことが一番の理由です。

では、地方公共団体版ではネットワーク分離が必須になっていたのか。それは日本年金機構での年金管理システムで保管していた125万人分の個人情報が漏洩したことがキッカケです。

事件の内容は上記のリンクなどをご覧いただけたらと思いますが、要は標的型メール攻撃でウィルス感染し、遠隔操作されて個人情報が抜かれた、という事案です。

機微な個人情報等の重要な情報資産を保有するシステムや端末がインターネットにアクセス可能なことで、外から狙われるし中から情報が出て行ってしまう。

なので、機微な個人情報等の重要な情報資産を保有するシステムや端末はインターネットが接続できない環境にしよう=ネットワークを分離しよう、ということです。

つまりは、外から狙えないようにして、中から情報が出て行ってしまわないようにしよう、または出て行っても大丈夫なようにしよう、をできるようにしないといけない。

対策する主な場所の以下の4点です。

①は各システムへの入口。認証・認可を統合して行う部分です。

②はインターネットへの出入口。校内やセンタ集約ではなくクラウドで。

③は情報端末への対策。情報資産が外に流出する最悪のケースも想定。

④は①~③をしっかり監視・運用する仕組みの構築。

それぞれ補足説明していきます。

①各システムへの出入り口に統合認証基盤を

前回での説明の通り、利用するアプリやシステムはパブリッククラウドのSaaSにしていくことを書きました。

となると、機微な情報資産が一部のSaaSの中にあり、アクセス経路としてはインターネット。つまりは誰でもどこでもこの経路を通る可能性があり(裏を返すと、なので実現できればいづでもどこでも業務・学習ができるので利便性は劇的に向上します)、システムへの入口となる認証・認可の適切な管理と強化が必須になります。

具体的には以下のことが必要です。

・各システムとのシングルサインオンを可能とする認証基盤を用意

・利用者が各システムにアクセスする際は、本人確認のための認証を行う

・各システム共通で利用者に対する役割(ロール)を設定する

(ex. 教委、学校管理者、先生、児童生徒、保護者、などなど)

・情報資産へのアクセスには、役割(ロール)に応じて可否を判断する

・特に機微な情報資産へのアクセスには、リスクに応じて認証強度を高める

(ex. 多要素認証、アクセス元の端末や端末の状態、場所などで判断する、等)

具体例で書くと

・各システム(特に機微な情報を扱うシステム)が認証基盤とSSOできるようにする(場合によってはSSO可能なSaaSを選ぶ)

・先生用端末に対しては、必要に応じて二要素(多段階)認証のための機器等の導入(Windows Helloなど内蔵カメラで対応できる可能性も)

・校務支援システムには、児童生徒はアクセス不可とし、先生からのアクセスの場合でも本人かどうかを厳しく確認するために二要素認証を行い、かつ接続する端末が公的配備なもので必要な更新がされているかを確認する

・児童生徒は自身のいつでもどこでも学習ができるが、学習データについて自身のデータか許可されたデータにしかアクセスできない

・先生が学校外から、複数の児童生徒の機微情報を閲覧できるシステムにアクセスする場合は、二要素認証を求める

・システムの設定の変更が可能となる管理者に対しては、常に二要素認証を行い、かつ接続する端末が公的配備なもので必要な更新がされているかを確認する

などなどです。

これらの対策内容は、各自治体や学校で定めたポリシーに依存してくると思いますが、概ねガイドラインで言う「校務系データ(個人的にはこの括りに違和感がありますが)」に対しては、認められた端末から多要素認証を行ったうえでアクセスする、となってくるのがポイントと想定しています。

具体的なサービスとしては、例えばマイクロソフトだとAzure Active Directoryの有料オプション、Azure AD Identity ProtectionとAzure AD Multi-Factor Authenticationの組み合わせなどです。

Google for Educaitonの場合だと、こちらも有料版のEducation Standard以上の契約にして、コンテキストアウェアアクセスと2段階認証などを組み合わせて実現します。

どちらも有料版での契約が必要です。セキュリティがタダというウマい話は無いので、このシステム構成で他のコストを削減できる面がありますので、そっちから費用を持ってくる必要があります。

その他、有名どころのサービスだとOktaとかでしょうか。

私が担当しているまなびポケットでも、来月か再来月には今回の構成を意識したゼロトラストのリスクベースでの多要素認証のオプションについて、発表できるよう準備中だったりします。

教育委員会や学校で求められる内容に焦点を当てて設計しているので、興味があればご連絡いただけたらと。事前に情報提供していきますので。

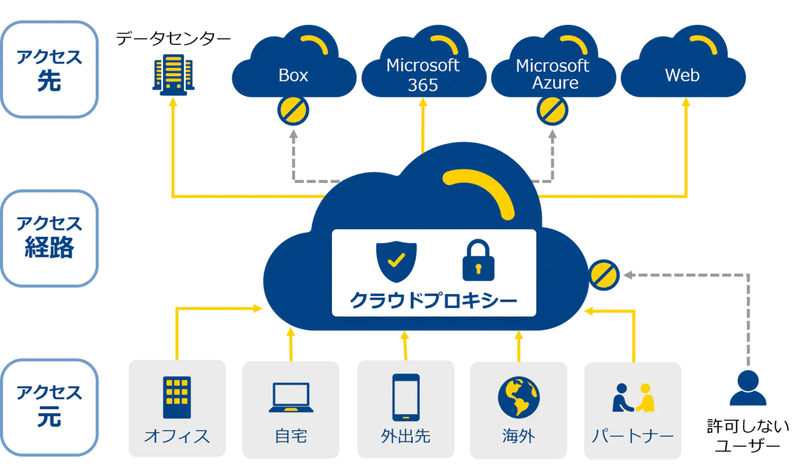

②インターネットの出入口対策をクラウドで

システムへの入口についてセキュリティを強化したら、次はインターネットアクセスへの出入口のセキュリティ対策です。

有害サイトへのアクセスによるマルウェアへの感染を防ぎ、例えマルウェア感染してしまった場合でも、乗っ取られた端末を制御するサーバ(C&Cサーバ)との通信を遮断することで、被害を防ぐことなどもできます。

提供パターンの主な2つとして、プロキシによって全ての通信を制御する方式と、最近学校教育分野での導入が多くなっているDNSの名前解決での有害サイトをブロックする方式があります。

NTT Comがクラウドプロキシの説明サイトを作っていて、割と分かりやすかったので貼っておきます。イメージはこんな感じ。

具体的なサービス例を紹介すると、プロキシ型だと例えばZscaler Internet AccessやInterSafe Gateway Connectionなど。

DNS型だと、例えばCisco UmbrellaやSoliton DNS Guardなど。

これらサービスの多くは、情報端末のブラウザの設定で経由するプロキシをこれらのサービスに設定するだけで設定が完了し、端末管理ツールなどで設定が可能です(学校外アクセスの場合はIPアドレスが変わるため、アプリのインストールが必要な場合もあります)。

当然、これらのサービスによって、いわゆる児童生徒に悪質なサイトにサクセスできないようにするコンテンツフィルタリングも提供されることになります。

③情報端末(エンドポイント)への対策

これで情報資産が格納されるシステムの入口、インターネットアクセスの出入口の対策がされました。3点目は情報端末への対策です。

今回のシステム構成の場合、インターネットアクセスが可能な情報端末に機微な情報資産が格納されることが、従来との大きな違いです。

そのため、機微な情報資産が格納される可能性が高い端末=先生や管理者端末への対策が重要になります(①の認証・認可基盤で児童生徒等の端末からは機微な情報資産にアクセスできないようにしているので、対策の主は先生端末に絞り込める)。

悪意のある者による情報資産の窃取・改ざん等だけでなく、教職員の過失による情報資産の漏えい・紛失等も想定し、万が一の情報資産の流出等は起きうるという前提での対策を行います。

具体的には以下のような対策です。

a. 端末の盗難・紛失を想定したディスク暗号化

b. 外部からの侵入や利用者過失による流出を踏まえたファイル暗号化

c. マルウェア感染を踏まえた振る舞い検知と対処の仕組み

それぞれ、簡単に補足します。

aはサービスを紹介すると分かりやすいかもですが、WindowsであればWin10 Pro以上で標準搭載されているBitlockerなどが代表例です。

ちなみにGIGAでは多く採用されたChromebookは、基本的にはドライブが自動で暗号化されており、盗難等でのデータの抜き出しは難しい仕組みになっています。

bについては、該当する情報資産=ファイルを暗号化する仕組みです。望ましいのはファイル保存時に自動暗号化するサービス。

SaaSで提供されることがしっかり書いてあるサービスだと、FinalCodeやInterSafe FileProtectionなどなどでしょうか。

bの代わり、または同時に実装するのが理想なのかもですが、Data Loss Prevention(DLP)というサービスカテゴリもありますが、一旦今回は割愛します。

cについては、従来のアンチウイルスソフトでは防げなかった部分をカバーする仕組みです。

従来型のアンチウイルスソフトは、既知のウイルス等のパターンとの適合を見てマルウェアを特定し、隔離・駆除等を行います。つまりは知っているものしか対応できない。

一方で、ゼロデイ攻撃に代表されるように、サイバー攻撃被害の約8割は未知のマルウェア等による攻撃です。従来型だと対応しきません。

そのため、プログラム等の振る舞いを検知して、未知であってもマルウェアを特定し対応していくサービスが必要になってきます。

AV(アンチウイルス)に対してNGAV(次世代アンチウイルス)と呼ばれる水際対策や、マルウェアの侵入を許してしまった後に振る舞い検知・対応をして対処するEDRなどが該当します。

具体的なサービスとしては、CROWDSTRIKEやMicrosoft Defender for Endpointなどです。

これらはどこまでシステムで実装するのか、運用で対処するのか、などは導入タイミングやコスト負担が可能か、などでも判断が分かれるかもです。

④監視・管理:セキュリティオペレーションセンター

段々読むの辛くなってきているのでは...。長くなっていてすみません。これが最後の4つ目です。

①~③の対策やその他対策なども、システム構築して終わりではなく、しっかり運用してこそです。サイバー攻撃等の状況を監視し、万が一の事態を把握・分析し、的確に対応策の助言等を行う組織をセキュリティオペレーションセンター(SOC)と呼びます。

いらすとや縛りでSOCを説明する1枚図を作成すると、以下のような図です。※7分で完成。いらすとや、ホントスゴイ。

教育委員会ではあまり聞きませんが、一般企業ではSOCを外部委託することは珍しいことではなくなっています。

GIGAで情報端末の数が大企業並みになっている教育委員会が多数だと思いますので、本来はこういうSOCのような機能を持つことも普通になってくるべきのようにも感じます。

コスト次第の話だと思いますので、是非、各自治体の議員や財政の方に、教育システムのセキュリティに適切なコストをかけることの必要性を認識してもらえたらと思っています。

セキュリティは運用が肝。それはガイドラインも。

大分長くなってしまいましたが、、主な対応策の補足説明は以上です。

他にも通信の暗号化や、メールの誤送信防止など、必要な対策はあるのですが、それは今回のシステム構成への変更点ではなく、従来構成でも必要なものだったので、割愛しています。

今回挙げた対策は

・ネットワーク分離をせずにインターネットが接続された環境下でも

・情報資産を外から狙えないようにして

・中から出て行ってしまわないように、または出て行っても大丈夫なように

を実現しようとしている仕組みです。

一気に書いていますので、抜けなどもあるかもですが、1つの参考にしてもらえたらと思っています。

また、最後にセキュリティオペレーションセンター(SOC)のことを書きましたが、セキュリティ対策は最初の策定・構築も大事ですが、なによりも運用が肝です。

運用できない仕組みを構築すると、結果としてリスクを放置することに繋がるため、実行可能な運用設計から対策を考えるのが大事だと感じています。

そしてそれは、国が作るガイドラインも同様だと思っています。私が最初に書いたnoteは【最速解説】教育情報セキュリティポリシーに関するガイドラインの改定でしたが、最後にこんなことを書いています。

まだまだ参考資料の中身を細かく見ていくと、クラウド・バイ・デフォルトに完全対応したとは言えない部分も見受けられます。ただ、GIGAスクール構想に向けて、まずは第一歩として公表したと思いますので、中の人は超頑張っているはず(それこそ死のスタンプラリーをやっているはず)...。

本当に大事なのはこのガイドラインをタイムリーに更新していくことだと思います。私も国の仕事を色々やっていますが、とくかくこれが一番困難な仕組みになっているので、そういった部分も変えていきたい。

2017年に佐賀県の不正アクセスによる情報流出事件があり、即座に国は緊急提言をとりまとめ、同年10月には教育情報セキュリティポリシーに関するガイドラインを策定しています。

また、GIGAスクール構想が発表された直後に、クラウド利用が許容されていない状態に対処するため、2019年12月にガイドラインを改訂しています。

何かしらのトリガがあって急ぎ策定・改訂、となっていてタイムリーなのは良いことですが、定期的な改訂運用がなされておらず、今回のようなシステム構成が許容されるような対策例にはなっていません。

この辺りもそもそもの考え方・仕組みを変えていかないと、ガイドラインが現場の足枷になりかねません。

是非、国もガイドライン改訂の運用設計も行っていただきたいと思っています。微力ですが力添えできることがあれば行動してみたいと思います。

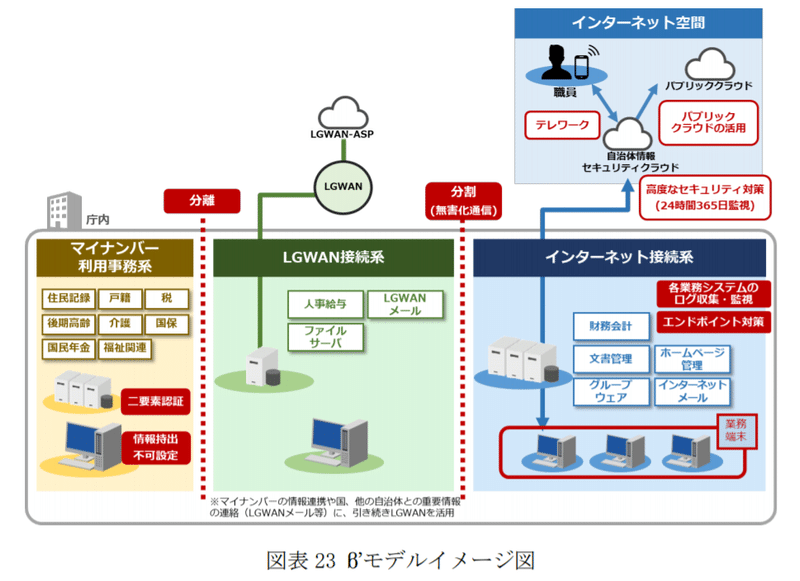

ちなみに教育情報セキュリティポリシーに関するガイドラインの参照元となった地方公共団体の情報セキュリティポリシーに関するガイドラインも、2020年12月に改訂し、今回私が提案した構成とほぼ同質なものがβ'モデルとして記載されています。

LGWAN系との分離は記載されていますが、これは教育委員会では都道府県システムに相当すると思うので(人事給与などなので)、今回の範囲だと右の青の部分で完結します。

そこから6か月経っていますので、教育版ではさらに踏み込んで記載され、課題となっている先生方の働き方改善を支援してもらいたいです。

おわりに。先生の働く環境をより良いものに。

いやー、今回は長文になってしまいました。申し訳ないです...。これでも本当はもっと書くべきことがあったのですが、削ってこの長さになっています。力不足。

今年度はGIGAスクール環境がスタートしたタイミングなので、本来は「学習者中心」として、学習者を直接支援するような活動に、とも思うのですが、個人的にはその前に先生の働く環境をより良くせねば、と思ってしまいます。

GIGAの1人1台は「令和の学びのスタンダード」と言われており、GIGAに後ろ向きの先生はけしからんという風潮が強いですが、確かにけしからん先生もいるのでしょうけど、大半は真摯に仕事しているはず。

以前書いた通り、妻は現役の教員で、母も元校長です。私は彼女たちの真摯な仕事ぶりをとても尊敬しています。私が出会う先生方も、ほとんどが真摯に子供を見ようとしてくれています。

一方で、引き算なく足し算で仕事が増やされ、ひと昔前の仕組みで働かざるを得ないことも多々あります。現場から自浄しろと言われても、相当な人以外はこなしていくしかないのではないでしょうか。

せめて、学校にシステムを提供する事業者の1人としては、今しばらくは自分の得たものを共有し、情報の非対称性を無くしていくことに時間をかけたいと思います。

本当は今回書いたことも、開示せずにロックインの材料で使えば儲けることは簡単だったりします(最低)。

この業界でロックイン営業をやらせたら十指に入る自信がありますが(自慢にならない)、そういう活動が嫌いなランキングなら三指に入る自信もあります(苦笑)。

健全な競争をつくってクソみたいなシステムを排除し、少しでもマシなシステムで先生方に働いてもらいたい。それが結果、子供のためにもなると思っています。

私が担当しているまなびポケットも、評価してくださる先生も多くいらっしゃいますが、私個人としてはイケてるシステムと胸を張るには程遠く、悔しさと力不足を感じる日々です。裏返せばやれることが数多くあることが分かっている状態ですので、全力でイケているサービスに近づけてみます。

長々となりましたが以上です。

今回の"国の学校向けセキュリティガイドラインを無視してシステム構成を考えてみた"は、教育委員会の情報システム担当向けのニッチな内容なので、なかなか読んでも難しいのでは、と思います。

また、コストのかかる話なので、キッカケがないと予算化が難しく、校務支援システムや教育情報システム等の更改タイミングで、全体設計の見直しとセットにして、他システムの削減とトレードオフで実施するのが現実的だと思います。

もし今年度や来年度更改予定の方でお困りの方は、余力の範囲になりますが個人的な支援もできたらと思いますので(本当に余力の範囲で恐縮ですが)、こちらとかこちらとかでもご連絡いただけたらと思います。

または前回紹介したICT活用教育アドバイザーへの支援依頼などでも。

ではまたー。

この記事が気に入ったらサポートをしてみませんか?