シン・TWSNMP開発日誌:ストア公開は一勝一敗

今朝は5時半に起きました。

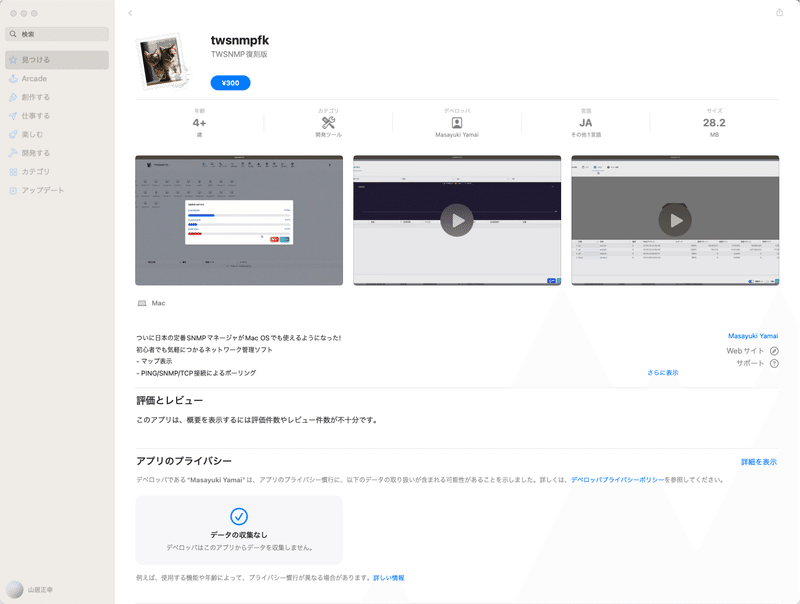

一昨日、AppleとMicrosoftのストアに公開申請した結果は、一勝一敗でした。予測に反してAppleは承認されましたが、Mictosoftは却下でした。

Appleのほうは初めて有料のアプリにしたので税金や口座などの設定を追加で行って無事公開されました。

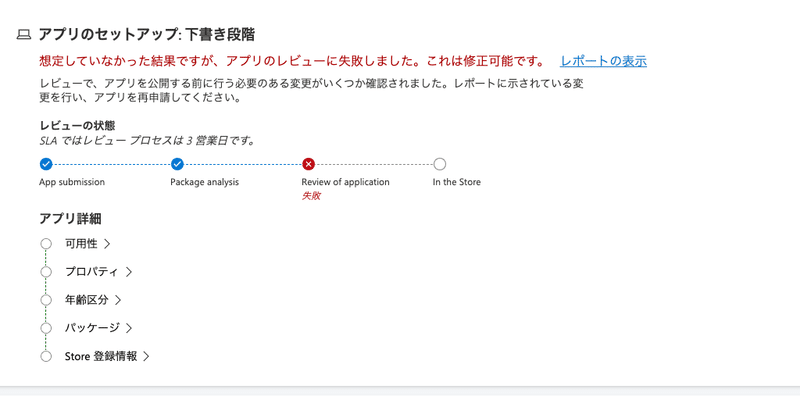

Microsoftのほうは、

でした。レポートを読むと大きな問題は2つです。

指定したURLからインストーラーをダウンロードするとMicrosoft Defender Smartscreenが認識できないアプリの起動を阻止しました。

URLからダウンロードしたインストーラーには有効なコード署名証明書がありません。

でした。

1つ目は、

1. Microsoft Edgeブラウザを使用してファイルをダウンロードする。

2. 2.Smartscreenによってダウンロードがブロックされたことが通知されたら、ブロックされたファイルを選択し、「このファイルを安全として報告する|私はこのウェブサイトの所有者または代表者です。

3. フォームに記入し、送信します。報告の受領を確認するメールが届きます。

4. レポート送信後24時間以内に、SmartScreenの警告が表示されなくなったことを確認してから、製品を認証用に再送信してください。

で対応できるようです。

2つは、インストーラーやアプリの実行ファイルにデジタル署名が必要というものです。

Mictosoftのストアポリシーのドキュメント

の

10.2.9

ゲーム以外の製品では、HTTPS 対応のダウンロード URL (直接リンク) を製品のインストーラー バイナリに送信できます。 この方法で送信される製品は、次の要件の対象となります。インストーラーのバイナリとして許されるのは、.msi または .exe のみです。

バイナリとそのすべての Portable Executable (PE) ファイルは、Microsoft の信頼されたルート プログラムの一部である証明機関 (CA) によって発行された証明書にチェーンされているコード署名証明書でデジタル署名する必要があります。

|

をよく読んでいなかったのが敗因です。

コード署名するために証明書を購入するのは本末転倒です。

証明書を購入しないためにストア公開をしようと思っているのです。

どちらの問題も申請する時のパッケージの検証で自動チェックできる内容のように思います。Appleのストアは、開発者へ発行された証明書で署名してアップロードするので、アップロード時点でチェックされます。

Wails + NSISで自動で作れるexe形式のインストーラーで申請するのは諦めてログ分析ツールやTWSNMP FCと同じようにMSIX形式のインストラーで再チャレンジしようと思います。楽はできない。

今朝は、時間切れなので、ここまで

明日に続く

開発のための諸経費(機材、Appleの開発者、サーバー運用)に利用します。 ソフトウェアのマニュアルをnoteの記事で提供しています。 サポートによりnoteの運営にも貢献できるのでよろしくお願います。