ドコモ口座問題と本人確認手続/KYCのあり方について

NTTドコモ提供の電子決済サービス「ドコモ口座」からの不正出金問題について、既に様々な専門家が問題点や防衛策を提示されていますが、アルゴリズム社会におけるプライバシーとセキュリティに強い関心を持つ法曹の身として、後学のためにも各プレイヤーの契約関係と本人確認手続に関する論点を整理してみたいと思います。

1.ドコモ口座の概要について

「ドコモ口座」とは、公式サイト上では、「ネットやアプリ上で送金やお買い物ができるバーチャルなお財布です」と紹介されていますが、要するにオンラインで入出金、送金、決済が可能となるインターネットバンキング類似のサービスです(キャッシュレス決済サービスであると紹介する報道もありますが、「決済」のみに焦点を当てたサービスであると誤解を招き、本質を見誤ると考えますので、あえてこのように表現します)。

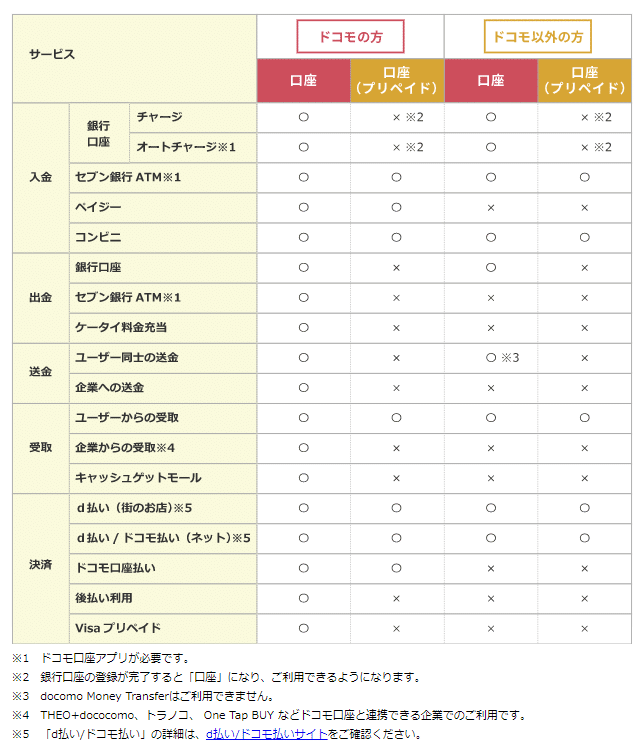

利用できるサービス内容は、通信キャリアがドコモか否かで異なり、公式サイトからそのまま比較表を引用します。ただし、特に今回問題となった「出金」については双方に特に差分はなく、銀行口座からの出金が可能になっています。

2.ドコモ口座と地方銀行との契約関係について

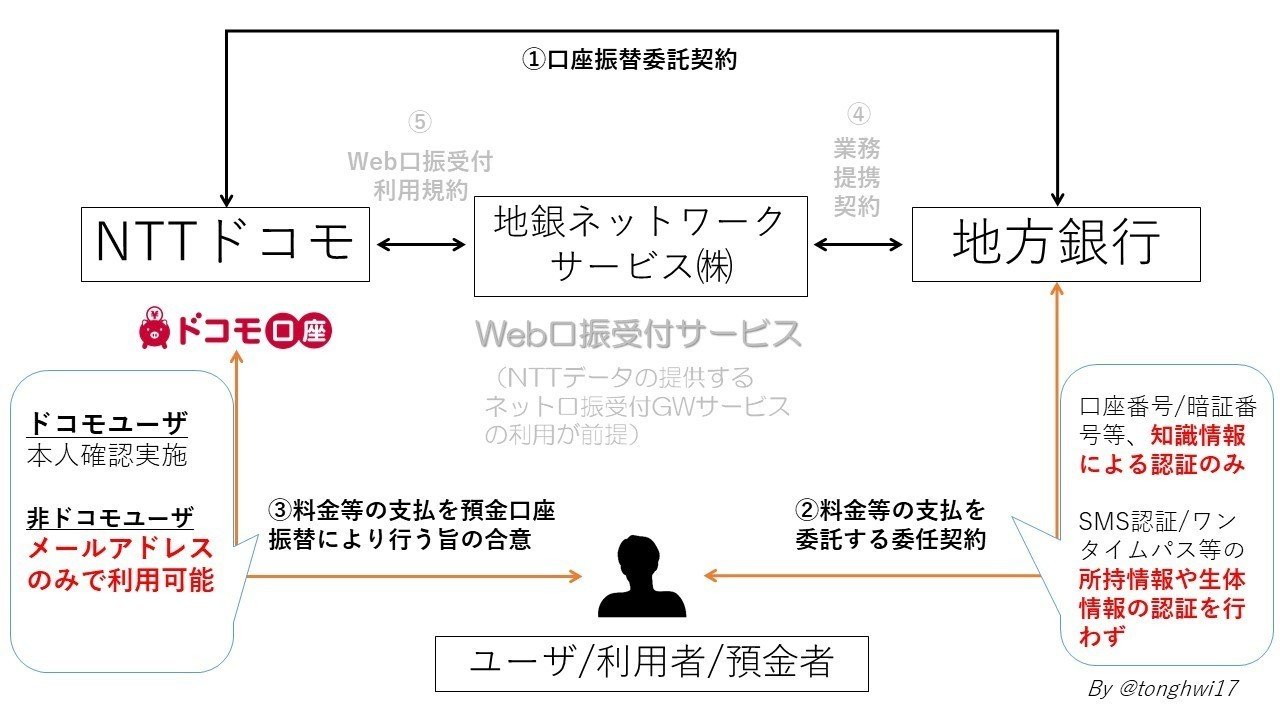

次に、ユーザとNTTドコモ(ドコモ口座の提供元)、ユーザが預金口座を持つ銀行との間の、「口座振替」に関する法的な関係を整理します。なお、本稿は不正出金が集中している地方銀行の預金口座振替に関する問題に集中するため、以降のスキーム図もその射程の限りである点はご留意ください。

そもそも、預金口座振替とは、一般社団法人全国銀行協会(通称「全銀協」)が平成1年4月21日に制定した「預金口座振替事務取扱基準」によれば、以下の3つの契約関係から構成されるとされています。

①銀行・収納企業間における料金等の収納事務を委託する旨の委任契約

②銀行・預金者間における料金等の支払を委託する旨の委任契約

③収納企業・預金者 (契約者)間における料金等の支払を預金口座振替により行う旨の合意

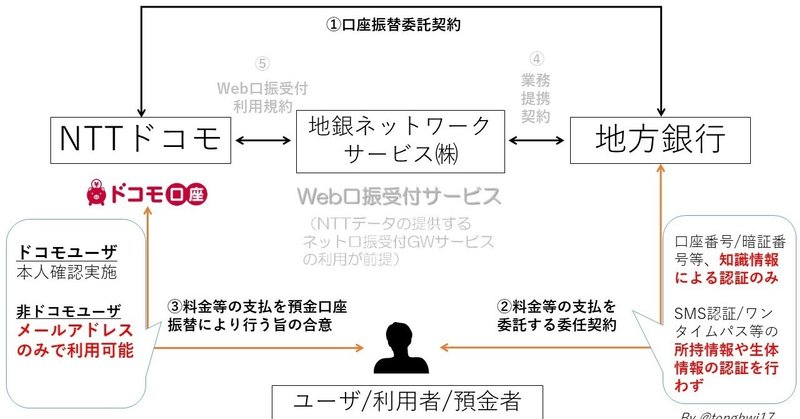

以下の図は、各番号に対応して契約関係を図式化したものです。

たとえば、水道料金を口座振替とする場合、水道の利用者兼預金者は、水道業者が提携する(①)銀行との間で、水道料金の支払を委託する旨の委託契約を締結し(②)、また水道業者との間で水道料金の支払を預金口座振替とする旨の合意を行います。「預金口座振替依頼書」や「預金口座振替申込書」という書面を銀行や各業者に対して提出したことは誰しもあるかと思いますが、これがまさに②や③にあたります。

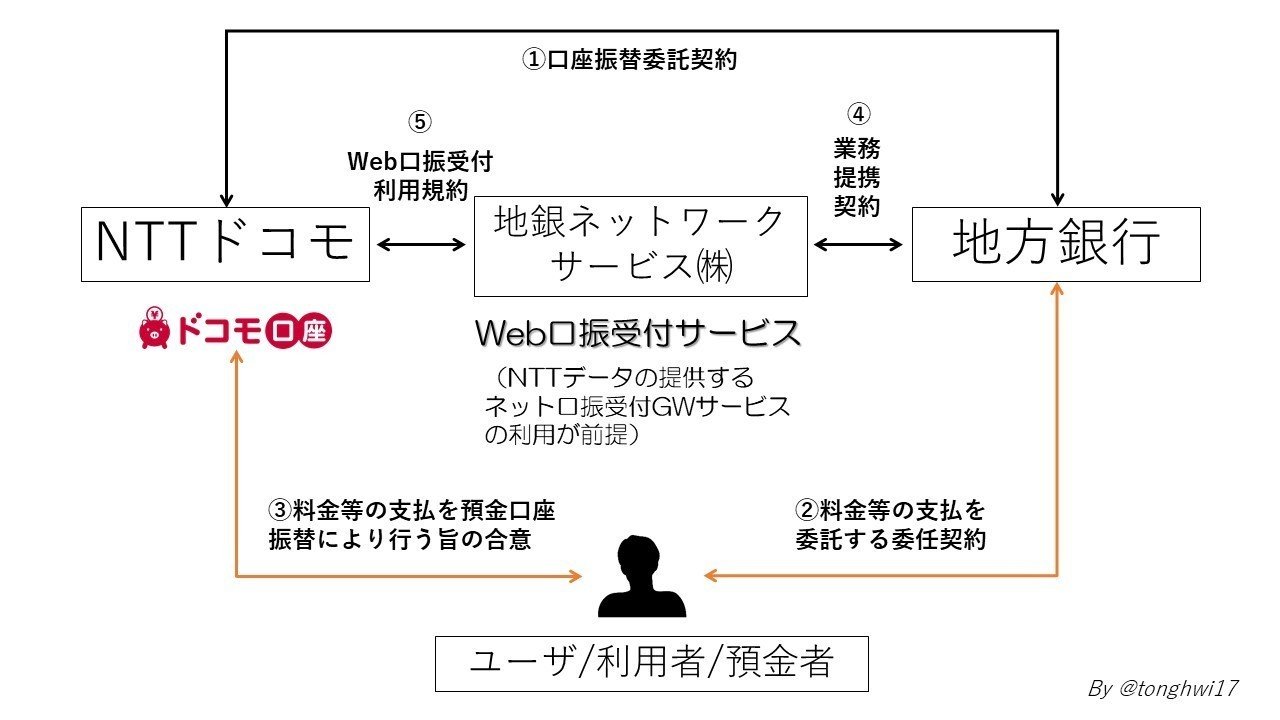

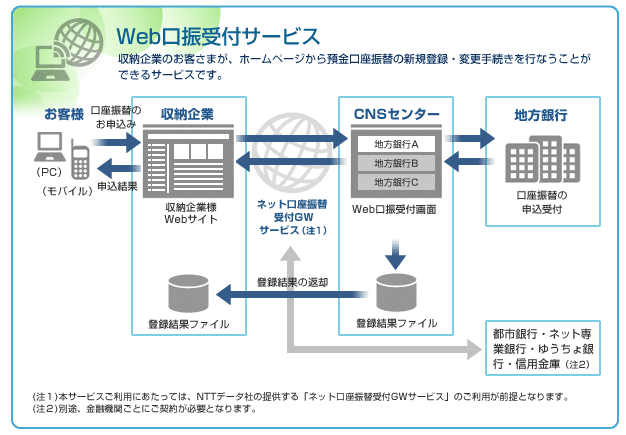

しかし、これは書面による億劫な手続であり、オンラインでできる方法が構築されてきました。それがWeb口座振替受付サービス(通称「Web口振」)と呼ばれるものであり、今回ドコモ口座もこのサービスを利用してユーザによる入金を受け付けることにしました。Web口振受付サービスにはいくつかの種類がありますが、地方銀行の多くは地銀ネットワークサービス株式会社が提供するWeb口振受付サービスを利用しています。これを含めた契約関係は以下のとおりになります。

①~③は変わりません。あらたに地銀ネットワークサービス株式会社が間に入り、収納企業であるNTTドコモとの間でWeb口振受付利用規約に基づく契約関係が形成され(⑤)、業務提携先の地方銀行(④)との口座振替のための事務作業が代理されることになります。実際にどういう流れで口座振替の手続が進められているのかは公式サイトが詳しいため、その図を以下に引用します。

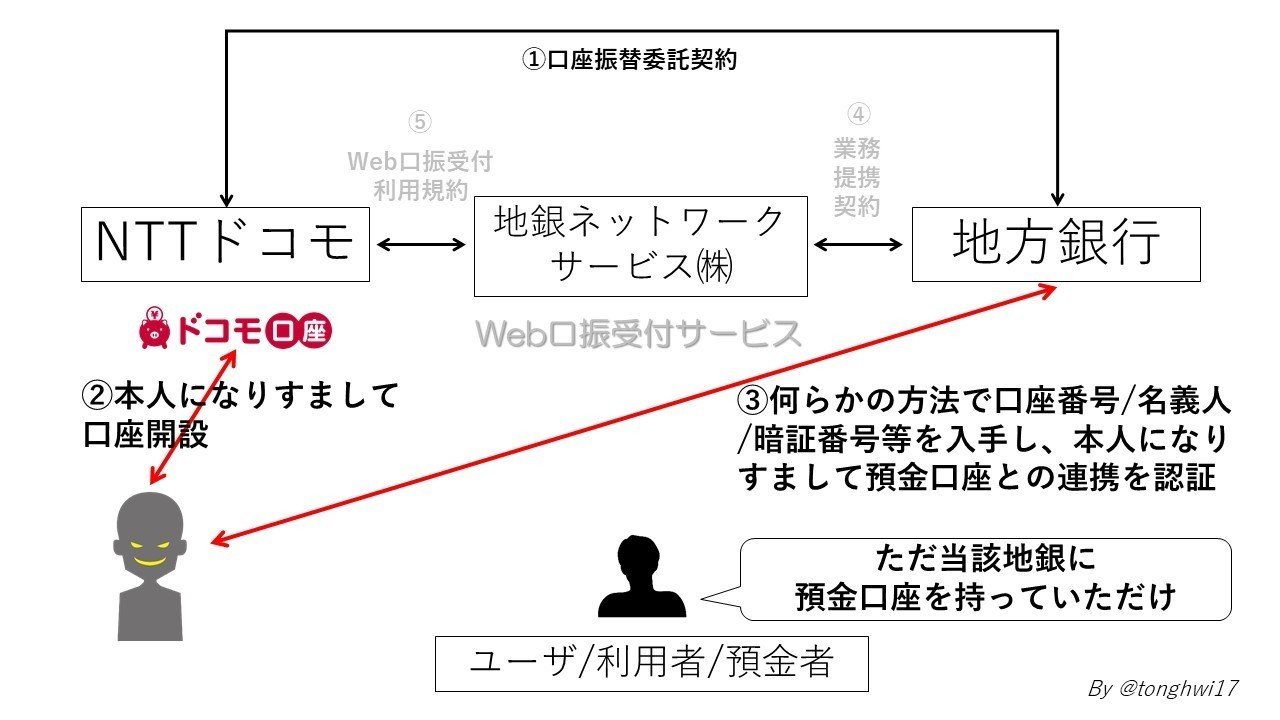

ところで、Web口振かどうかにかかわらず、口座振替において重要なことは、本当に預金者本人が収納企業の料金等の支払いを銀行口座に委託しているのか(②)、そして収納企業との間で料金等の支払いを預金口座振替により行う旨を合意しているのか(③)が確認できていることです。これが今回問題になった本人確認プロセス及びその水準の問題に直結してきます。この確認プロセスが脆弱で本人以外の者が手続を履践できてしまっては、悪意をもったユーザが自分以外の第三者の銀行預金口座に対して口座振替を実施できてしまうわけです(まさに本件ではこれが起きました)。

今回、NTTドコモや地方銀行が実施していた本人確認のプロセスは以下のとおりでした。

まずNTTドコモによる本人確認ですが、通信キャリアとしてNTTドコモと契約しているドコモユーザの場合、携帯電話不正利用防止法に基づく厳格な本人確認が実施されています(身分証明書の提示等)。したがって、ドコモユーザがこのサービスを利用する際には同法に基づく本人確認プロセスが実施されていたと考えて問題ないでしょう。

他方、非ドコモユーザについては、フリーのメールアドレスのみでドコモ口座の開設が可能になっていました。つまり、本人確認プロセスはほとんど無に等しかったといえます。この点、日経新聞の報道によると、auペイ、ペイペイ、LINEペイ、メルペイ、楽天ペイは全てSMSによる2段階認証(登録端末へのSMSによる本人確認を行う点で、2要素認証にあたります)を実施していたようです。

既に報道されているように、ドコモ口座は当初、ドコモユーザのみが利用可能なサービスとして提供されていましたが、その後非ドコモユーザに窓口を広げた際、利便性を追求するあまり本人確認プロセスが杜撰になってしまった可能性があります。

結果的に、(まだ現時点ではありますが)今回の不正出金問題はすべて非ドコモユーザが開設したドコモ口座で発生しているとNTTドコモは報告しています。

一方、ドコモ口座を開設した後、入出金を可能にするための銀行口座との連携に際しては、銀行側が本人確認をする必要があります。そして、今回不正出金の被害者となった銀行は、この本人確認に際して、口座番号、口座名義、生年月日、暗証番号といったいわゆる「知識情報」のみによる本人確認を行っていました。多要素認証として、SMS認証やワンタイムパスワード等の所持情報による認証や顔認証等の生体情報による認証を行っていた銀行については被害が報告されていません。

結果的に、リバースブルートフォース攻撃等何らかの方法によって、本人になりすました第三者がドコモ口座を開設し、出金や決済に利用されてしまいました。

3.本人確認手続/KYCの種類とあり方について

ここで、本人確認手続/KYCの種類を(網羅的ではないですが)概観として記載したいと思います。これを確認することで、上記のNTTドコモや各銀行の手続が本人確認手続としてどの程度の水準だったのか、また今後はどの水準を目指すべきなのかが見えてくるためです。

KYCとは、“Know Your Customer”の略語で、銀行口座の開設等の際に必要となる本人確認手続のことを指すことが多いですが、そもそも多義的な言葉であり、与信審査や反社チェックまでを広く含んで指す場合もあります。一昨年、犯罪収益移転防止法(通称「犯収法」)が改正され、厳格な本人確認手続がオンラインで実施できるようになった、いわゆるeKYCの実現も、KYCに関するトピックの一つで記憶に新しい方も多いかと存じます。このように、KYCとは様々な業界で横断的に用いられる言葉であるため、一応見出し等に使ってはいますが、本稿ではその多義性をおそれ、一旦「本人確認手続」という用語をもって以降の議論を進めようと思います。

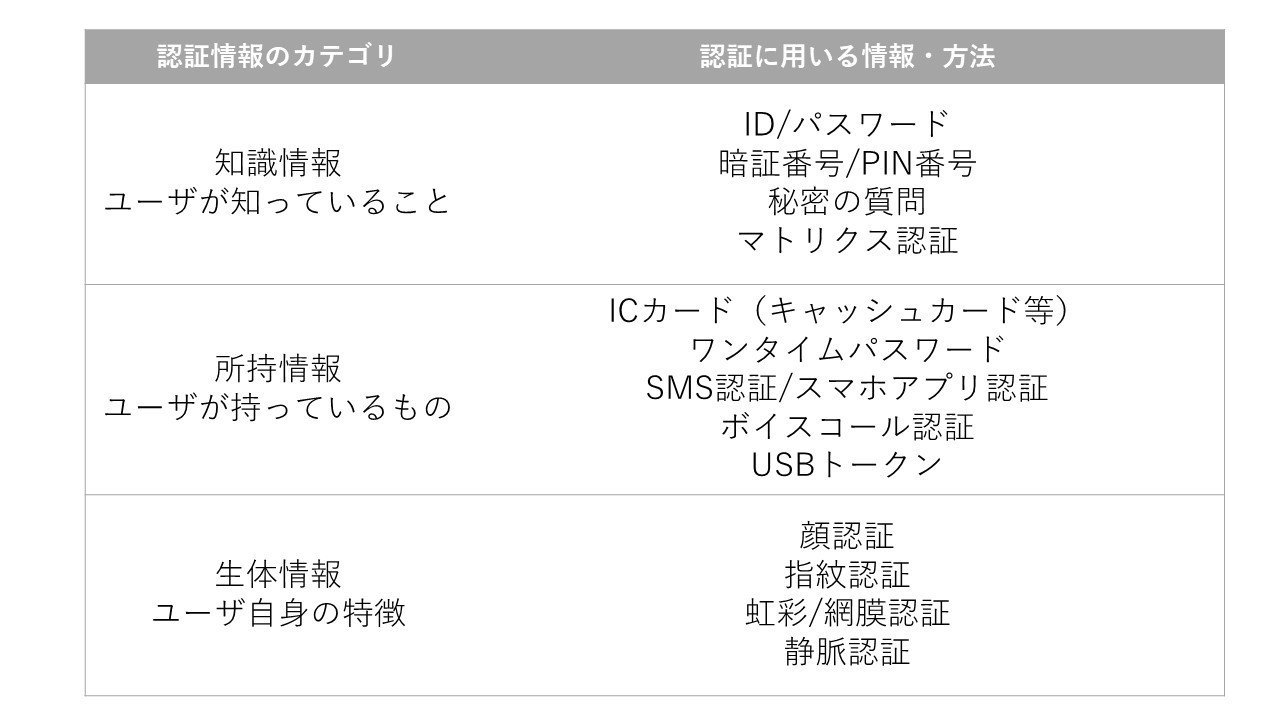

本人を確認する方法は様々あり、認証情報のカテゴリは3つに大別されます。すなわち、知識情報(ユーザが知っていること)、所持情報(ユーザが持っているもの)、生体情報(ユーザ自身の特徴)です。以下に整理してみます。

ここで重要なのは、「二段階」で認証すること自体にセキュリティ上の意味はほとんどなく、真に求められるのは複数の認証情報カテゴリをまたいだ「多要素認証」である点です。たとえば、ユーザに①ID/パスワードの入力を求めた後、次に②登録されたメールアドレスにログイン用のリンクを送付してログインさせるとしましょう。これは知識情報のみにより本人確認を行っているため、単要素認証であり、セキュリティレベルは高くありません。

他方で、①のあとに②’SMS認証を行う場合、SMSが送られてくる端末を持っていなければログインができず、知識情報だけではどうにもならないことになります。これは知識情報と所持情報による2つの認証を行っているため、多要素認証となります。

そして、米国立標準技術研究所(NIST)の認証に関するガイドライン「Electronic Authentication Guideline(電子的認証に関するガイドライン)」第3版(NIST SP 800-63-3)では、Assurance Levelが定義され、サービスの内容に合わせて各フェーズのAssurance Levelを実現することを定めています。(このガイドラインはアメリカ政府機関を名宛人とするものであるため、日本の民間企業が直接これに準拠しないといけないわけではありませんが、セキュリティ分野で最先端を行くアメリカの政府機関がこれに準拠するという意味で国際水準として目指すべき指針となります。)

これによると、各Assurance Levelとフェーズは以下のように整理されています(整理はJIPDECの事務局レポートを引用しています)。

• Identity Assurance Level(IAL)

ユーザが申請者(Applicant)として新規登録(SignUp)する際に、CSP(Credential Service Provider)が行う本人確認(Identity Proofing)の厳密さ、強度を示す

Lv.1 本人確認は不要、自己申告での登録でよい

Lv.2 サービス内容により識別に用いられる属性をリモートまたは対面で確認する必要あり

Lv.3 識別に用いられる属性を対面で確認する必要があり、確認書類の検証担当者は有資格者

• Authenticator Assurance Level(AAL)

登録済みユーザ(Claimant)がログインする際の認証プロセス(単要素認証or多要素認証、認証手段)の強度を示す。

Lv.1 単要素認証でOK

Lv.2 2要素認証が必要、2要素目の認証手段はソフトウェアベースのものでOK

Lv.3 2要素認証が必要、かつ2要素目の認証手段はハードウェアを用いたもの(ハードウェアトークン等)

• Federation Assurance Level(FAL)

IDトークンやSAML Assertion等、Assertionのフォーマットやデータやり取りの仕方の強度を示す

Lv.1 Assertion(RPに送るIdPでの認証結果データ)への署名

Lv.2 署名に加え、対象RPのみが復号可能な暗号化

Lv.3 Lv.2に加え、Holder-of-Key Assertionの利用(ユーザごとの鍵とIdPが発行したAssertionを紐づけてRPに送り、RPはユーザがそのAssertionに紐づいた鍵を持っているか(ユーザの正当性)を確認)

そして、本来資金の移動が起こりうるような金融機関との連携・提携事業においては、少なくともIALとAALはLv.2以上を実現できる本人確認プロセスが求められているのではないかというのが、今回の事件を踏まえて専門家らが指摘しているポイントです。実際にインターネットバンキングの口座開設に際して厳格な本人確認手続が取られているのはこのレベルのセキュリティ水準を充足するためです(金融業界においてシステム導入の事実上の業界標準になっているFISC安全対策基準がこれを求めています)。

一方で、ドコモ口座では、NTTドコモと地方銀行の連携プロセス全体を通じ、(それが全体としては金融機関による入出金・決済を扱うものであるにもかかわらず口座振替という外観を持っているせいで、)単要素認証のみで新規口座開設又はログインが可能であった、つまりIAL/AAL がLv.1にとどまるプロセスしか準備されていませんでした。そしてそのような仕様は犯収法等の法令に違反するものではないものの、サービス内容に鑑みた場合に求められるセキュリティ水準を満たしていなかったのではないかといえます。なお、すでにNTTドコモはドコモ口座開設時に免許証等の電子データ提出やSMS認証手続を導入することを発表しており、これにより少なくともIALはLv.2の水準を満たすと言えるでしょう。

金融庁が送金事業者に本人確認の義務付けを求める方針が報じられていますが、これも大きくは同じ流れではないかと考えます。他方で、FinTech業界によるルールメイキングで実現した改正犯収法によるeKYCのコンテクストで、本人確認を金融機関に依拠して良いとNTTドコモが判断したために今回の事件が起こった(多要素認証による本人確認をNTTドコモが行わなかった)可能性は否定できません。ここからどのように各プレイヤーが業界の信頼回復を目指すべきかは私の記事なんかより楠正憲さんによる以下の記事がよっぽど詳しいため、ぜひご高覧いただければと存じます。

4.本件の問題について

このように整理すると、NTTドコモと銀行のどちらが悪いのかという議論は的外れで、実際にはWeb口座振替というプロセス全体を見たときに、ユーザ/預金者の本人確認を関係当事者間でどのように役割分担すべきであったのかが曖昧になったために、進化する不正手法がその隙を突いた事案であったのではないかと考えられます。

なお、すでにNTTドコモは被害者に対する全額補償を明言しており、この問題で紛争が起きうるとすればユーザが当事者になるものではなく、むしろ地方銀行とNTTドコモの間での損害賠償請求等が想定されます。こうなると双方の契約問題(口座振替委託契約の解釈の問題)が中心となり、全体のプロセスを通じた本人確認のあるべき姿を議論することよりも、非ドコモユーザへのサービス展開の際にNTTドコモが地方銀行に対し、契約上求められる義務を果たしたか(ここに報告義務等が含まれるのか)等が争われることになるかもしれません(だからこそ、NTTドコモと銀行により、報告した/していないの言い争いが起こっているようにも思います)。

しかし、本質的には、今後このように金融機関が預金口座からの出金・決済を行う場合に、銀行と提携企業自身がどのレベルの本人確認プロセスを実装すべきであるのか、さらにはWeb口座振替というサービスを事業者ではない一個人のために利用させてよいのか(利用させて良い場合はどのような基準を充足するべきか)を議論することであり、それによって健全なキャッシュレス決済社会が実現すると考えます。だからこそ、裁判所の判断はさておき(そもそもこのような判断能力を裁判所に期待するべきでもない)、今後実施されるであろう社内調査や第三者委員会による報告においては、このあたりの検証を期待したいと思います。同じく、メディアには、被害額を強調して(金額は決して小さいわけではないもののクレジットカード不正使用被害額に比べればあまりにも少額であり、かつNTTドコモが全額補償する点を明らかにしています)鬼の首を取ったようにドコモ口座のサービス停止を求めるよりも、デジタル化・キャッシュレス化が健全に進むために、何をどう改善しようかという議論を期待したいと思います。

なお、本稿の執筆に際して、いつも勝手ながら勉強させていただいている楠正憲先生(@masanork)、高木浩光先生(@HiromitsuTakagi)、 徳丸浩先生(@ockeghem)の論考やTweetを拝読し、改めて様々なことを学ばせていただきました。いつもありがとうございます。当然ながら本稿に示されている意見は全て筆者個人の属するものであり、ありうべき誤謬は全て筆者個人に帰属いたします。

図書館が無料であるように、自分の記事は無料で全ての方に開放したいと考えています(一部クラウドファンディングのリターン等を除きます)。しかし、価値のある記事だと感じてくださった方が任意でサポートをしてくださることがあり、そのような言論空間があることに頭が上がりません。