Slack for EMMの検証レビュー

Slack for EMMをお試しで触っているんですが、レビュー的な記事があんまり見当たらないので今の時点でわかったことをまとめておきます。

Slack for EMMとは

EMM(Enterprise Mobility Management)はSlackだけではなく、エンタープライズ製品では間々見かける機能になります。

有名所だとBox、JIRA、ServiceNowあたりでしょうか。

EMMについての正しい情報はこちらでも読んでおいてください っ’-‘)⌒ =□

ざっくり言うと。

社内ネットワークに構築されたオンプレミスなシステムであれば、基本的に社内ネットワークに接続されている会社所有の端末からしかアクセス出来ないと判断されるので、誰がアクセスしているか、が重要でどの端末がアクセスしているか、はあまり気にされていないというか、厳密にやるならActive DirectoryなりIPアドレスなりで制限する感じになるかと思います。

が、SaaSだとそうもいかないですね。

アカウントの判断だけだと不正ログインされたら意味がないですし、そうでなくても個人所有の端末だったら情報漏洩も気にしないといけません。

ここで大事なのは、情報漏洩されるかどうかではなく、そもそも会社側がどの端末でアクセスされているのか把握できていないという点になります。

そこで会社が把握している端末(MDMにデバイス登録されている端末)からのみアクセス出来たり、コンテンツのコピーやダウンロードを許容するなどの細やかな制御をする仕組みが必要になります。

特にSlackはコミュニケーションハブとしてセンシティブな情報を扱いながらも、BCP発動時には誰でも連絡が取れる状態であることが求められる柔軟性が必要とされるため、Enterprise Grid環境をお持ちの企業はこの機能を使うべきかなと思ってます。

準備

まずはSlack社に問い合わせましょう。

技術担当者をアサインしてくれます。

その後レクチャーを受け、切り替える日時を決めます。

アサインされた担当者が手動で切り替えるので、何日の何時まで指定出来るのはいいですね。

併せて設定可能なのは以下になります。

・メンバーアカウントがどこからアクセス可能か

・ゲストアカウントがどこからアクセス可能か

アクセス可能なアプリの選択肢は以下の4パターンです。

・全てのSlackアプリ

・Slack for EMMもしくはSlack for Intune

・Slack for EMMのみ

・Slack for Intuneのみ

メンバーアカウントはニアリーイコールで社員だと思うので、Slack for EMMやSlack for Intuneのみに絞りつつ、ゲストアカウントは協業会社の方も含まれると思うので制限なし、というのがオーソドックスな感じですかね。

なお設定はOrg単位で出来るので、いきなり本番環境に適用するのではなくまずはSandbox環境で検証するといいと思います。(社員への説明会の際に質疑応答対策として色々触っておきたいですよね)

Slack for EMMの機能

Slack for EMMの機能は以下の7つです。

ほとんどが管理対象外デバイス向けの機能になりますね。

管理対象デバイスの場合はMDM側で制御してねっていうスタンスです。

ファイルのダウンロード/コピーの制限(管理対象外デバイスのみ)

ファイルのダウンロードとコンテンツのコピーを制限します。

コンテキスト自体が出なくなるので、あまりSlackに触ったことない人だと気づかないかもしれないですね。

なおメッセージも対象です。

ちなみにこの機能、iOSだとアカウント種別ごとに気になる挙動があります。(問い合わせ中)

メンバーアカウントはプレビューが全部見えるのでダウンロード出来なくても特に支障はないんですが、画像ファイルだけどうしても保存できてしまいます。

どうも写真アプリが悪さをしてそうなんですが、管理対象アプリじゃないのでうかつに手を出せません…。

Androidは画像ファイルに対してはアカウント種別に関わらず完璧に対応出来ますがpdfやdocファイルなんかは一度ダウンロードしてから見る方式なので、この辺りちょっと困りますね…。

まぁちゃんと見たければゲストアカウントじゃなくてメンバーアカウントを付与しましょうってことでしょうか。

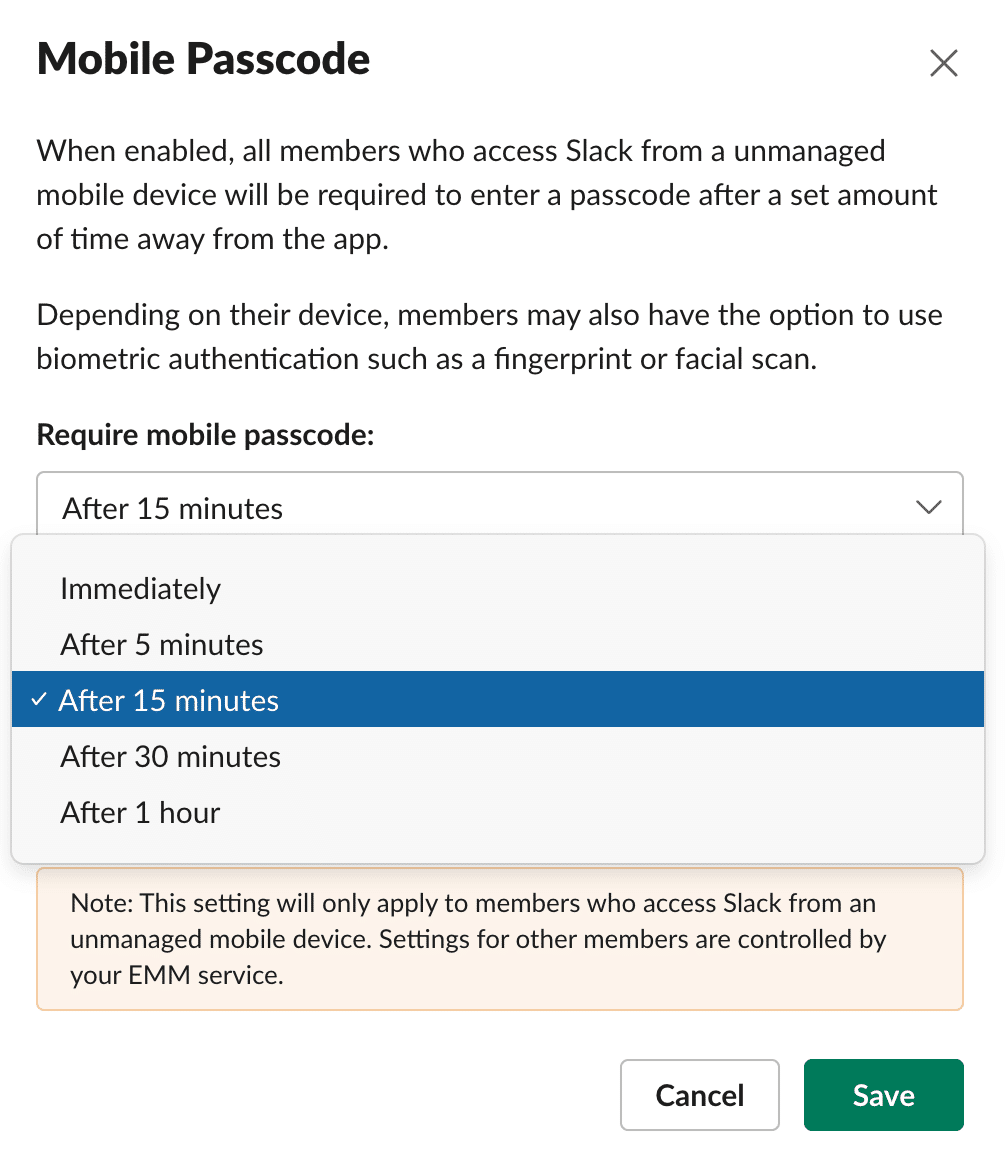

セカンダリー認証(管理対象外デバイスのみ)

Slack起動後一定時間無操作の場合にパスコードを入力させることが出来ます。

パスコードはタッチIDの認証などでも可能です。

即時ってなんじゃらほいって感じですが、要はSlack画面を開いた状態でホーム画面に移動し、戻ったら聞かれます。

なおこの機能が有効なのはSlack for EMMの範囲内なので、例えば情シスSlackを開いた状態で同じことをしてもパスコードは聞かれません。頭いい!

デフォルトのブラウザ管理(管理対象外デバイスのみ)

Slackから起動されるブラウザーを指定できます。

ただEdgeはともかくBlackberryかぁ…。うーん、という感じ。

JailBreak/Root化のブロック(管理対象外デバイスのみ)

実際どこまで有効かはわからない(検証できる端末がない)ものの、やらないっちゅう選択肢はないですなぁ…。

アプリのバージョン保証

アクセス出来るSlackアプリの最低バージョンを設定できる。んですが。

まぁ大体の人は自動更新されてると思うので厳し目の企業じゃなければスルーかも。

対象範囲

Org全体になります。

更にアクセス可能なワークスペースをホワイトリストとして管理可能なので、より厳密にしたい場合はそちらで調整する感じですね。

ただホワイトリストはOrg内のワークスペース以外にも有効らしいので、会社のメールアドレスで情シスSlackなど外部のコミュニティにログインしている人は注意してください。

対応可能なMDM

AppConfig経由で連携するのでAppConfigに対応しているMDMならどれでもOK。

例外なのはIntuneですね。(なのでIntuneだけSlack for Intuneアプリがあります)

EMM有効化の手順

MDM側でアプリを配布する際にAppConfigを設定することで管理対象と認識されます。

Jamf Proを例に説明していきます。他のMDMも似たようなもんだと思いますが、MobileIronはもうちょっと細かく設定できる項目が用意されてたりするのでそれぞれ確認してみてください。

設定自体はSlackに依頼した前でも後でも良さげです。

AppConfigの設定

モバイルデバイスのAppの構成で以下の設定を追加します。

OrgDomainは自身のOrgのURLです

EMM適用対象者の設定

単純にScopeを設定するだけですね。

デバイスベースで配布するか、ユーザーベースで配布するか悩ましいところですが、弊社の場合モバイルデバイスは検証端末か個人所有端末の2つに分けることが出来るので、ユーザーベースで配布することにしてます。(検証端末にはユーザー割り当てしない)

iOSの場合はVPPライセンスを購入することを忘れずに。

まぁ無料アプリなので無駄に1万とか2万とか買っておけばいいと思います。

注意点

Androidの場合はMDMに登録されていない端末からアクセスするとわかりやすくエラーが出ます。(画面はMobileIronの場合)

ただ、iOSの場合は承認が必要、と表示されて分かりづらいです。(画面はJamf Proの場合)

承認って言われても別に管理者が承認作業をする必要はありません。(出来ません)

ちゃんとVPPライセンスを配布しましょう。

その他

他気付いた点としては、個人領域とSlack for EMMのコンテンツのやり取りがSlack for EMM→個人領域はSlack側で制御出来ますが、個人領域→Slack for EMMはMDM側で出来たり出来なかったりという点ですね。

かなり厳格にしたい人は制限していいと思いますが、主目的は会社側がどの端末でアクセスされているのか把握することなので、最初の方は利便性を取るのもありかなと思います。

後当然ながらPCの方はIPアドレスの制限以外はほぼ影響ないです。

個人所有のPCからのアクセスを制限したい場合はIdPでの端末認証を導入するのが良いかと思います。

さて、全社展開はいつやろうかなー。

関係各所に連絡やら運用フローの構築やらでまだまだ時間はかかりそうだ。

この記事が気に入ったらサポートをしてみませんか?