エンド・ツー・エンドの暗号化とは何か、どのように機能するのか?

最もプライベートで安全なオンラインコミュニケーションの方法は、エンドツーエンドの暗号化を使用することです。エンドツーエンドで暗号化されたメールを送信すると、それはあなたのデバイス(iPhone、Android、またはラップトップ)で暗号化され、メッセージを送信先のデバイスに到達するまで複合化されません。

エンドツーエンドの暗号化(E2EE)は歴史的に非常に複雑であり、効果的に使用できる人を制限していました。メールのためのE2EEの初期の形態であるPretty Good Privacy(PGP)は、暗号鍵の管理をユーザー自身で行う必要があり、テクノロジーに詳しいユーザーでも非常に難しかったことで知られています。

しかし、最近のデバイスの能力とセキュアプロトコルの技術的進歩により、Proton Mailなどのサービスがエンドツーエンドの暗号化を使用することがはるかに簡単になりました。実際、Proton Mailはすべてのエンドツーエンドの暗号化を自動的に処理します。何もする必要はありません。fっっっっd

この記事では、エンドツーエンドの暗号化の概要、動作方法、および他の暗号化手法との利点について説明します。

エンドツーエンドの暗号化とは何か?

暗号化は、人が読むことのできるデータ(例:プレーンテキストのメール)を、適切な暗号鍵を使用して解読できる権限のある者だけが解読できる読めない暗号文に変換するプロセスです。

エンドツーエンドの暗号化は、データが1つのデバイスから別のデバイスへの旅の各段階で暗号化されるタイプの暗号化の用語です。"エンドツーエンド"の"エンド"は、データの旅の始まりと最終目的地を指します。例えば、メールを送信する場合、始まりの地点はあなたのデバイスであり、目的地は受信者のデバイスです。

これにより、エンドツーエンドの暗号化は、メッセージの内容にアクセスできる可能性のあるすべての第三者、デバイス間で転送される際またはサーバー上で"休止"している際も含めて、防御された安全な通信手段となります。E2EEを使用してメールを送信すると、他の誰もがメッセージの内容を見ることはできません。ネットワーク管理者、インターネットサービスプロバイダ(ISP)、ハッカー、政府、さらにはメールの配信を担当する企業(例:Proton Mail)ですらも、メッセージの内容を見ることができません。なぜなら、あなたの受信者だけがそれを復号化できる唯一のキーを保持しているからです。

エンドツーエンドの暗号化はどのように機能するか?

メールのためのエンドツーエンドの暗号化がどのように機能するかを理解するためには、図を見ると助けになります。以下の例では、BobはAliceにプライベートに挨拶したいと考えています。Aliceには公開鍵と秘密鍵があり、これらは数学的に関連する2つの暗号鍵です。Aliceは自分の公開鍵を誰にでも共有できますが、秘密鍵は安全に保ち、他の誰にもアクセスさせてはいけません。

最初に、BobはAliceの公開鍵を使用してメッセージを暗号化し、「Hello Alice」を暗号文に変えます。これは、スクランブルされた、見かけ上ランダムな文字列です。

Bobはこの暗号化されたメッセージを公共のインターネットを通じて送信します。途中で、これは電子メールサービスやインターネットサービスプロバイダに属する複数のサーバーを通過するかもしれません。これらの会社はメッセージを読もうとするかもしれませんが(または第三者と共有するかもしれません)、しかし、彼らがその暗号文を読みやすいプレーンテキストに変換するのは計算的に不可能です。Aliceだけが、メッセージが受信トレイに着地した時に秘密鍵でメッセージを復号化できる唯一の人物です。なぜならAliceだけが彼女の秘密鍵にアクセスできるからです。

もしAliceが自分のエンドツーエンドの暗号化メッセージで返信したい場合、同じプロセスを繰り返し、彼女のメッセージをBobの公開鍵を使用して暗号化します。

E2EEと他のセキュリティパラダイムの違いは何か?

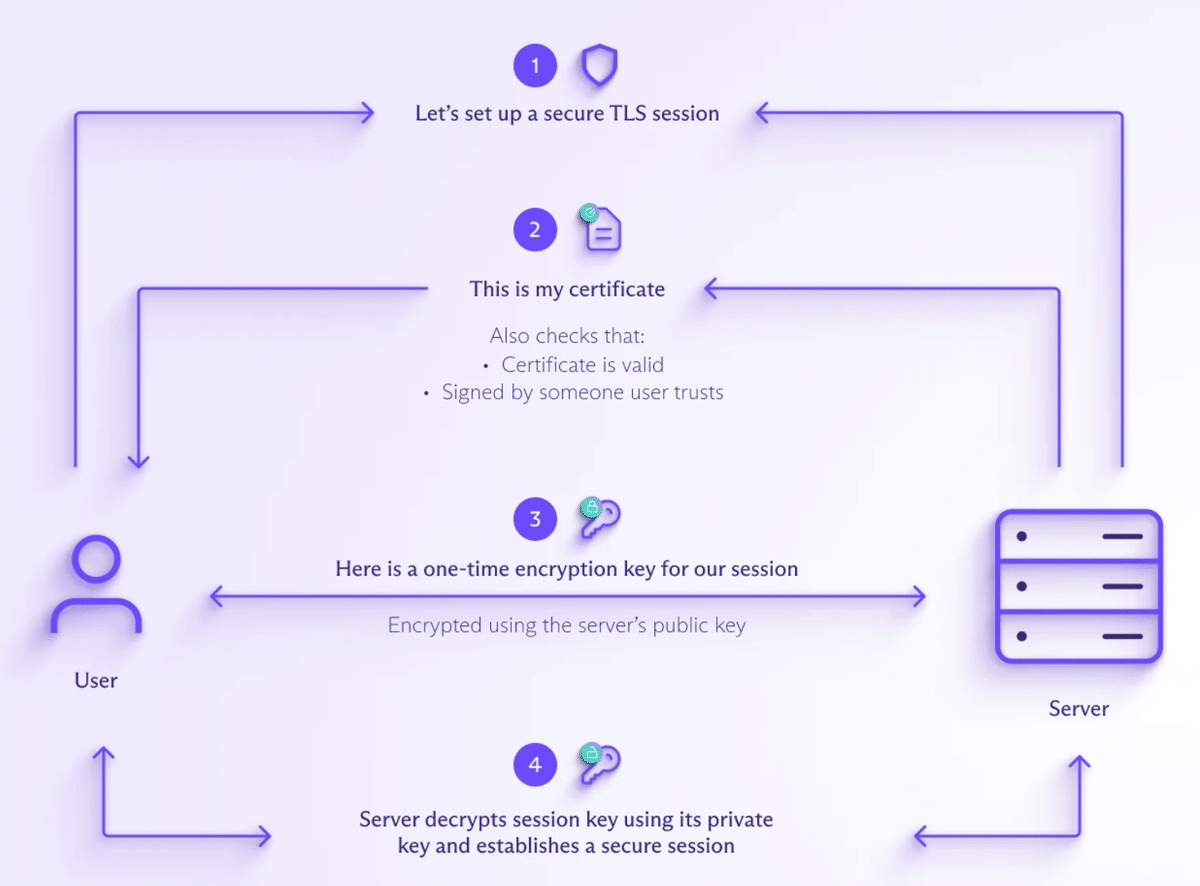

エンドツーエンドの暗号化は、送信者と受信者(通信の"エンド")だけが暗号化されたデータを復号化し読むことができるため、他のセキュリティパラダイムと比較してユニークです。これは、ポイントツーポイントまたはトランジット暗号化などの他のセキュリティパラダイムとは異なります。例えば、Transport Layer Security(TLS)プロトコルのような。

TLSは、HTTPS通信プロトコルで使用されるセキュリティメカニズムで、ハッカーやISPがあなたがウェブサイトに提出する情報(クレジットカード番号や住所など)を見ることを防ぎ、現在のようにインターネットのほとんどを暗号化する役割を果たしています。ただし、TLSはHTTPチャネルのエンドポイント間でのみ実装されています。たとえば、ブログを読んでいる最中、HTTPSはTLSを使用してデバイスとサーバーの間の接続を暗号化しています。

これはウェブサイトに接続している場合には問題ありませんが、メールを送信する場合には不十分です。GmailやHotmailなどの標準の電子メールプロバイダを使用する場合、それに向かうすべてのトラフィック(受信したメールを含む)はTLSによってトランジット中に保護されます。逆もまた然りで、標準の電子メールプロバイダから送信されるメールもTLSを使用して、受信者の電子メールプロバイダに送信されます。ただし、TLSで保護されたトラフィックはこれらの企業のサーバーに到達すると複合されます。これにより、企業はいつでもメッセージの内容を複合化してアクセスできます。ほとんどの企業はその後、メッセージがサーバー上に保管されている間に再びメッセージを暗号化します - それを制御する鍵を使用して。これにより、企業はいつでもメッセージの内容にアクセスできるようになります。

エンドツーエンドの暗号化を使用するサービスは、実際には復号化に必要なプライベートキーを持っていないため、この可能性を排除します。Proton Mailや他のE2EEサービスを使用する場合、プライベートキーはあなたのデバイス上でのみ利用可能です。これにより、E2EEははるかに安全でプライベートなものとなります。

エンドツーエンドの暗号化サービスの利点

エンドツーエンドの暗号化は、他のセキュリティパラダイムに比べて多くの利点があります。E2EEを使用してデータを保護することで、リークや攻撃への脆弱性が低減し、政府やISPが盗み見ることを防ぎ、さらには民主主義を守るのにも役立ちます。

E2EEはデータをハッキングから保護します

エンドツーエンドの暗号化を使用すると、少ない当事者が復号化されたデータにアクセスできます。ハッカーが暗号化されたデータが保存されているサーバーを侵害したとしても(Yahoo Mailのハッキングのように)、プライベートキーを持っていないためデータを復号化できません。

E2EEはデータが改ざんされないことを保証します

正しく設定されたエンドツーエンドの暗号化は、メッセージの経路全体でデータの整合性を保証します。これは、機密性はないかもしれませんが、元の形式で正確に配信される必要がある情報を共有する際に特に重要です。

E2EEはデータをプライベートに保ちます

エンドツーエンドの暗号化は、使用しているメールサービスを含む誰もがデータにアクセスできないようにします。対照的に、Gmailなどエンドツーエンドの暗号化を使用しないメールサービスを使用すると、いつでも何の理由もなくメールに保存されているあらゆる詳細にアクセスできますが、本人は全く知る由もありません。実際、Gmailは定期的にサードパーティー開発者にメールへのアクセスを提供しています。エンドツーエンドで暗号化されたメールサービスを使用することで、誰がメールを読むことができるかをコントロールできます。

E2EEは民主主義にとって有益です

誰もがプライバシーの権利を持っています。エンドツーエンドの暗号化は、政府が市民のデータにアクセスし、そのメールに保存された情報を使用して彼らを迫害または威嚇するのを防ぎ、言論の自由を保護します。これは特に抑圧的な体制の下で生きる脱退者、活動家、ジャーナリストにとって重要です。

エンドツーエンドの暗号化の使用方法

いくつかのコミュニケーション方法に対して自分でエンドツーエンドの暗号化を設定できますが、プライバシーを保護する最も簡単で迅速な方法は、それを自動的に実装するサービスを使用することです。

業界初かつ最大のエンドツーエンド暗号化メールプロバイダーとして、私たちは毎日何百万人もの人々を保護しています。エンドツーエンドの暗号化は、よりプライベートで安全なインターネットのビジョンの技術的な基盤です。 Proton Mailを使用すると、メッセージは公開鍵が受信者に利用可能な場合にはいつでもエンドツーエンドで自動的に暗号化されます。これは、Proton MailまたはPGPを使用している人にメールを送信する場合も含まれます。

無料でエンドツーエンドの暗号化を使用するには、無料のProton Mailアカウントにサインアップすることができます。Easy Switchを使用すると、他のよりプライベートでないプロバイダーから簡単にメールとカレンダーをProtonに移行できます。

エンドツーエンドの暗号化FAQ

サイファーテキスト(ciphertext)とは何ですか?

サイファーテキストは読めない暗号化されたデータです。暗号化アルゴリズムは平文(または人間が読めるデータ)をサイファーテキストに変換し、独自の復号鍵を持つ人またはデバイスによってのみ解読できます。復号鍵がない場合、暗号化されたメッセージを傍受した人はサイファーテキストしか見ることができません — 文字、数字、および記号の読めない文字列。

エンドツーエンドの暗号化で何が暗号化されていますか?

Proton Mailでエンドツーエンドの暗号化されたメッセージを送信すると、メッセージ本文と添付ファイルは、受信者に公開鍵が利用可能な場合はいつでも完全にエンドツーエンドで暗号化されます。

Proton MailまたはPGPを使用していない連絡先にメールを送信する場合、メッセージはPassword-protected Emails機能を使用しない限り、トランジット中に(ほとんどの場合)TLSで暗号化され、受信者のメールプロバイダーによって読むことができます。

Proton Mailの暗号化について詳しく知る

暗号化キーとは何ですか?

暗号化キーは、平文をサイファーテキストに変換するために暗号化アルゴリズムによって使用されるビットのランダムな文字列です。一部の暗号化はデータの暗号化と復号化に同じ暗号化キーを使用します(これは対称暗号化です)、他のものは暗号化キーと復号化キーを持つ(これは非対称暗号化です)。ただし、最も一般的な暗号化手法は、両方の組み合わせであるハイブリッド暗号化と呼ばれます。 Proton Mailのエンドツーエンドの暗号化プロトコルはハイブリッド暗号化を使用しています。

PGPとは何ですか?

世界で最も人気のある電子メール暗号化システムはPGPで、Pretty Good Privacyの略です。 PGPは、メッセージをインターネットを介して送信される前にデバイス上で理解できないサイファーテキストに変換する暗号化技術です。さらに、メッセージが転送中に変更されていないことを検証し、信頼性のある情報源からキーが取得された場合、送信者の身元を確認します。

Proton Mailのエンドツーエンドの暗号化は、オープンソース版のPGPを基にしています。

PGPの詳細については、こちらを参照してください。

原文記事:

この記事が気に入ったらサポートをしてみませんか?