コインチェックNEM収受事件の裁判経過

概要

本記事は、コインチェック社が管理していた約550億円相当の暗号資産NEMがハッカー(氏名不詳者)によって奪われてしまった後、その氏名不詳者とNEMの売買を行った筆者が、組織的犯罪処罰法違反(犯罪収益等収受)の罪に問われている裁判の経過を要約したものです。

判決や主張書面は、新しいものから順に並べています。

現状

第一審に続いて控訴審で有罪判決が維持され、最高裁に上告中です。

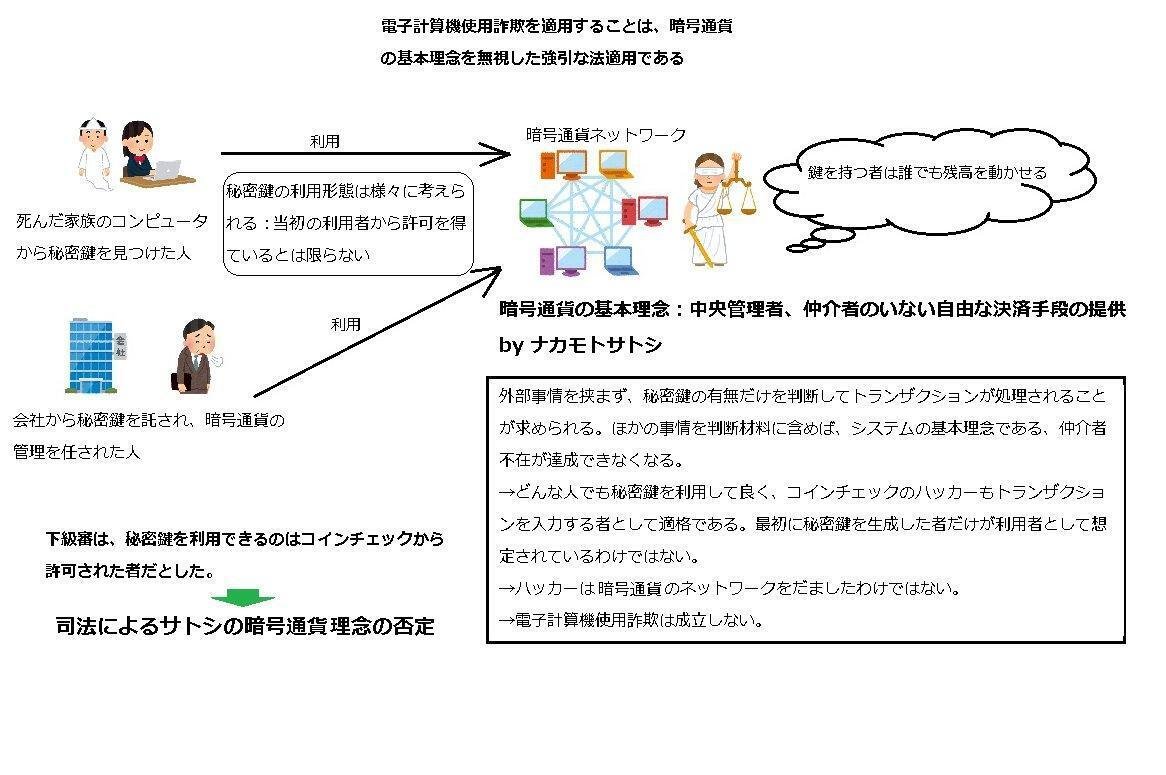

主な争点は、氏名不詳者がNEMを移転した本件前提行為において入力した情報は刑法246条の2(電子計算機使用詐欺)のいう「虚偽の情報」にあたるかというものです。

私達は、NEMのシステムにおいて、「秘密鍵を持つならば誰でも、アドレスの残高を利用する立場を得ることが予定されている」という前提のもと、秘密鍵を入手していた氏名不詳者が入力した情報(署名トランザクション)はシステムの事務処理上予定されていたものであり、「虚偽の情報」にあたらないと主張しています。

控訴審は暗号通貨NEMの仕組みを誤解した上、過去の最高裁判例を踏まえない方法で判決しました。

最高裁において控訴審判決が事実誤認、判例違反で見直されれば、上記論点が再評価されることとなります。

筆者と同じくNEMを売買した別の方の裁判では、控訴審まででこの論点につき、「虚偽の情報」にあたるという判断が下されています。そちらの裁判でも控訴審はNEMのシステムの理解が充分ではなく、上告され現在最高裁に係属中です。

ビットコインの発明者であるナカモトサトシは、"The owner of a coin is just whoever has its private key" (秘密鍵を持つ者誰もがまさにコインの所有者である)と述べています。

「真の権限保有者」「不正に入手」の基準・定義がない

各裁判書面

上告趣意補充書(New!)(令和5年4月6日提出)

証拠調べ請求書(令和5年3月27日提出)(調整中)

弁4号証(ナカモトサトシのメール)(New!)

被告人名義の上告趣意書(令和4年11月7日提出、赤字は提出後に誤りを発見し修正した部分)

控訴審判決(令和4年6月23日判決)

第一審判決 (令和3年3月24日判決)

上告趣意書(令和4年11月7日提出)

弁護人提出の上告趣意書と私自身提出の上告趣意書がありますが、ここでは私が提出した上告趣意書から要点を紹介します。

正しいNEMのシステムの理解

事前に決まったアルゴリズムにより秘密鍵から公開鍵とアドレスが生成される。秘密鍵を知る利用者はアドレスに紐づくNEM残高を他のアドレスへ移転することができる。

秘密鍵を利用して署名トランザクションを発信する者が誰であるのか、情報の署名者が秘密鍵をどうやって入手したのかをシステムは問題とされないし、してはいけないことになっている。

トランザクションの内容が現実世界の取引や支払と対応する必要は必ずしもない。そして、トランザクションが現実世界の支払手段として入力され、処理されるときも、その支払の前提の法律関係はシステム上一切処理されない。

「トランザクション」と現実世界の「取引」とは明確に異なる概念であって、区別されなければならない。

原審までで取り調べられた証拠のうち、楠正憲と水無凛による供述調書は多分に誤りを含んでいる上、システムの一面的な説明しかしておらず、トラストレスの仕組みや、利用者の財産管理への不介入の原則を踏まえていない。

NEMの仕様は公開されており、供述調書によらなくても事実認定可能である。

上告理由

判例違反(平成18年2月14日最高裁決定違反)

原判決は、入力された情報の内容が、平成18年の最高裁決定が示した基準に従い、「事務処理の目的に照らし」て真実に反するか検討するということをしていない。具体的なNEMの事務処理について、一切の検討を加えていない。電子計算機使用詐欺の「虚偽の情報」の基準を示した最高裁の判例に違反している。

原判決は、NEMのシステムを「金融実務等」と「等」をつけ表現し、銀行や信用金庫のシステム等の既存金融システムの「金融実務」の枠に収まらないことを自覚しながら、それらとの差異を無視した議論をしており、NEMのシステムの「事務処理の目的に照らし」て情報の内容が検討されているとは言えない。

そもそも、詐欺罪では被欺罔者の主観上、処分交付行為の原因となる法律関係が欺罔行為によって生み出されなければならない。詐欺罪の類型である電子計算機使用詐欺でも同等の検討がなされるべきだが、被欺罔者に相当するNEMのシステムは、何らかの法律上の原因の想定があってトランザクションを処理し、処分交付行為に相当する財産権の記録の変更、得喪を生じさせるわけではないから、NEMのトランザクション入力、記録の処理について電子計算機使用詐欺を適用することは妥当ではない。

上記にもかかわらずNEMのシステムに関する本件前提行為に対して電子計算機使用詐欺の適用範囲を拡張し検討するとしても、以下様々な要素の検討により、NEMの事務処理の目的は、「秘密鍵を持つ誰もがアドレスの残高を自由に利用できる」であって、氏名不詳者の入力情報はいまだNEMのシステムが予定する事務処理目的の範囲内にあるといえる。

「システム管理者」相当の意思や処理を観念した場合の想定

実際のノード処理を人が行った場合の想定

ソースコードが「約款」相当であること

秘密鍵を漏洩する利用者には何らかの落ち度があり、秘密鍵を後から知った者が残高を奪うのはシステムの利用法として当然のものという「慣行」があること

利用者はその事情を理解したうえでNEMのシステムに参加していること

NEMを含む暗号通貨は現金の仕組みを再現するものであって、秘密鍵知識で残高を移転する行為は占有する現金を動かすことに相当し通常であること

外からの干渉を排除する目的のあるNEMにおいて、事務処理の目的の評価に外部的規範を踏まえるのは誤りであること

システムは利用者情報を取得できず、複数の秘密鍵管理者を区別することができないが、秘密鍵を漏洩する者においては過失が想定され、財産上不利益に扱われる設計になるのもやむを得ないこと

有識者としてのNEM財団元代表がシステムが「正常」に稼働していると、単なる電子的な処理としてではなくシステムのあり方として評価していること

上告趣意書内に述べるように利用者に過誤があったときは非中央集権化システムの宿命として財産の保護を著しく弱めざるを得ないこと

事実誤認(NEMについて)

原審はNEMが現実世界の「取引」を扱うシステムであるという誤解をしている。「トランザクション」と現実世界の「取引」を混同して理解してしまっている。

その結果、「暗号資産NEMが移転するなどという取引は何ら行われていないにもかかわらず、それがあったとする情報を入力送信したのであるから、氏名不詳者が同社の電子計算機に与えた情報には経済的・資金的実体が欠けており、これが「虚偽の情報」に当たることは明らか」と誤った判示をしてしまっている。

実際には、現実世界の取引と無関係なトランザクションの入力、記録もシステムの通常の処理として多数行われている。

事実誤認(被告人主観について)

誤ったNEMの理解に基づき、被告人の理解も同様であるという前提に立って判断してしまっている。

法令違反

論理則違反

証拠から導かれる事実は、「現実世界でNEMを利用した取引があればトランザクションが入力、記録される」ということに過ぎないのに、原審は、この論理的事実の逆である「トランザクションが入力、記録されているならば、現実世界でNEMを利用した取引がある」という誤った事実を前提して判断してしまっている。

原審は「PならばQ」から「QならばP」を導いてしまっている。論理学の基本として、「PならばQ」だとしても、「QならばP」だとは限らない。

経験則違反

証拠からは、「全てのトランザクションの入力、記録に現実世界の取引が対応するわけではない」ということが容易に示されるのに、原審はこれに反して「全てのトランザクションの入力、記録には現実世界の取引が対応する」という事実を黙示的に認定、前提してしまっており、経験則に違反する。

理由齟齬、経験則違反

氏名不詳者による前提行為に関する被告人の認識について、控訴趣意書で弁護人が第一審判決につき、「前提犯罪の該当性に関する認識を有していたか否かについて推論すら加えていない」と主張するところ、原審は「認定に不足はない」と判示している。そもそも第一審判決は、被告人の主観について認定も評価もしていないから、それを受けて「認定に不足はない」と控訴審が判示したのは、理由齟齬の違法がある。

加えて、その理由に原判決は「氏名不詳者が何らかの方法によって入手した秘密鍵を利用して同社から暗号資産NEMを流出させた可能性を想起」したものと被告人の認識を認定しているが、趣意書で述べるように、この認識内容では、同行為が電子計算機使用詐欺にあたるという認識まで伴うとは限らないから、この点においても理由齟齬、ないし経験則違反の違法がある。

その他の控訴審に対する細かい批判

省略

ソニー生命事件での国内捜査機関の活動

前提の事実概要

ソニー生命株式会社社員のXは、子会社へ出向している2021年5月、子会社の清算の手続きに伴い、業務上、子会社の資金を送金することのできる地位にあった。Xは、その資金を用いて、暗号通貨取引所でビットコインを購入した。その後、Xは、ビットコインを取引所に預けず、自身が秘密鍵を持つアドレスで管理していた。

2021年11月29日に警視庁捜査2課がXを逮捕した。警視庁は、Xの自宅を捜索して押収した電子機器をFBIと協力して解析した。

米国司法省の発表によると、FBIは、日本の捜査機関の協力により、Xが管理していたコールドウォレットの秘密鍵を入手し、Xのビットコインを差し押さえたとのことである。2021年6月にFBIは米国の令状によるビットコインの差押許可を得ている。その後、12月20日、FBIは差し押さえたビットコインの没収許可をカリフォルニア南地方裁判所に求めた。

FBIの没収許可申立の書面からわかるXのビットコインアドレスに関するブロックチェーン記録を確認すると、日本時間の12月1日20時頃、当該アドレスからすべてのビットコインが別のアドレスに移転されているのが確認できる。

その後、当該ビットコインはFBIによって没収され、ソニー生命の子会社へ没収相当額の米国ドルが返還される手続きがなされている。

以上の事実は、報道等により広く知られていることである。

Xが管理していた秘密鍵を利用してビットコインを移転するFBIの行為は、下級審裁判例や原審の判断基準によれば、電子計算機使用詐欺の構成要件に該当する。

FBIは日本の捜査機関と緊密な関係により捜査を行っていたはずであり、FBIの12月1日のビットコイン残高移転の意思を日本の捜査機関が知らなかったとは考え難い。

参考資料

米国司法省のプレスリリース原文(英語)

日本語訳

日経新聞

https://www.nikkei.com/article/DGXZQOUE064TD0W2A600C2000000/

170億円を隠匿容疑 ソニー生命社員を追送検―警視庁

時事通信

https://www.jiji.com/jc/article?k=2021122100545

朝日新聞

Xのビットコインアドレス:

https://www.blockchain.com/btc/address/bc1q7rhc02dvhmlfu8smywr9mayhdph85jlpf6paqu

12月1日のUTC11時頃(日本時間20時頃)に、FBIのもとと思われるビットコイン アドレスへ3879BTCが移転されている。

FBIによるビットコイン没収許可の申立(2021年12月20日):

https://www.courtlistener.com/docket/61630648/1/united-states-v-approximately-387916242937-bitcoin/

違法性の評価

日本の捜査機関による先行する逮捕と電子機器の押収はFBIが秘密鍵を得るために不可欠であり、電子計算機使用詐欺につき、FBIと日本の捜査機関において共同正犯が成立している。

仮にFBI捜査員の行為が正当行為として違法性が阻却されることがあったとしても、共同正犯の日本の捜査員の行為の違法性は別に評価される。

本件上告の原審が、取引所に預けられた暗号資産債権の没収はできないと判示した根拠からも分かるように、被没収者において自身で秘密鍵を管理するアドレスの暗号資産も同様、法の定める没収の対象ではない。同等の検討は、押収、差押にも適用可能である。日本の捜査機関は、国内法に基づかずXのビットコインを処分しているのであり、このような財産権の制限を行う強制処分は違法である。

国内捜査員の違法性が阻却される余地はない。Xが受けた法益侵害は、逮捕という暴行のもと財産を領得されるというもので、捜査員の行為は強盗罪の構成要件に該当するものである。暗号資産の押収、差押を日本法が認めておらず、財産権が憲法29条で保護される以上、日本の捜査員の行為が正当業務行為となる余地はない。外形上強盗罪にあたるような重大なXの法益侵害に衡量するだけの正当性が法令に基づかず認められるなどということは、およそ考えられない。

仮に、原審や類似事件下級審のように、他人が管理していた秘密鍵を利用して暗号資産を移転する行為に電子計算機使用詐欺の成立を肯定するのならば、国内捜査機関の行為は犯罪である。この犯罪によりXが受けた財産上の被害、その違法性は重大である。

加えて、暗号資産を没収する強制処分を許可する令状発布があったとは考えがたく、国内捜査機関は違法な強制処分と電子計算機使用詐欺の二重の違法を行っていることとなる。

他人管理の秘密鍵を利用した暗号資産移転行為につき、検察が本件被告人らを起訴する一方で、国内捜査員は同等の犯罪で法律上の理由なくXの財産を侵害している。電子計算機使用詐欺の成立が否定されるならば、このような不当な状況が回避される。

控訴審、東京高裁(令和4年6月23日判決)

判決

原判決を破棄。

原判決で言い渡された、懲役、罰金、追徴の刑に関しては変更なし。

没収のうち、NEMとBTCにかかる債権を没収しない。

判決の理由

1.「財産権の変更若しくは得喪にかかる」電磁的記録該当性について、原判決の判断に法令解釈の誤りはない。

ア 所論は、 「財産権の得喪若しくは変更に係る電磁的記録」 とは、金銭的価値を内容とする権利の得喪、変更の事実又はその得喪、変更を生じさせるべき事実を記録した電磁的記録であって、 「まさにその電磁的記録の内容の変動そのものが、ある人の財産権の得喪、変更を表示しているという結果を生じさせるような」電磁的記録をいうとした上で、NEMを含む暗号資産については、財産権の得喪又は変更に関する法的論点が未整理の状態であってその説明は困難であり、氏名不詳者が、取得した秘密鍵を用いてコインチェック社が秘密鍵を保有するアドレスから氏名不詳者が秘密鍵を保有するアドレスに暗号資産NEMを移転させるという処理をブロックチェーンに記録したという現象が、 「まさにその電磁的記録の内容の変動そのものが、ある人の財産権の得喪、変更を表示しているという結果を生じさせるような」記録を作ったとはいい難いし、訴因でも特定されているとはいえない、などと主張する。

しかし、原判決が適切に判示するとおり、暗号資産NEMは、その得喪、変更について、本来的にNEMのネットワーク外の記載又は記録を前提とする必要がなく、NEMアドレス間で取引が行われ、発行されたトランザクションがNISノードによる機械的な承認処理を経て他のトランザクションとともに一つのブロックとしてまとめられ、それがすべてのブロックと繋がることによ

り構成されたブロックチェーン情報として複数のNISノードに共有されれば、それによって権利関係が確定することになるのであるから、暗号資産NEMの得喪又は変更に関する不実の情報をブロックチェーンへ記録させ、NISノードに共有させた場合には、「財産権の得喪若しくは変更に係る」不実の電磁的記録を作成したということができる。財産権の得喪又は変更に関する法的論点が未整理であることによってこの結論が左右されるものではな

いし、所論指摘の点まで訴因で明らかにしなければならないものでもない。

イ 所論は、不動産登記ファイルが電子計算機使用詐欺罪の財産権の得喪若しくは変更に係る電磁的記録に該当しないとされているのは、登録に当たって形式的審査しか予定されておらず、登録された情報の無効化や取消し等の処理は、民法上の救済を受けて訂正されることが想定されているからであるところ、NEMのシステム では、NEMアドレスから暗号資産NEMを移転するに当たって、秘密鍵を用いて譲り渡す者の権限の有無について形式的審査すら行われないのであるから、不動産登記ファイル以上に「まさにその電磁的記録の内容の変動そのものが、ある人の財産権の得喪、変更を表示しているという結果を生じさせるような」記録とはいい難いなどと主張する。 しかし、財産権の得喪又は変更が記録内容とは別に行われ、単にその結果を公示するにすぎない不動産登記ファイルと前記のとおり、記録内容そのものが財産権の得喪又は変更を生じさせるNEMのシステムとは全く異なるのであって、 これらを比較するのは適切ではない。

2.「虚偽の情報」該当性につき、原判決の判断に法令解釈の誤りはない。

ア 所論は、本件では、コインチェック社の管理している顧客に関する勘定データベースには何ら不正な操作や情報の入力はされておらず、秘密鍵が流出して金庫の鍵が開けられたと評価されるべき事態が生じたにすぎないから、秘密鍵という情報の窃盗と把握すべきであり、立法上の手当てなしに処罰することはできないなどと主張する。 しかし、前記のとおり、原判決が電子計算機使用詐欺罪の成立を認めたのは氏名不詳者が秘密鍵を入手した行為ではないから、所論は当を得ていない。

イ 所論は、原判決は、氏名不詳者が、財産上の不正な利益を得る目的でコインチェック社の管理するNEMアドレスから氏名不詳者らが管理するNEMアドレスに暗号資産NEMを移転する旨の虚偽の情報を与えたと説示するが、最高裁平成17年(あ)第1601号同18年2月14日第一小法廷決定(刑集60巻2号165頁)が提示した規範に反して、どの点が実体と離れて虚偽であるのか等について全く審理、判断しておらず、本件で虚偽性は認められないなどと主張する。

しかし、金融実務等における「虚偽の情報」とは、入金等の入力処理の原因となる経済的・資金的実体を伴わないか、あるいはそれに符号しないような情報をいうと解されるところ、氏名不詳者は、コインチェック社が管理するNEMアドレスから氏名不詳者が管理するNEMアドレスに暗号資産NEMが移転するなどという取引は何ら行われていないにもかかわらず、それがあったとする情報を入力送信したのであるから、氏名不詳者が同社の電子計算機に与えた情報には経済的・資金的実体が欠けており、これが「虚偽の情報」に当たることは明らかである。これに対し、前記最高裁決定は、被告人が窃取したクレジットカードのカード番号などの情報を、インターネットを介してクレジットカード決済代行業者の電子計算機に入力送信しており、被告人がカード番号等を冒用して電子計算機に与えた情報を、文字通り入力送信した情報と捉えれば、クレジットカードの利用申込みという実体との間には乖離がないとも考えられる事案において、「虚偽の情報」といえるか否かについて判断を示したものであるから、本件と事案を全く異にする。原判決が前記最高裁決定を踏まえた判断を示さなかったことに何ら問題はない。

ウ 所論は、NEMのシステムにおいては、アドレスの開設時にその名義人は登録されず、暗号資産NEMのトランザクションを承認するNISノードもその技術的な正当性(アドレスに対応する秘密鍵を用いた生成が行われていること)を確認するにとどまり、この点はブロックチェーンを保存するスーパーノード(NISノードのうち、回線速度が一定値以上であり、管理者が300万XEMを保有していることなどの条件を満たすものをいい、NEMのネットワークを維持するためにすべてのブロックチェーン情報を常時共有している。)でも同様であるから、NEMのシステムは、交付する際に発行者によって名義人が確認されるクレジットカードとは異なっており、前提に決定的な相違がある、そして秘密鍵については、それが紐づ いているNEMアドレス開設者だけが用いることが想定されているという取引慣行はなく、少なくとも原審で取り調べられた証拠上も示されていないから、前記最高裁決定の規範を適用すべき事案ではない、などとも主張する。 しかし、前記のとおり、そもそも全く事例を異にする同決定を本件で参照すること自体が適切ではなく、所論は前提を欠くというほかない。

3.被告人の認識について、原判決の認定、判断におおむね誤りはない。

ウ 所論は、暗号資産NEMの移転に当たっては、NEMアドレスの秘密鍵を所持しているかとの点だけが問われ、移転に関わる者が権限を有しているかは問題とされないのであるから、被告人●●は自らが取得した暗号資産NEMがコインチェック社から流出したものか否かを技術的に確かめようがなく、流出した暗号資産NEMかどうかは認識できないと考えていた、また、そのようなNEMのシステムを前提にすれば、どのようなトランザクションも秘密鍵の行使権限を偽ることにはならないから、被告人●●は電子計算機使用詐欺には当たらないという積極的認識を有していた、などと主張する。

しかし、前記アのとおり、組織犯罪処罰法11条の知情性としては、 自らが入手しようとしている暗号資産NEMがコインチェック社から流出した暗号資産NEMの可能性があると認識していれば足り、流出した暗号資産NEMであることの技術的な確認まで求められるものではない。また、前記第2の2(2)イのとおり、本件において、電子計算機に入力送信された情報は、暗号資産NEMを移動するなどの取引が何ら行われていないにもかかわらず、それがあったとするものであるから、虚偽であることは明らかであり、前記イでみたところに照らせば、被告人●●が、流出した暗号資産NEMであるとの認識を持てなかったとは到底考え難い。

エ 所論は、原判決は、暗号資産NEMの得喪又は変更に関する不実の情報をブロックチェーンへ記録させた場合には、当該記録を共有した各NISノードの所在地において、 「財産権の得喪若しくは変更に係る不実の電磁的記録を作」ったのであり、同所在地で構成要件の一部である結果が発生したということができるとした上で、スーパーノードのうちの少なくとも1台が東京都23区内に所在し、稼働していたことが認められるから、構成要件の一部

である結果が日本国内において発生したと認められると説示するが、不実の電磁的記録の作出を行うのは、ハーベスト (取引を承認し、新たなブロックを生成する過程)を行うNISノードであって、スーパーノード又はスーパーノードで構成されるネットワークではない、そして、本件の前提犯罪に係るブロックの生成が行われたNISノードがたまたま日本国内に存在した場合であっても、それを被告人●●が知ることはできないし、ス一パーノー

ドがハーベストを行うかもしれないという可能性の認識もなかった、などと主張する。

しかし、NEMのシステムにおいては、あるトランザクションについて、いずれかのNISノードの一つがそれを受信してハーベストを行うほか、そのトランザクションをネットワークに参加している他のNISノードに対して送信し、これを受信したNISノードは、 ブロックを生成してブロックチェーンに記録することとされている。また、スーパーノードは、通常のNISノードとして稼働する以外に、NEMのネットワークを維持するために、すべてのブロックチェーンの情報を常時共有している。そうすると、不実の電磁的記録が作出されるのは、ハーベストを行ったNISノードに限られるものではないから、所論は当を得ない。また、刑法の場所的適用範囲に関して、行為者が犯罪地を認識する必要があると解したとしても、NEMのシステムがこのような仕組みである以上、被告人●●においてNISノードが日本国内には存在しないと相応の根拠に基づき確信していたなど、およそ想定し難い場合を除いて、ダークウェブ交換所において取引されている暗号資産NEMが流出したものである可能性を認識すれば、前提行為につき、国内犯罪として電子計算機使用詐欺罪が成立し得ることも認識したものということができる。

4.暗号資産であるNEM及びBTCの移転を目的とする債権は、組織的犯罪処罰法で定める没収の「金銭債権」にあたらない(職権判断)

これはこれで興味深い論点なものの、犯罪の成否とは直接的には無関係のため省略(判決文参照)

5.前提行為の立証の程度や「電子計算機」の解釈

省略(判決文参照)

所感

控訴審では、他人が管理していた秘密鍵を利用して入力したトランザクション入力がNEMの事務処理の目的の範疇かどうかという論点が挙がり、弁護人と検察官はこれに関して「虚偽の情報」の構成要件を検討していました。

控訴審が認定した「実際には取引が無いのに、それがあるという情報を入力した」という情報内容の読み方は、トランザクションが現実世界の「取引」と対応しているという誤った理解がなければ生じえないもので、判決でいきなりこのように認定をされてしまうと防御の機会がなく、この判決は不意打ちだと言えます。

控訴審判決がNEMの理解を完全に誤ってしまったために、問題の核心である「虚偽の情報」の解釈まで辿り着くことができませんでした。

控訴趣意書(令和3年9月10日提出)

控訴審からは新しい弁護人の先生方3人にお願いすることになりました。

控訴の理由

法令適用の誤り(財産権の「得喪若しくは変更に係る」電磁的記録(刑法246条の2)に当たらないこと)

法令適用の誤り(「虚偽の情報」及び「不実の電磁的記録」(刑法246条の2)に当たらないこと)

原審では前提行為者の入力情報がなぜ「虚偽の情報」にあたるのか、一切検討がなされていない。

事実誤認(知情性の認定について)

被告人において、前提行為につき、組織的犯罪処罰法が指定する犯罪であると認識されていたか否かが検討、立証されていない。

前提行為の行為地が日本国内であったという被告人の認識も立証されていない。

被告人がコインチェックの被害を知っていたとする事実認定が不十分である。

事実誤認(前提犯罪等についての立証がされていないこと)

法令適用の誤り(「電子計算機」に当たらないこと)

暗号通貨NEMを機能させる分散システムは「電子情報処理組織」ではあっても「電子計算機」ではない。

第一審、東京地裁(令和3年3月24日判決)

公訴事実

氏名不詳者がコインチェック株式会社が管理するNEMアドレスから氏名不詳者らが管理するNEMアドレスに送信する旨の虚偽の情報を与えて不法の利益を得た犯罪収益等の一部である暗号資産NEM合計269万5701XEMを、その情を知りながら、パーソナルコンピュータ等を使用し、電気通信回線を介して、氏名不詳者が解説したウェブサイトに各受信用NEMアドレスを入力するなどして氏名不詳者から前記各アドレスに送信させ、もって犯罪収益等を収受したものである。

罪名及び罰条

組織的な犯罪の処罰及び犯罪収益の規制等に関する法律違反 同法11条、17条

同種の事実他2件につき追起訴があり、併合審理になっています。

弁護側主張

被告人はコインチェックが使用していたアドレスからのNEM移転を知らなかった。

報道や証拠にみられるとおり、本件前提行為のNEM移転を北朝鮮の国家機関が行った蓋然性あり、その場合国際法上の主権免除により前提行為は犯罪として扱われない。

前提行為につき電子計算機使用詐欺が成立するためには、日本国民の行為であるか、行為地が日本国内である必要があるところ、前提行為者は不明であり、行為地が日本国内であったという事実が立証されているとは言えない。

仮想通貨NEMは刑法246条の2(電子計算機使用詐欺)のいう「財産権」にあたらない。

以上の理由により被告人は無罪。

求刑

懲役2年

被告会社に罰金100万円

テックビューロ株式会社に対する仮想通貨等債権で、同社が運営していた仮想通貨取引所Zaifのアカウント内に残存する資産及び保留取引に関する以下の資産に係る債権を没収

仮想通貨NEM0.0777078XEM

仮想通貨NEM4万4243.921215XEM(保留取引分)

仮想通貨BTC0.00002020BTC

流通通貨円 金17円

被告人から6561万9610円を追徴

被告会社から2595万33円を追徴

判決

被告人に懲役2年に処する。未決勾留日数の90日をその刑に算入する。3年間その刑の執行を猶予する。

被告会社を罰金100万円に処する。

被告人、被告会社両名から連帯して2595万0033円を、被告人から3966万円9577円を追徴する。

被告人、被告会社両名から、テックビューロ株式会社に対する仮想通貨等債権で、仮想通貨交換所Zaif内の77078XEM, 0.00002020BTC, 17円にそれぞれ係る金銭債権を没収する。

判決の理由、裁判所の判断

前提行為につき電子計算機使用詐欺が成立する。

暗号資産NEMは刑法246条の2にいう「財産権」に該当する。

証拠から、前提行為の行為地は日本国内であったといえる。

犯罪収益等収受罪においては、前提犯罪の行為者に対し裁判権を有することまでは求められない。

証拠から、被告人はコインチェックが利用していたNEMアドレスからNEMが移転されたことを認識していたと言える。

所感

公訴事実につき、「送信する」「虚偽の情報を与え」の目的語が無く、起訴されてすぐは前提犯罪として何が想定されているのか分からず、とても不安な思いをしました(「電子計算機」の語すらないのですから)。

判決は、聞いたとき、それだけ?と驚きました。

判決は弁護人が明示的に示した争点しか検討しておらず、構成要件該当性や現実に有り得た事実の可能性が検討されていません。筆者は有罪判決のためには合理的な疑いを容れないほどに犯罪が立証される必要があると考えていたため、このような内容の判決が出されたことは俄に信じがたかったです。

控訴趣意書でも指摘するのですが、第一審判決の最も重大な欠陥は以下2点です。

被告人が、コインチェックの被害を知っているだけではなく前提行為であるNEM移転が組織的犯罪処罰法が定める犯罪(電子計算機使用詐欺)であると認識しているか否かにつき検討されていない。

前提行為者のNEM移転行為が電子計算機使用詐欺にあたる理由が語られていない。

この記事が気に入ったらサポートをしてみませんか?