リフレクタ攻撃(DNS、CHARGEN、NTP、memcahed)について動画解説

情報処理安全確保支援士の令和3年春試験の午前2問題を1問ずつ順番に動画解説していきます。

リフレクタ攻撃とは?

問1リフレクタ攻撃に適用されることの多いサービスの例はどれか。

まず、リフレクタ攻撃というものが何かということを知っているかどうかが重要になってきます。

「リフレクタ Reflector」自体の意味は、反射板という意味になります。

IT用語としてもその、反射という意味から来ていて、サーバへの問い合わせに対して、その問い合わせが他の人のところに反射するイメージです。

DNSリフレクタ攻撃

リフレクタ攻撃関連で以前の動画で説明していて有名なものは、

DNSリフレクタ攻撃 別名をDNSリフレクション攻撃やDNSアンプ攻撃などと言ったりします。

DNSリフレクタ攻撃は、送信元のIPアドレスを攻撃対象のIPアドレスに偽装して大量の問い合わせをDNSサーバーに送って、応答を偽装したIPへ送り付け、攻撃対象のサーバをサービス不能に陥らせる攻撃のことでDDoS攻撃の一種になります。

※まず、本来の攻撃者のIPアドレスがAだったとします。

攻撃対象のIPアドレスがBだとした場合。

DNSサーバーへ名前解決を問い合わせる場合は本来の送信元はAとしますが

攻撃対象のIPアドレスであるBに偽装して大量の問い合わせを行います。

そうして、応答はBに大量に届くので最悪Bサーバがダウンします。

これは2015年の資料ですが、警視庁がこのリフレクタ攻撃関連の攻撃をキャプチャーしたときの件数があります。

今説明した、DNSリフレクタ攻撃もありますが、それより多いものにNTPとCHARGEN(キャラジェン)があることが分かります。

いずれも、コネクションレス型のUDPでの通信なので、送信元を偽って送ったら、偽った先に対して返答パケットが送信されます。

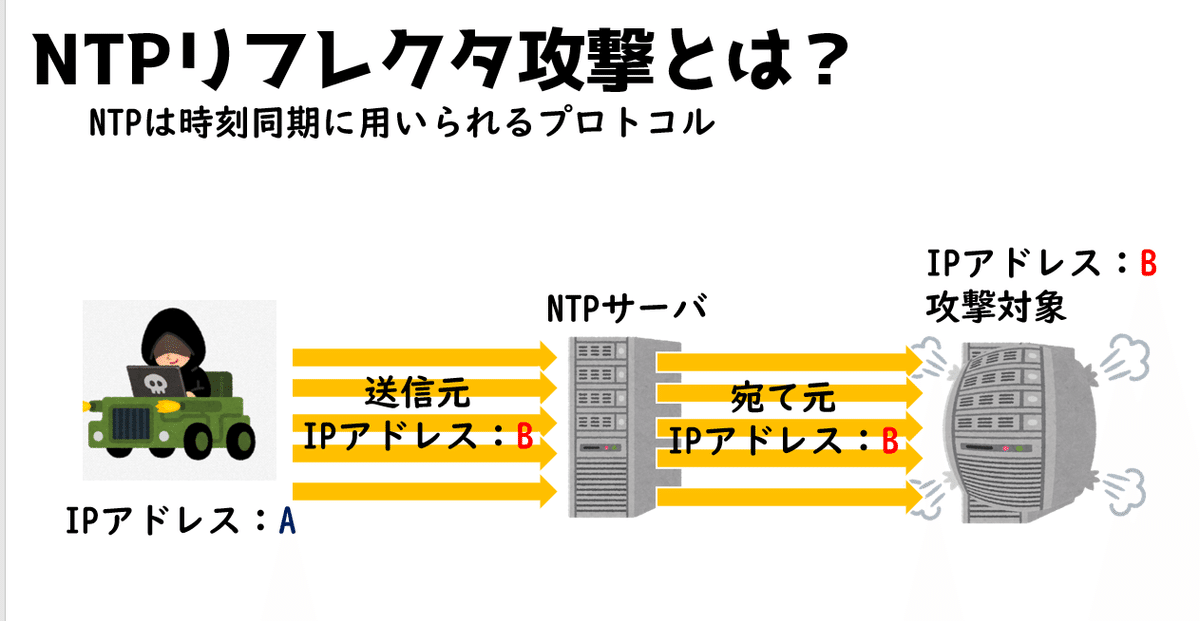

NTPリフレクタ攻撃

NTPは時刻同期に用いられるプロトコルです。

NTPリフレクタ攻撃もDNSリフレクタ攻撃と同じように

攻撃者がNTPサーバに対し、送信元のIPアドレスを攻撃対象のIPアドレスに偽装して大量の時刻問い合わせを送信し、応答を偽装したIPへ送り付け、攻撃対象のサーバをサービス不能に陥らせる攻撃のことになります。

CHARGNリフレクタ攻撃

CHARGENはサーバから適当な文字列を返すプロトコルでネットワーク試験等 の目的で使用されます。

これもCHARGENサーバに対して送信元のIPアドレスを攻撃対象のIPアドレスに偽装して大量の問い合わせを送信し、応答を偽装したIPへ送り付け、攻撃対象のサーバをサービス不能に陥らせる攻撃が可能になります。

memcahed(メムキャッシュド)

他には、memcahed(メムキャッシュド)を使ったリフレクション攻撃があります。

memcahedは汎用の分散型メモリキャッシュシステムです。

DBと組み合わせてキャッシュとして使用することにより、

Webサイトのレスポンスが向上するというメリットがあります。

これもUDPでの問合せが認証無しで行うことが可能なので、送信元IPアドレスを

攻撃対象のIPアドレスに偽装して、応答を偽装したIPへ送り付け、攻撃対象のサーバをサービス不能に陥らせる攻撃が可能になります。

ということで、この問題の正解はイになります。

他の選択肢の用語自体の理解は重要ですが、わからない単語はいずれも概要欄にリンクを貼ってあるIT用語動画辞典で解説しているのでそちらをご参照ください。

以上になります。

この記事が気に入ったらサポートをしてみませんか?