YubiKeyで多要素認証してみた

YubiKey。存在は知っていたものの、これまで触る機会が全くありませんでした。最近セキュリティについて考えを巡らせることが多くなってきたので、後学のためにYubiKeyを買って軽く触ってみました。

YubiKeyのセットアップ

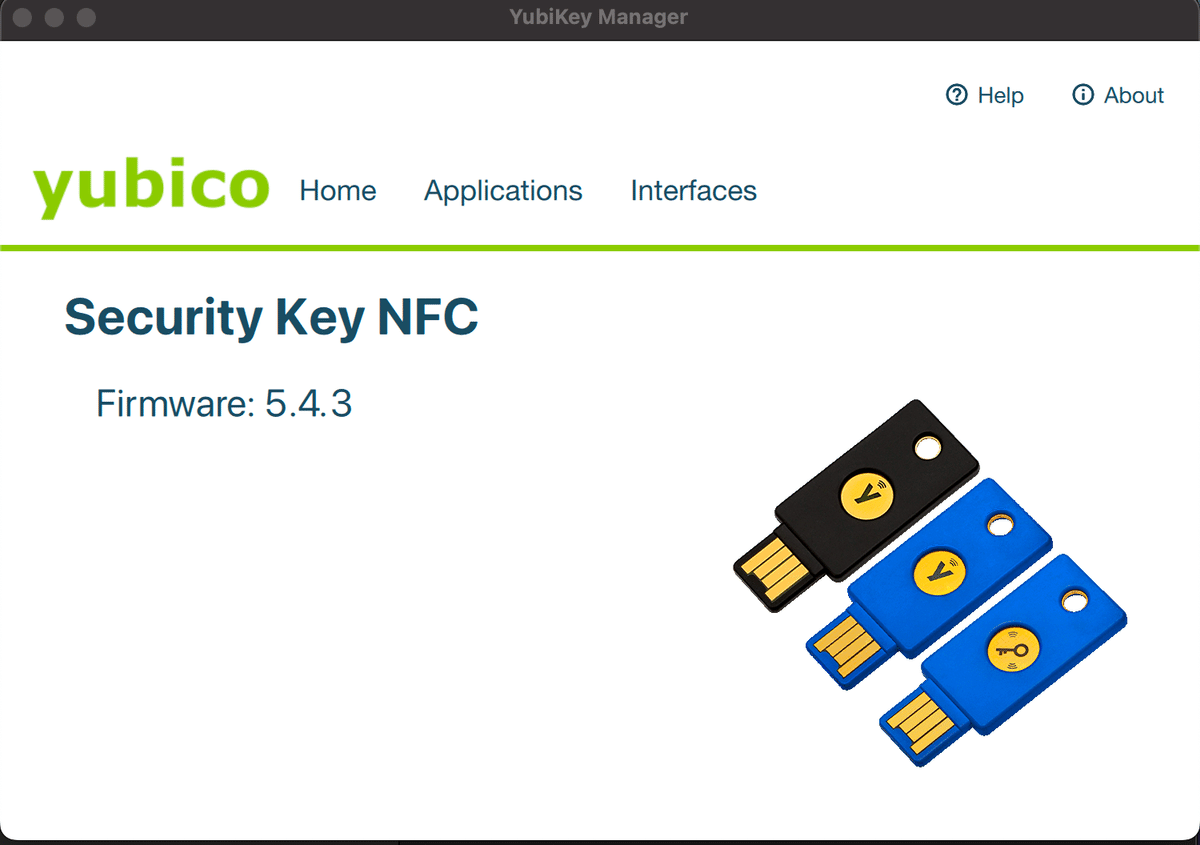

今回はYubiKeyでは一番安価な「Security Key NFC」を購入しました。安価と言っても5000円強しますが。。。デバイスはM3MBP、ブラウザはChromeで検証します。

YubiKey Managerをインストールして眺める

YubiKey Managerという管理用のアプリケーションが用意されているので、まずこれをダウンロードしてインストールします。

YubiKey Managerを起動してYubiKeyを差すと、種類を自動認識します。

上部メニューから「Applications」 >「 FIDO2」と進むと、PINのセットアップとFIDO2のリセット画面が表示されます。「Security Key NFC」はFIDO2しか対応していないのでメニューはシンプル。ここでは「Set PIN」からとりあえずPINを設定しておきます。

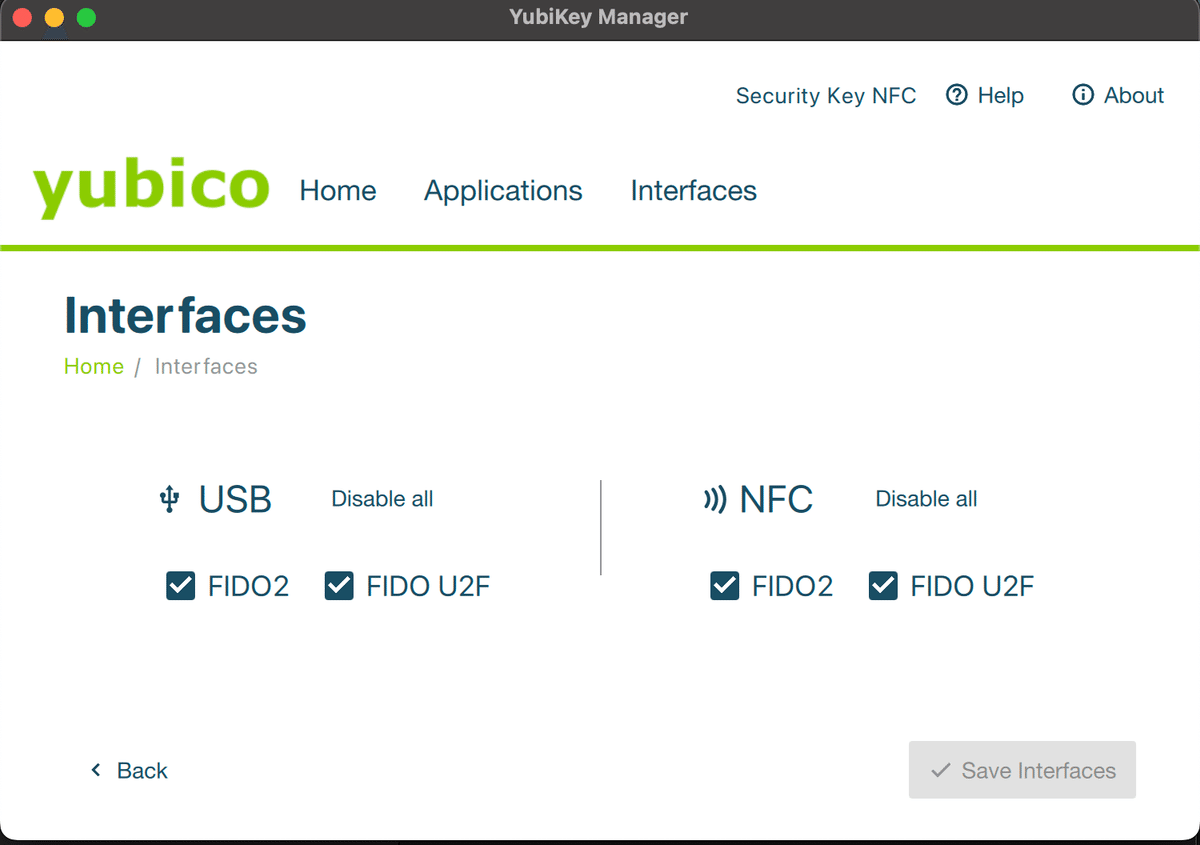

「Interfaces」メニューでは、USBとNFCの有効無効が切り替えられる様子。どっちも無効にしたらどうなるのかと思ってチェックを全部外したら、流石にその状態では保存させてくれませんでした。

YubiKey Managerの機能はこれだけ。OTPなどにも対応している「YubiKey 5 NFC」だと表示メニューが増えるようです。

Keeperの多要素認証でYubiKeyを使う

いざセットアップ。試しに、Keeperの多要素認証をYubiKeyでできるように設定してみます。

YubiKeyを登録する

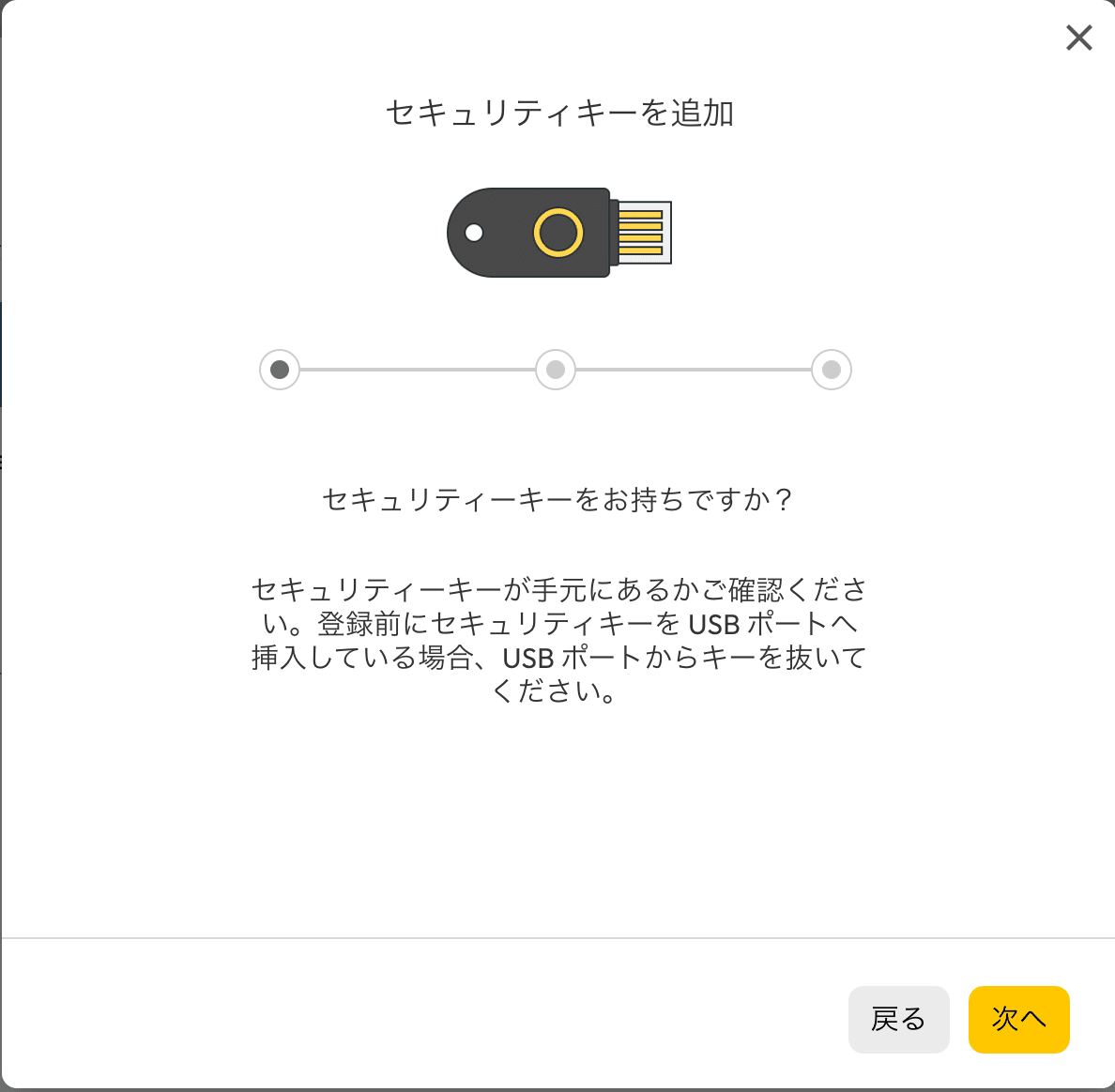

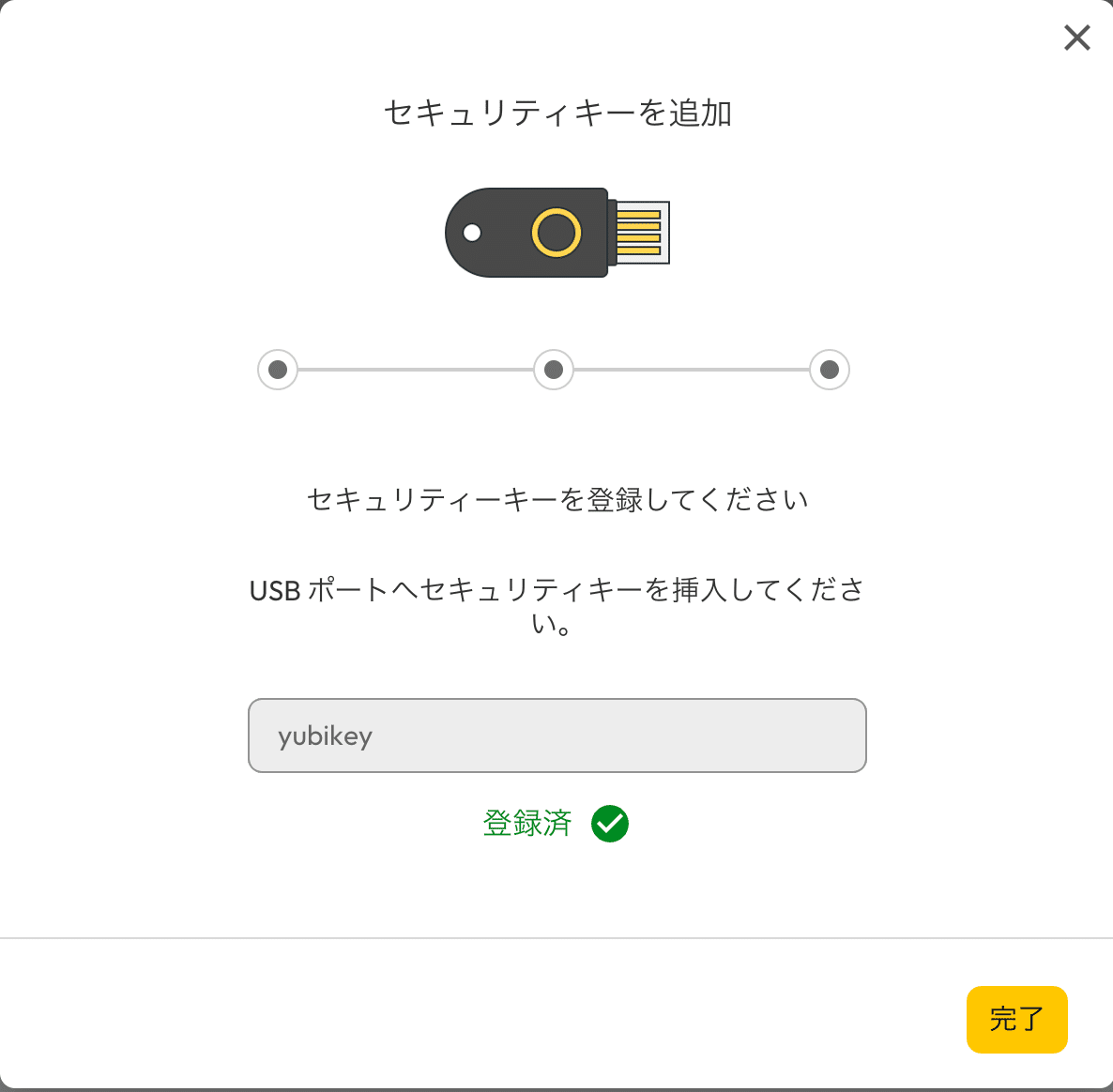

Keeperのマイボルトにログインし、右上のメールアドレスから設定画面を開き、「セキュリティ」>「二要素認証」>「セキュリティキー」>「セットアップ」と進みます。

セットアップが始まるので「次へ」をクリック。

YubiKeyをUSBポートに差し、名前をつけて登録します。

すると、ブラウザがパスキーの作成を確認してきます。流れで「続行」を押したくなるのですが、ここではGoogleとしてパスキーの作成を確認されているので、「続行」ではなく「別のパスキーを使用する」をクリックします。

どこにパスキーを作成するか確認されるので「USBセキュリティキー」をクリックします。

YubiKeyの丸い部分がピカピカ光るので指でタッチします。

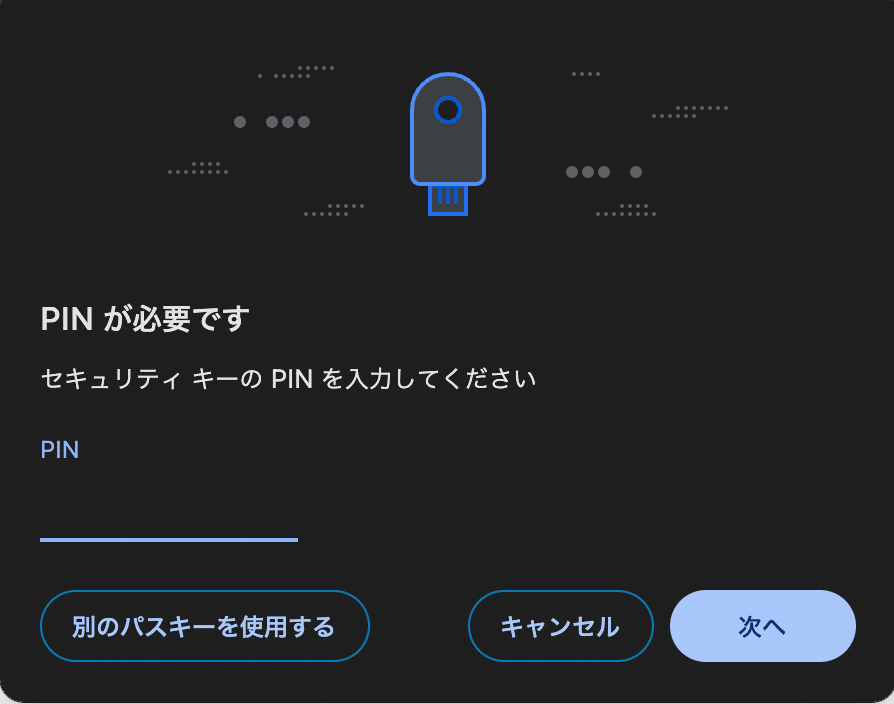

YubiKey Managerで設定したPINを入力します。

これで登録完了です。

YubiKeyで多要素認証する

設定が済んだらKeeperからログアウトして再ログインします。セキュリティキーの挿入を要求されるので、YubiKeyを差して光る部分をタッチします。

次にPINを入れてもう一度YubiKeyにタッチすることでログインすることができました。

Microsoftアカウントの多要素認証でYubiKeyを使う

次はMicrosoftアカウントでの多要素認証にも設定してみます。

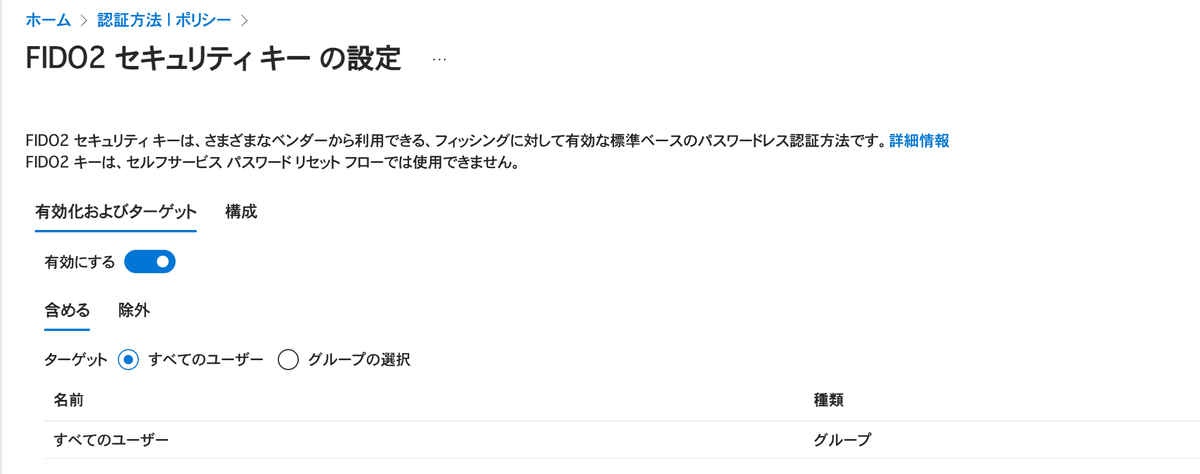

Entra IDでFIDO2セキュリティキーを使えるようにする

下記を参考にし、事前にEntra ID側でパスキーを利用できるように設定を変更しておきます。

Entraの管理センターで「保護」 > 「認証方法」 > 「ポリシー」>「FIDO2 セキュリティ キー」と進んで有効化しておきます。

YubiKeyを登録する

次に、Microsoftアカウントのセキュリティ情報から認証情報を追加します。

※ちなみに自分が試したときは、Entra ID側でFIDO2セキュリティキーを有効化してから実際に設定できるまで数分かかりました。

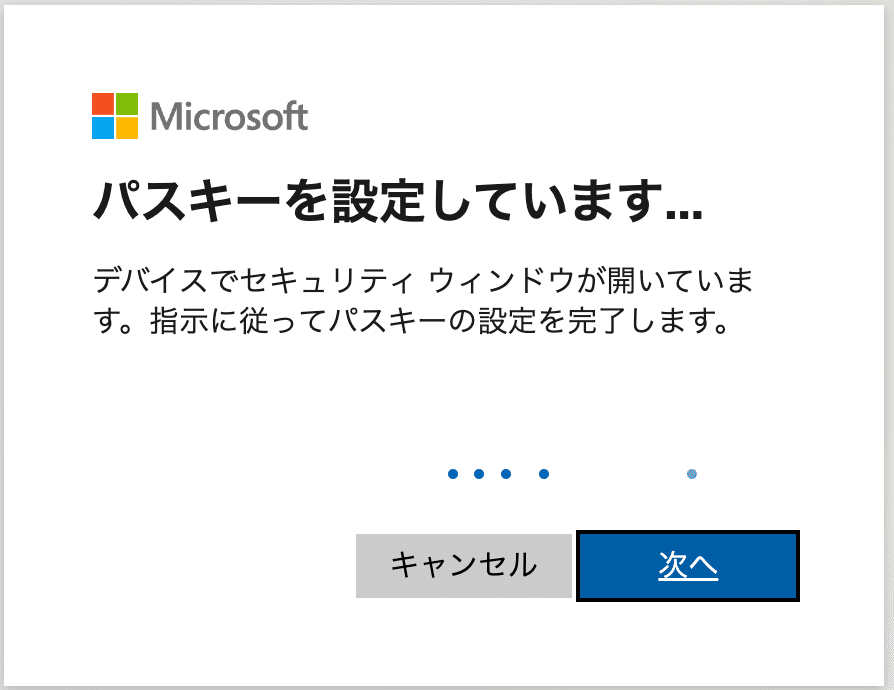

「サインイン情報の追加」>「セキュリティキー」>「追加」と進み、USBかNFCか聞かれるので「USBデバイス」を選択するとリダイレクトされて設定が始まります。

Keeperの時と同様にUSBポートにYubikeyを差し、PINを入力してYubiKeyの光る部分をタッチするだけで設定完了です。

YubiKeyで多要素認証する

ログアウトして、再度ログインしてみます。メールアドレスとパスワード入力後、これまで認証コードが要求されていたところがパスキー要求になりました。

「USBセキュリティキー」をクリックし、YubiKeyを挿入 > タッチ > PINの入力 > タッチの工程を経てログインすることができました。

KeeperもEntra IDも、パスキーの登録フローもログイン時の処理も一緒ですね。おそらく他のサービスも変わらないでしょう。雰囲気は掴めました。

触ってみた感想

以上、ざっくりと使ってみたレポートでした。良い点としては、

MFAデバイスを会社で準備しなければならない場合の手段としてアリ

設定が簡単

NFCも使えるのでPCでもスマホでも同じ様に使える

といったところが挙げられます。特に、仕事でMicrosoftアカウントによるSSOを利用しているのですが、多要素認証を個人所有のスマホに依存しています。

これまでは、万が一スマホを持っていない人が出てきたらどうしよう・・・と思っていたのですが、そういったシチュエーションが発生した際の代替手段として利用できそうだと分かったのは収穫でした。

逆にイマイチな点としては、

認証時のタッチ1回で済ませてほしい

安くはない

という点です。認証時に2回タップしなくてもいいんじゃないかな・・・。

あと安くないのはまあ仕方ないかもしれませんが、今回利用した「Security Key NFC」でも5000円強、OTP等にも対応する「YubiKey 5 NFC」だと1万弱はするので、万が一のためにバックアップキーも準備しないと行けないと考えると1ユーザー1〜2万はまあまあコストかなと感じました。

実際にYubiKeyに触るまでイマイチ有用性がピンとこなかったですが、触ったことで有用性が見えてきました。百聞は一見にしかず、とはまさしくです。

この記事が気に入ったらサポートをしてみませんか?