情報処理安全確保支援士 セキュリティインシデント【記述式の徹底解説】(令和3年秋午後1問1)

本記事では情報処理安全確保支援士の午後I(記述)対策として、令和3年問1で出題された過去問の解説をします。

問題

過去問の問題文、出題要旨、採点講評は試験センターからダウンロード可能です。

問題文全文

出題趣旨(試験センターより)

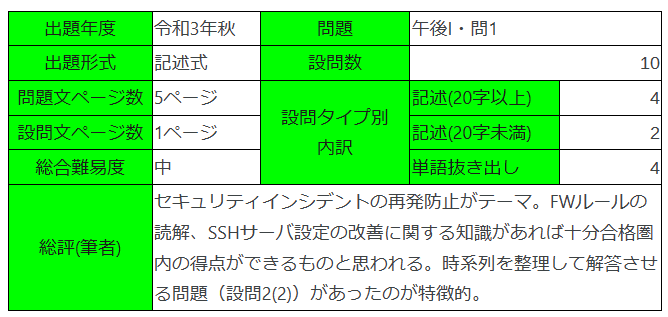

問題特性

近年の頻出テーマであるセキュリティインシデントからの出題です。

昨今主流になりつつあるリモートワークを題材に、業務環境へのアクセス経路に対するセキュリティ、インシデント、改善策について問われます。

ファイアウォールやSSHアクセスの設定に関する経験があると有利です。

解法

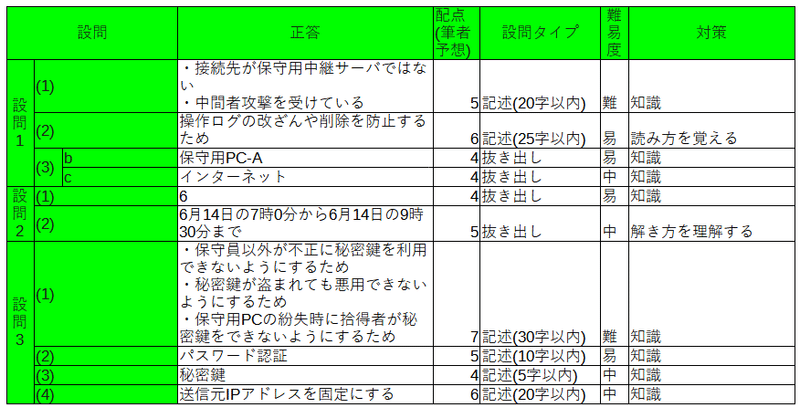

設問1 〔顧客管理サーバの保守方法〕について

(1) SSH接続する際のエラーメッセージから想定される状況

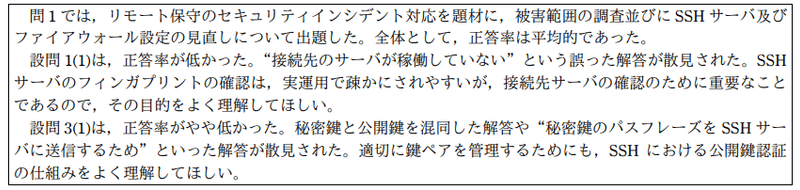

SSHアクセスに関する知識が必要であり、平常運用時にも意識されることが少ない領域であるためか、試験センターからの採点講評でも正答率は低と公表されています。

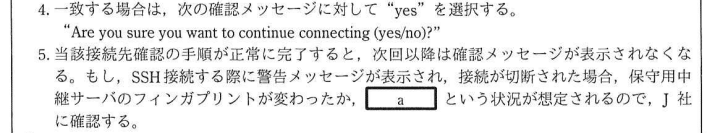

空欄 a の場所は〔顧客管理サーバの保守方法〕です。

SSH接続での運用を経験したことがあれば、初めてSSHで接続する際に

Are you sure you want to continue connecting (yes/no)?

という警告メッセージが表示されることについて記憶のある方もいるのではないでしょうか?

SSH接続におけるフィンガープリント(直訳:指紋)は、接続先サーバを特定する情報です。攻撃者としては接続先サーバになりすまして、接続を待ち受け秘匿情報を窃取したり、セッションをハイジャックしたりします。

もしもSSH接続する際に接続先確認に関する警告メッセージが表示されるということは、接続しようとしているサーバの情報(フィンガープリント)が変わったか、なりすまされている可能性がある、ということです。

回答としては、接続先サーバが正しくないことや、フィンガープリントが防御しようとしている中間者攻撃を答えれば正答となるでしょう。

正答:

・接続先が保守用中継サーバでない(15字)

・中間者攻撃を受けている(11字)

■フィンガープリントと中間者攻撃について■

具体的にフィンガープリントが変わるとどのようなエラーが出て、

どのような対処が考えられるかは以下サイトが参考になります。

実際の運用においてもサーバを入れ替えた結果フィンガープリントが

変わり、SSH接続時にエラーが出るのはよくあることです。

ただ、フィンガープリントはなりすましを検知するための

チェック機構ですので、本来の目的を忘れないようにしたいものです。

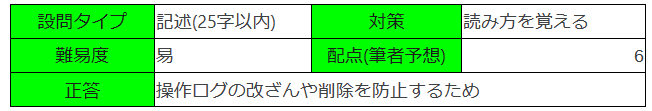

(2) 一般利用者権限を与える理由

ログに関するファイルを脅威から防御するという視点で読み進めれば自ずと正答できる問題と思います。

下線部①は保守用中継サーバの利用者IDに一般利用者の権限を与えるという内容です。

保守用中継サーバと顧客管理サーバを対比させて説明しているので両者の関係も頭に入れておく必要があります。

保守員は顧客管理サーバ上で作業を行うので、顧客管理サーバ上では特権利用者の権限を与えられています。

保守用中継サーバ上では一般利用者の権限に限定されているので、その目的を回答すれば出題の意図に合いそうです。

一般に、「権限は最低限に」がセキュリティの基本ですから、その姿勢で読めば自然と解答のヒントとなる箇所が見えてくると思います。

設問文には「操作ログ」という言葉を用いてという指定があるのでログの部分も読み進めます。

操作ログに関する部分は緑線を引きましたが、

保守用中継サーバでのコマンド実行及びその結果

顧客管理サーバでのコマンド実行及びその結果

が保守用中継サーバに記録されるとあります。

もしも保守用中継サーバ上で一般利用者の権限ではなく特権利用者の権限を保有していると、これらの記録の隠蔽や悪意ある修正、誤った削除の危機にさらされることになります。

正答としては次のようになります。

正答:操作ログの改ざんや削除を防止するため(18字)

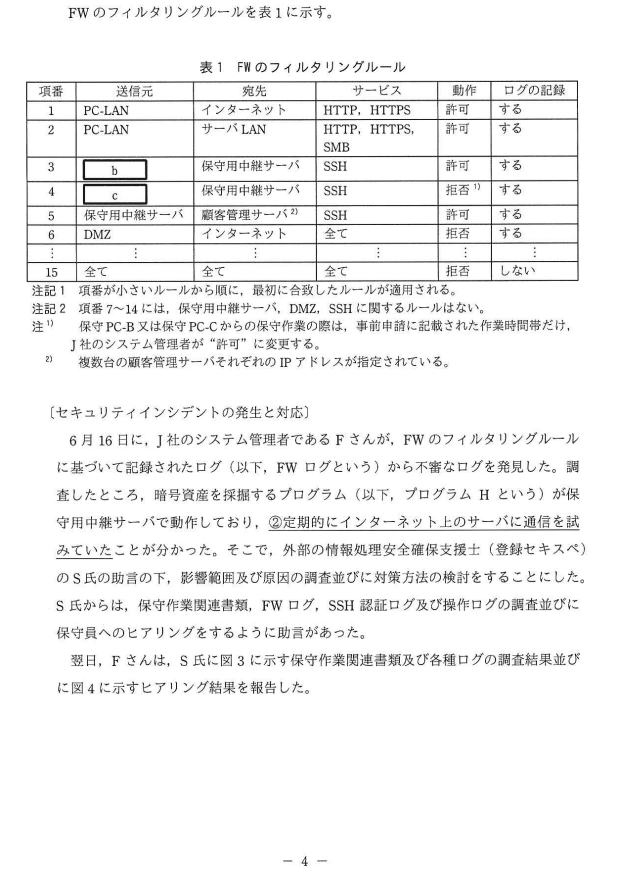

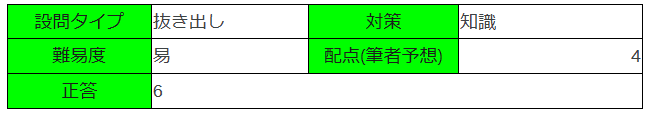

(3) FWのフィルタリングルールの穴埋めb

b

c

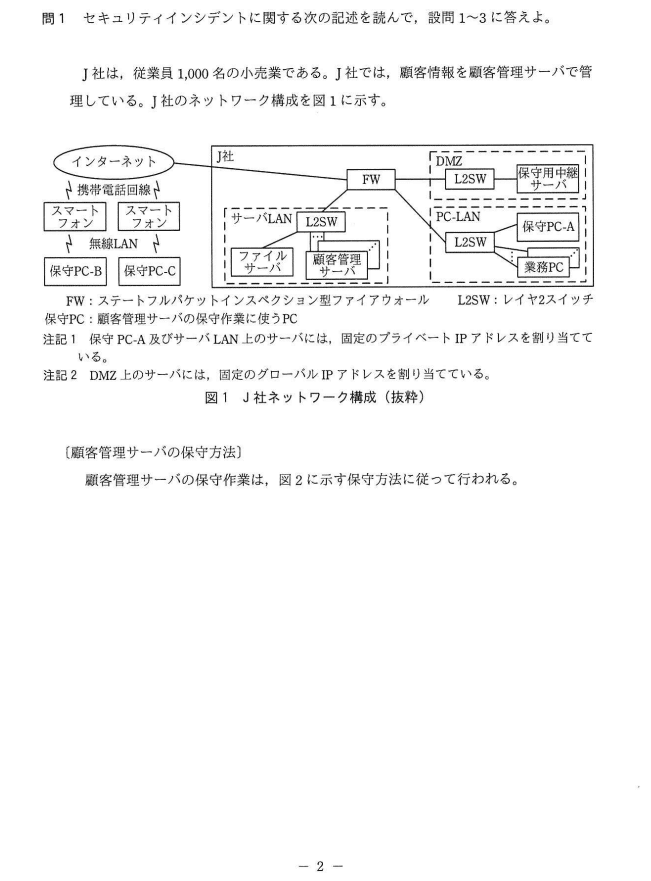

ファイアウォールの設定に慣れた方やネットワークスペシャリストを保有している方には易しい問題です。

そうでなくてもネットワーク図とフィルタリングの表を突き合わせて整理すれば正答にたどり着くことができます。

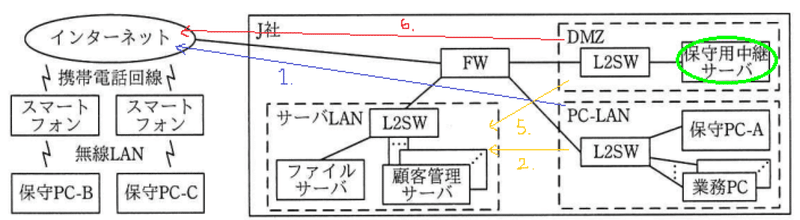

上図にはひとまず1. 2. 5. 6. に関するフィルタリングルールの方向を矢印で記載しました。

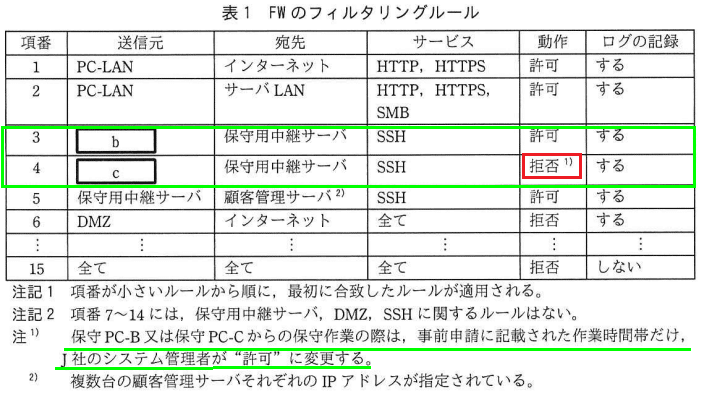

問題となっているのはフィルタリングルールの 3. と 4. なので空欄以外の部分を見ると、これらはどちらも保守用中継サーバを宛先にSSHで接続する際のルールであるということが読み取れます。

保守用中継サーバにアクセスするのは保守用PCだけなので、ルールの3.が許可であることからアクセス可能であるPCを、ルールの4.が拒否であることからアクセスしてはいけないものが空欄に入ることになります。

まずルールの3.ですが保守用PCはA,B,Cの3台ありどれが入るかを考えます。

保守用PC-Aは固定のプライベートIPアドレスが付与されているという記載があるため、フィルタリングルールに定義するのに適切です。

一方保守用PC-Bと保守用PC-Cは固定のグローバルIPアドレスは付与されないので、フィルタリングルールに定義するのに不適切であると考えられます。

典型的で流通量の多いファイアウォールは、レイヤ3、4の情報でフィルタリングルールを定義するのが一般的です。

端末を特定する意図の場合、IPアドレスを固定できるかは重要な条件です。

正答:(空欄 b )保守用PC-A

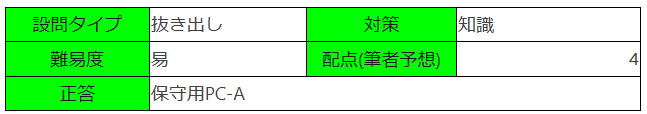

次に空欄 c ですが前問に比べヒントが少ないので難易度は中と評価しました。

ルール4.も保守用中継サーバにSSH接続するルールについての定義ですが、動作は「拒否」としています。

さらに注1の部分(緑線で記載)を読むと、保守PC-Bと保守PC-Cのアクセスの際だけ「許可」に変更すると読み取れます。

つまりこのルールは保守PC-Bと保守PC-Cに関する通信に合致するものであると考えられるので、これらはインターネット経由でアクセスしてくることを考えると、空欄の中身は「インターネット」ということになります。

保守PC-Bと保守PC-Cに関するルールが他に定義されている可能性もありそうですが、上記表の注記2には、「項番7~14にはSSHに関するルールはない」とあるので、その可能性はないということが分かります。

こうしてみると注記2もヒントであることが分かります。

正答:(空欄 c )インターネット

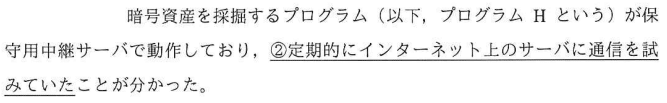

設問2 〔セキュリティインシデントの発生と対応〕について

(1) FWログに記録されるフィルタリングルール

この問題も設問1(3)と同様ファイアウォールのフィルタリングルール表の見方が分かれば易しい問題です。

まずは下線部②を確認します。

「試みていたことがわかった」という記載から、通信は成立せず失敗していたことが読み取れます。

よってFWログは「拒否」となっているフィルタリングルールで記録されたことが分かります。

拒否ルールは4か6か16なので、この中から選択します。

ルール4は設問1(3)の結果からインターネットからのアクセスですので、下線②とは通信の方向が逆です。

ルール6とルール15はどちらも下線②の条件を満たしますが、こうした場合は注記1の通り、項番が小さい順に評価し最初に合致したルールが適用されることから、ルール6が正答となります。

一般的なFWはこの動作を採用しており、条件が複数合致する場合は最初のルールを適用する動きのことをファーストラインマッチと言います。

正答:6

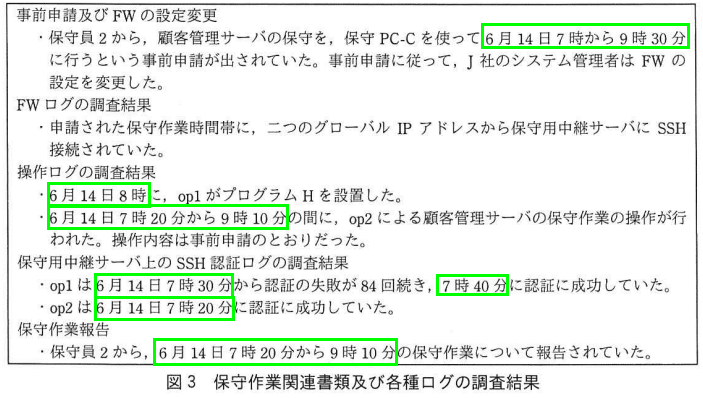

(2) 第三者がSSH接続可能だった期間

セキュリティインシデント発覚に対する事実確認に関する設問で、登録セキスぺの振る舞いとして実践的な問題です。

まずは事実確認した内容を読み込みます。

時系列を整理したものが次の図です。

問題文に登場するS氏も第三者がop1のパスワードを推測して不正アクセスした可能性が高いと判断しています。

設問には「第三者がSSH接続可能だった期間」を問われているので、保守PC-Cによる作業申請時間、すなわちFWルールが許可になる時間が正答となります。

op1での認証が成功した7時40分からという時間も気になりますが、「SSH接続可能だった期間」という設問に沿って正答は以下の通りです。

正答:6月14日の7時0分から6月14日の9時30分まで

設問3について

解説は有料記事となります。

本記事の末尾よりご購入の上、お読みください。

総評

解答一覧

採点講評(試験センターより)

問題特性(再掲)

いかがでしたでしょうか?

個人的には登録セキスぺを保持するS氏が登場し、インシデントに対する状況確認、影響把握、改善提案を行っている様子が実務上の振る舞いも彷彿とさせ印象的でした。

本記事は当noteで情報処理安全確保支援士の記述式の初の解説記事です。

今後、過去問の徹底解説記事を充実して参ります。

ではそれまで。

解法(有料)

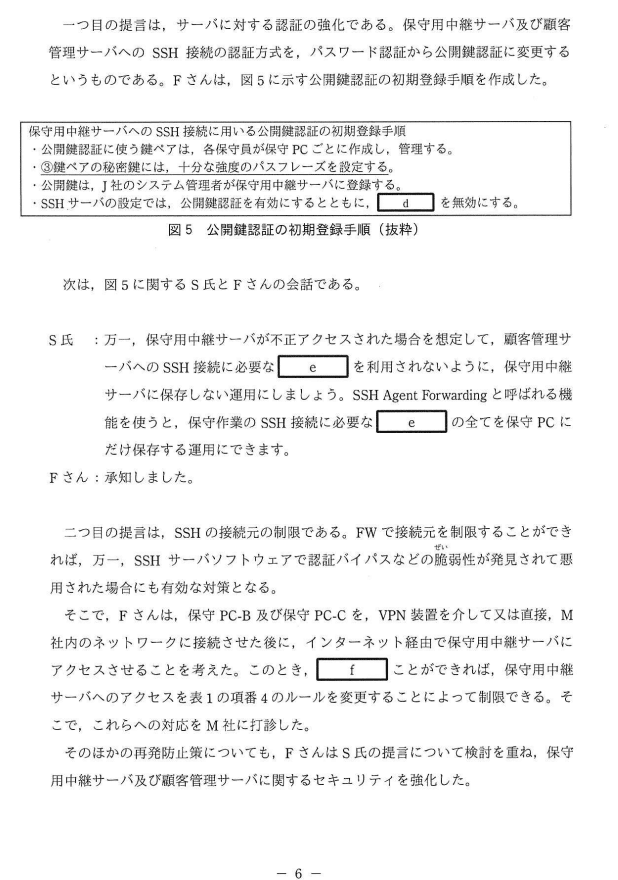

設問3 〔セキュリティインシデントの再発防止〕について

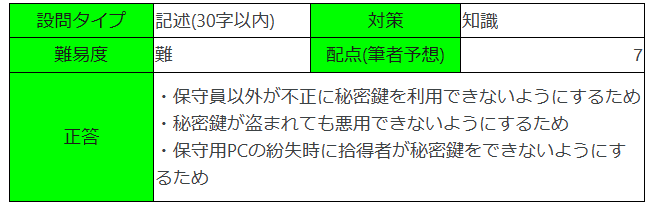

(1) パスフレーズを設定する目的

この問題は下線③を読まなくとも、一般的なパスフレーズを設定する目的を記載すれば正答できます。

ただし秘密鍵と公開鍵の混同があったなど、試験センターの情報によれば正答率の低い問題であったようです。

ここから先は

この記事が気に入ったらサポートをしてみませんか?