今日は久しぶりにPhishingメールのお話

皆さんこんにちは

若者に色々役に立つ情報をたまに呟いているおじさんです。

割とちゃんと機能しているiOSのメール付属の迷惑メールフィルターをすり抜けたメールが僕のメールボックスに届きました。

過去にCoinbaseを使っていないので、Phishingだと分かるので普段なら、放置なのですが、迷惑メールのフィルタをすり抜けているのが気になって調べてみることにしました。

全然興味がなく投資対象にしていなかった仮想通貨ですが、Coinbaseのサイトに行ってみたら、日本でのサービス終了していたんですね。

送信元を見るとcloudcannon.comとbonny.comから来ていました。

取り合えずよく使っているCiscoのTalosのReputation情報をチェックしてみる

それぞれのドメインで調べてみると

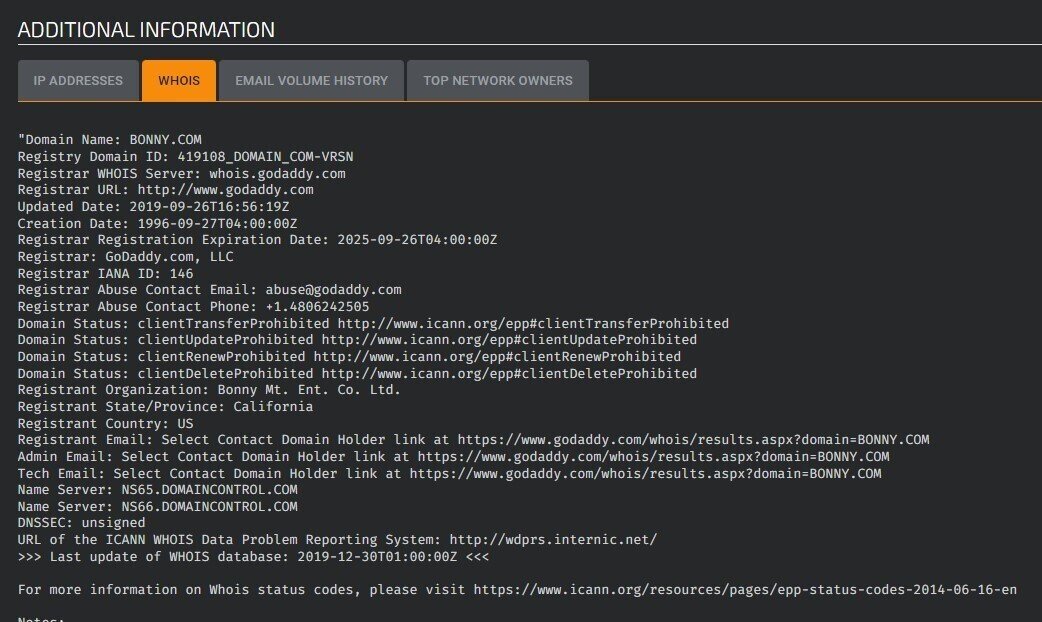

僅かに、bonny.comのレピュテーションが下がっているけど、まあおおむねOKという結果なので、Sender(送り主)ベースでの迷惑メールフィルターは機能しないようですね。そもそもcloudcannonの方はメールサーバがGoogleさんなので、送信元サーバの情報でもフィルタは難しいかもしれませんね。bonny.comはショッピングサイトのようですが、ハッキングされてPhishingメールの踏み台にされているのかもしれませんね。Talosの場合Whois等の情報も併せてみることができるので、bonny.comのドメイン情報をもう少し深堀してみると

登録は1996年で2019年に更新されているので、Phishingに利用される短命のドメイン(Phishingを送信したり、引っかかったユーザを誘導する先で使われ、数時間で消えてしまうのが通常)でもなさそう。ということで、やはりクラックされてしまったのが濃厚かもしれません。

さて、メール本文に1つだけリンクがあるのですが、

どちらとも、soundestlink.comへ飛ぶようになっています。Talosで検索してみると、こちらも特に問題が無さそうなドメインですね。ドメイン登録時期も古いですし。

まあアクセスしても大丈夫そうなので、soundestlink.comへアクセスするとこんなサイトへ。omnisend社が行っているトラッキングのためのドメインのようです。

リンクをもう一度見ると分かるのですが、リンク先のURLの後半がランダムな数字になっていると思います。これは、メール一つ一つを判別し、だれがメールを見てリンク先まで訪れたかを知ることができます。これは、通常の広告メールで使われる手法で、どれだけのユーザが広告に反応しているかをトラックするサービスです。では、omnisend.comのドメインを調べてみましょう。

これも、昔から使われているドメインなので、そのサイトに行ってみましょう。

予想通り、メールのトラッキングサービスを提供している会社でした。

では、今回のPhishingメールはどういう目的だったのか整理してみましょう。

最終的にメールトラッキングのシステムに誘導していることから、僕のメールアドレスが現在使われていて、Phishingに引っかかるかどうかを相手は調査しています。従って、このリンクをクリックして目的のURLへ移動してしまうと、相手の目的が達成されます。目的のURLの先はまだ続きがあるかもしれませんが、僕のアドレスが有効である情報を相手に教えたくないのでここまでで調査終了です。

・この手のPhishingメールに関しては、まずは送り主を見てみる

・送り主が知らないアドレスならば無視する

家庭裁判所の内容証明付きの手紙でもない限り、

メールを見なかったから請求いくらとかはありませんので

・メール本文のリンクは絶対クリックしない

技術がある人はリンクだけ見てみるのはアリですけど、

iPhoneのメールなら、リンクを長押しするとリンク先へは飛ばず、

リンクが表示されるので、ランダムな数字が並んでいたら

僕のPhishingメールと同じで、クリックしたら負けなやつです

・Googleで検索してみる

今回のCoinbaseを装ったメールはCoinbase Phishingの

キーワードで検索すると情報が出てきます

・CoinbaseのHPへ行ってみる

きちんとした企業の場合Phishing関連のヘルプが用意されているので

それを参照する

それにしても、Phishingメールが正規のメールトラッキングサービスを使い始める時代なんですね。サービス提供者としてはお金払ってくれるなら、相手が誰でも構わないでしょうし、Phishingを行う相手かどうかも分からないので、実際は防ぎようがないかもしれませんね。フリープランもあるみたいで、これを使われたらどうしようもないですね。きちんとしたPhishing詐欺をやっている人なら(きちんとという表現は変ですが)月額59ドルはアリかもしれませんね。数千万件のメールに対してPhishingを行って1件当たり100ドルくらい盗めれば、これが1000件あれば結構稼げますからね。

皆さんも、Phishingにはご注意を

今日のサムネはAdobeのFireflyで作ったAI画像です「Massive SPAM mails coming from phishing site」

この記事が気に入ったらサポートをしてみませんか?