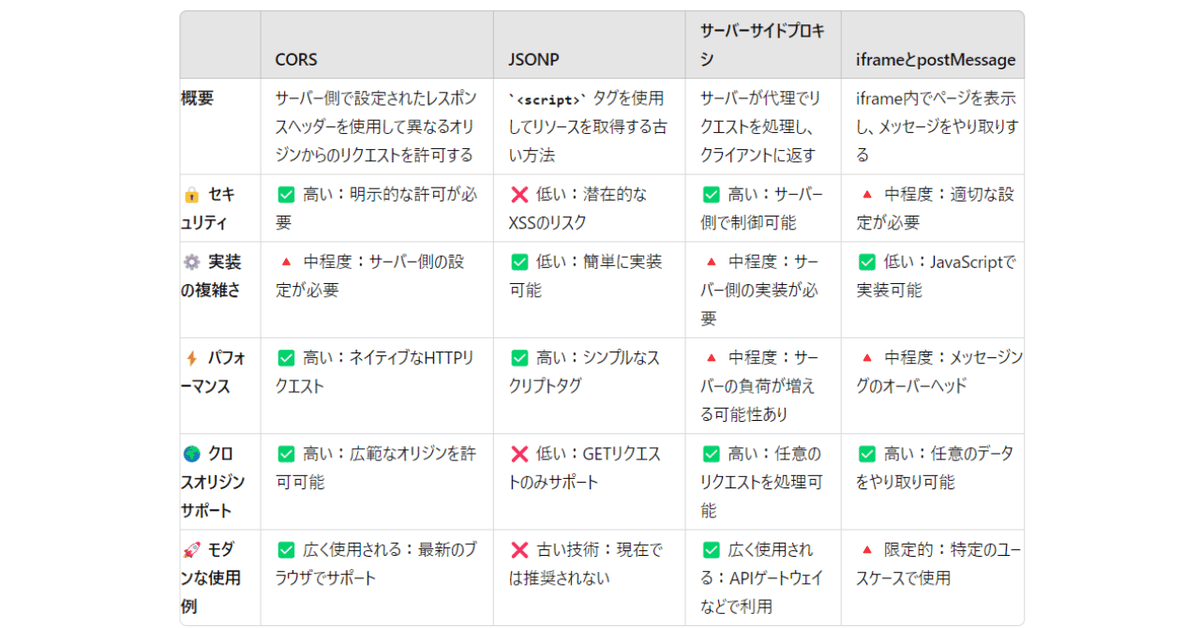

SOP(同一オリジンポリシー)を回避する方法【一目比較】

最も一般的かつ推奨される方法は、CORSを正しく設定して使用すること。

しかし、プロキシサーバを経由したり、iframeからリクエストするなどの対応方法もある。(ただしセキュリティには注意)。

詳細説明

CORS(クロスオリジンリソースシェアリング)

利点:

サーバー側で制御可能なため、高いセキュリティを維持しながら柔軟な設定が可能。

モダンなブラウザで広くサポートされており、標準的な方法。

欠点:

サーバー側の設定が必要なため、設定ミスがセキュリティリスクを引き起こす可能性。

JSONP(JSON with Padding)

利点:

非常に簡単に実装可能で、サーバー側の設定が不要。

欠点:

GETリクエストのみをサポートし、セキュリティリスク(XSSなど)が高い。

現在ではほとんど使用されず、推奨されない古い技術。

サーバーサイドプロキシ

利点:

任意のリクエストをサポートし、サーバー側でアクセス制御が可能。

高いセキュリティと柔軟性を提供。

欠点:

サーバーの実装が必要で、サーバーの負荷が増加する可能性。

クライアントサイドでの設定が不要だが、サーバーサイドの設定が必要。

iframeとpostMessage

利点:

異なるオリジンのデータをやり取りする柔軟な方法。

JavaScriptを使用して比較的簡単に実装可能。

欠点:

適切な設定を行わないとセキュリティリスクが発生する可能性。

メッセージのやり取りにオーバーヘッドが生じる可能性。

関連

「同一オリジンポリシー (SOP: Same-Origin Policy)」とは

同一オリジンポリシー (SOP) は、ウェブブラウザに実装されているセキュリティ機構の一つで、ウェブページからのリソースアクセスを制限します。このポリシーにより、悪意あるスクリプトが別のサイトからデータを取得したり操作したりすることが防がれます。

オリジンの定義

オリジンは以下の3つの要素で構成されます:

スキーム (Scheme): http または https

ホスト (Host): ドメイン名 (例: example.com)

ポート (Port): 通常は省略されますが、特定のポートを使用することもあります (例: 80, 443)

同一オリジンの例:

http://example.com/page1 と http://example.com/page2 は同一オリジン。

https://example.com と https://example.com:443 は同一オリジン。

異なるオリジンの例:

http://example.com と https://example.com は異なるオリジン。

http://example.com と http://sub.example.com は異なるオリジン。

制限事項

同一オリジンポリシーによって、以下のような操作が制限されます:

異なるオリジンのドメインからのデータの読み取り

クッキー、ローカルストレージ、インデックスドDBなどのブラウザストレージへのアクセス

DOMの操作

「クロスオリジンリソースシェアリング (CORS: Cross-Origin Resource Sharing)」とは

クロスオリジンリソースシェアリング (CORS) は、ウェブサーバーがブラウザに対して、どのオリジンからのリクエストを許可するかを明示的に指定するための仕組みです。CORSにより、安全な方法で異なるオリジン間のリソース共有が可能になります。

CORSの動作概要

プリフライトリクエスト (Preflight Request):

ブラウザは特定の条件を満たすリクエスト(特に、PUT, DELETE などのメソッドやカスタムヘッダーを含むリクエスト)の前に、OPTIONS メソッドを使用してプリフライトリクエストを送信します。

サーバーは、どのオリジンがアクセスを許可されるか、どのメソッドが許可されるかを示すレスポンスヘッダーを返します。

シンプルリクエスト (Simple Request):

シンプルリクエストはプリフライトリクエストを必要としません。GET, POST, HEAD メソッドを使用し、標準的なヘッダーのみを含むリクエストです。

CORSのレスポンスヘッダー

以下のヘッダーがCORSで使用されます:

Access-Control-Allow-Origin:

許可されたオリジンを指定。* は全てのオリジンを許可することを意味します。

Access-Control-Allow-Methods:

許可されたHTTPメソッドを指定。

Access-Control-Allow-Headers:

許可されたカスタムヘッダーを指定。

Access-Control-Allow-Credentials:

クレデンシャル(クッキーや認証情報)を含むリクエストを許可するかどうかを指定。

Access-Control-Expose-Headers:

ブラウザに公開するカスタムレスポンスヘッダーを指定。

まとめ

SOP と CORS は、ウェブのセキュリティを高めるための重要な仕組みです。SOPは異なるオリジン間のリソースアクセスを制限し、CORSは安全な方法でこれを一部緩和する手段を提供します。CORSを適切に設定することで、必要なクロスオリジンアクセスを安全に実現できます。

この記事が気に入ったらサポートをしてみませんか?