【動画メモ】AWS MGN プライベートネットワーク経由でサーバをAmazon EC2へ移行する方法【AWS Black Belt】

今回はAWSのラーニングコンテンツの一つ「AWS Black Belt Online Seminar」から「AWS MGN プライベートネットワーク経由でサーバをAmazon EC2へ移行する方法」というテーマの動画を取り上げます。タイトルから察するにオンプレサーバをEC2へコピーして移行する方法の一つと思われますが、どんな内容なのでしょうか?

<資料です>

00:00 AWS Black Belt Online セミナーとは

・「サービス別」「ソリューション別」「業種別」などのテーマに分け、アマゾン ウェブ サービス ジャパン合同会社が提供するオンラインセミナー

・AWSの技術担当者がAWSの各サービスやソリューションについてテーマごとに動画を公開

・動画を一時停止・スキップすることで興味がある分野・項目だけの兆候も可能、スキマ時間の学習にもお役立て

・以下のURLにより過去のセミナーを含めた資料などをダウンロードできます。]

セミナー講師

鈴木 槇将さん

AWS ジャパンソリューションアーキテクト

・以降を専門とし、パートナーを中心にサービスやプログラム、手法に関連する技術を支援

01:16 本セミナーの対象者とアジェンダ

本セミナーの対象者

・AWS MGNの機能についてより詳しく理解したい方

・インターネット経由の経路が用意できない場合などにプライベートなネットワークを用いた移行方法について理解したい方

アジェンダ

・AWS MGNによる以降に必要な通信要件

・AWS MGNのプライベートネットワーク経由での以降を実現する追加作業

関連セッション

02:29 AWS MGN による移行に必要な通信要件

AWS MGNとは?

迅速に高いコスト効果で長い停止なしにクラウドへのリホスト以降が実現

・アプリケーションに対する変更を最小限にAWSに移行

・大規模なAWSへのリホスト以降を簡素化、自動化

・移行元環境へツール導入が必要(Agent版、Agentless版の2つを提供)

・90日間無償で利用可能

・移行したアプリケーションのモダナイゼーションの自動化も可能

AWS MGNの特徴

柔軟性

・リソースを問わない移行

・物理・仮想サーバに対応し、多くのOSやアプリケーションをサポート

・パフォーマンスへの影響を最小限にし、大規模移行への適応

信頼性

・継続的、無停止のレプリケーション

・ダウンタイム(切り替えウィンドウ)を最小限に

・プライベート通信でセキュアにレプリケーションを行う

高度な自動化

・マネジメントコンソールからの簡単な操作

・カットオーバー前の簡単なテスト

・Waveによる大規模移行の管理

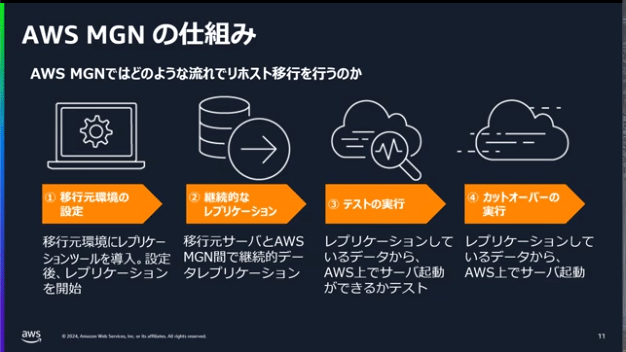

AWS MGNの仕組み

4つのステップで移行を実行

①移行元環境の設定

・移行元環境にレプリケーションツールを導入

②継続的なレプリケーション

・移行元サーバーとAWS MGN感で継続的にデータレプリケーション

③テストの実行

・AWS上でサーバ起動できるかをテスト

④カットオーバーの実行

・レプリケーションしているデータからAWS上でサーバ起動

①と②の段階で独自の通信要件がある

AWS MGNの移行における通信要件

制御通信:移行元環境のサーバ ⇒ AWSのサービス

レプリケーション通信:移行元環境 ⇒ レプリケーションサーバ

AWS内通信:レプリケーションサーバ ⇒ AWSのサービス

※レプリケーションサーバ

AWS MGNのレプリケーションのため専用サーバ

移行元からレプリケーション通信を受信しディスクにデータを保管

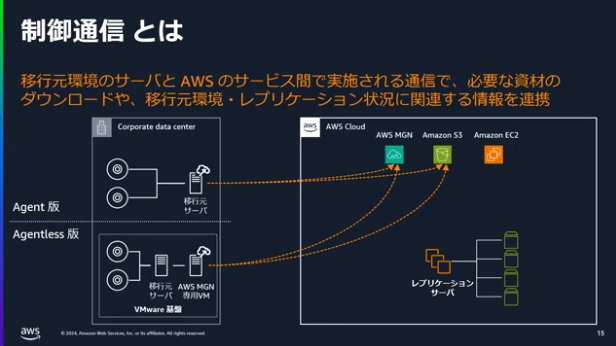

制御通信

・移行元環境のサーバとAWSのサービス感で実施される通信

・必要な資材のダウンロードや、移行元環境・レプリケーション状況に関する情報を連携

・Agent版なら移行元サーバ、Agentless版は専用サーバが通信

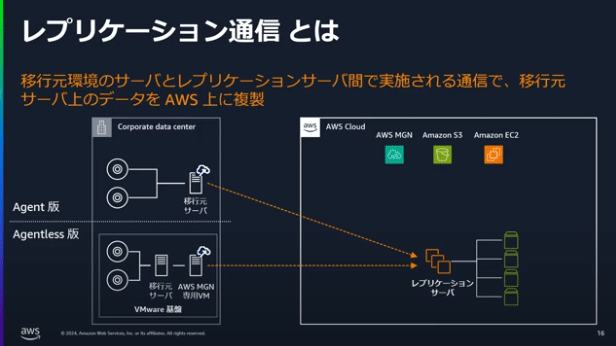

レプリケーション通信

・移行元環境のサーバとレプリケーションサーバ感で実施される通信

・移行元サーバ上のデータをAWS上に複製

AWS内通信

・レプリケーションサーバとAWSのサービス感で実施される通信

・通信元はレプリケーションサーバー

・AWS MGNの機能を実現するために必要な処理を実行

プライベートネットワーク経由での移行とは

AWS MGNの移行に必要な3種類の通信をプライベートネットワーク空間で実施したうえでの移行

09:27 AWS MGN のプライベートなネットワーク経由での移行を実現する追加作業

追加作業の概要

ネットワークセキュリティ基盤の設計

・プライベートなサービスエンドポイントの設計

・プライベートネットワーク網の設計

・各通信を実現するための基板設計

通信がプライベートに実行されるようにする準備

・制御通信をプライベートに実行するための制御

・レプリケーション通信をプライべートに実行するための制御

ネットワークセキュリティ基盤の設計

プライベートなサービスエンドポイントの設計

通信を行う必要のあるAWSサービスに対応した、サービスエンドポイントへのプライベートなアクセスを可能にするVPCエンドポイントを作成

・必要な通信は制御通信(インターフェース型)とAWS内通信(ゲートウェイ型)

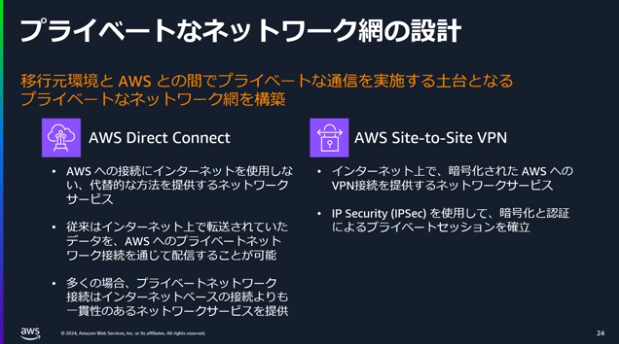

プライベートなネットワークの設計

移行元環境とAWSの間でプライベートな通信を実施する土台となるプライベートなネットワーク網を構築

・AWS Direct ConnectやAWS Site-to-Site VPNなどを使用

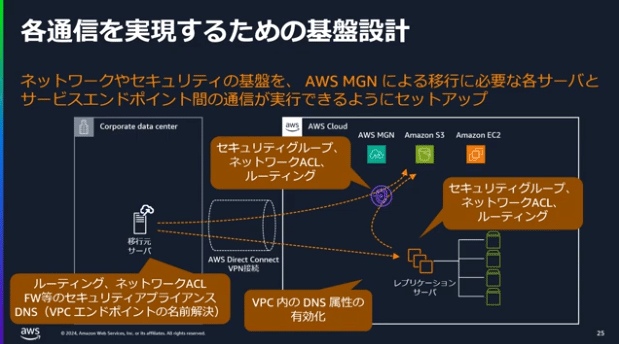

各通信を実現するための基板設計

ネットワークやセキュリティの基盤をAWS MGNによる移行2必要なサーバとサービスエンドポイント間の通信が実行できるようにセットアップ

・実際のシステムやプロジェクトに依存する要件が大きい

ファイアーウォール、ルーティング、名前解決など・・・

名前解決にRoute53の機能を使う例

通信がプライベートに実行されるようにするための制御

制御通信をプライベートに実行するための制御

・レプリケーションツールのインストールスクリプトの因数として通信制御に用いるVPCエンドポイントを指定する

レプリケーション通信をプライベートに実行するための制御

AWS MGNのレプリケーションの方法を制御することができるレプリケーション設定のデフォルトテンプレートでプライベートネットワークを利用するように設定

<参考:サンプルアーキテクチャ>

22:16 まとめ

「ネットワーク・セキュリティ基盤の設計」や「通信がプライベートに実行されるようにするための制御」を実施することで AWS MGNに必要な3種類の通信をプライベートなネットワーク空間で実施したうえでの移行が可能

AWS MGN 関連情報

AWS Application Migration Service (AWS MGN) 概要【AWS Black Belt】

AWS MGN のプライベートネットワークでの移行に関する AWS Prescriptive Guidance

AWS MGN 製品ページ

AWS MGN ユーザーガイド(英語)

• AWS MGN の料金

この記事が気に入ったらサポートをしてみませんか?