Passkeys:パスワード時代の終わりの始まり

パスワードは安全ではないのか

私たちは毎日、数多くのアカウントにログインします。メール、SNS、オンラインショッピング、銀行など、それぞれにパスワードが必要です。しかし、パスワードを覚えるのは難しく、それぞれのアカウントで異なるパスワードを設定するのは一層困難です。さらに、パスワードを忘れたときのリセットは手間がかかります。また、パスワードはセキュリティ上のリスクも抱えています。弱いパスワードは簡単にクラックされ、強力なパスワードでもフィッシング攻撃やソーシャルエンジニアリングにより盗まれる可能性があります。

そこで、Passkeysの出番です。Passkeysは、セキュリティレベルを落とすことなく、利便性を向上させる方法を提供します。Passkeysにより、ユーザはパスワードの管理から解放され、より安全で便利なデジタル生活を送ることができます。

MFA(多要素認証)の課題

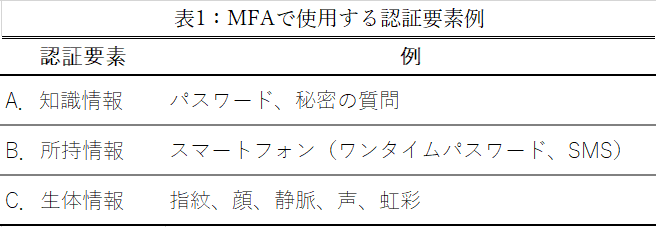

パスワードだけでのログイン方法のセキュリティレベルが高くないことは、広く認識されていると思います。パスワード単体でのセキュリティ課題を解決するため、現在、MFAがセキュリティ強化の主流となっています(※1)。MFAは、複数の要素(表1)を組み合わせることで、セキュリティを強化する手法です(本稿では、便宜上、表1の要素から2つを選択する2FA(2要素認証)をMFAと表現します)。

しかし、MFAも完全ではありません。MFAには2点課題があります。1つ目は、セキュリティです。例えば、<A>知識情報(パスワード)+<B>所持情報(スマートフォンに送られるSMS)を使用したMFAには不正アクセス方法が存在します(※2)。では、<A>知識情報(パスワード)+<C>生体情報(指紋)を使用するのはどうでしょうか。確かに、この組み合わせは、<C>生体情報を使用するため、セキュリティは向上しますが、2つ目の課題、即ちUX(ユーザエクスペリエンス)の問題を解決できません。ユーザは、パスワードを覚え、入力する煩わしさからは開放されていないのです。

現状のMFAの課題をまとめると、<A>知識情報(パスワード)を前提にしたMFAでは、セキュリティまたは、UXの課題が解決できていないことがわかります。そこでPasskeysの出番です。Passkeysは、これらの課題(セキュリティとUX)を解決する新しいログイン手法です。Passkeysは、<B>所持情報と<C>生体情報を使用するため、一種のMFAと言えます。即ち、Passkeysは<A>知識情報を使用しません。パスワードを覚える必要はありませんし、パスワードのように定期的に変更する必要もありません。ユーザは、スマートフォンのロックを解除するのと同じ感覚で、様々なWEBサービスにアクセスできるようになります。

Passkeysは、本当に安全かつ利便性が高いのか

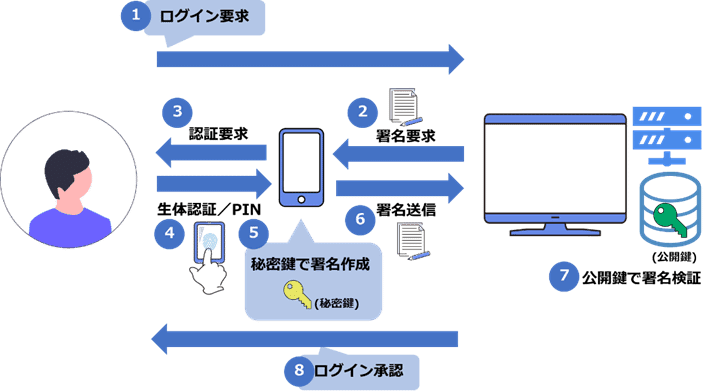

Passkeysの最大の特徴は、ユーザとサービス提供者の間で「秘密を共有しない」ことです(秘密とは、パスワードのような外部に知られてはならない情報を指します)。これにより、パスワードのような秘密情報の漏洩リスクを排除します。Passkeysでは、秘密を共有しないために、公開鍵暗号方式を使用した電子署名を活用しています。具体的には、ユーザは自身の秘密鍵を保持し、サービス提供者は公開鍵を利用してユーザのアカウントを認証します。ユーザの秘密情報はサービス提供者には公開されず、セキュリティと利便性を両立させる仕組みが実現されています。

ユーザがあるWEBサービスにログインしようとしたケース(図1)を例に考えてみましょう(事前にユーザとサービス間で、秘密鍵と公開鍵のペアは、作成済みであることを前提とします)。ユーザがサービスに対してログインを要求すると(①)、サービス側は正規のユーザであることを検証するため、ユーザに署名を要求します(②、③)。ユーザは、署名を作成するために、秘密鍵が保存されている認証機(ここでは、スマートフォン)で生体情報を使用してアクセスします(④)。認証機へのアクセスが成功した場合、認証機は、保存している秘密鍵を使用して署名を作成し、サービス側に返答します(⑤、⑥)。署名を受領したサービス側は、事前にユーザから入手している公開鍵を使用して、署名を検証し、署名が正しい場合、ログインを承認します(⑦、⑧)。

ここで疑問が生じます。ユーザとサービスが署名を共有していますが、これは秘密(外部に知られてはならない情報)の共有に該当するのでしょうか。答えは「No」です。署名はログインの度に変わるため、何らかの影響で外部に知られてしまったとしても、セキュリティ上の脅威にはなりません。では、他のMFAの組み合わせに比べ、UXは向上したのでしょうか。答えは「Yes」です。ユーザがログインのために行う動作は、スマートフォンのロックを解除する動作と全く同じで、生体情報を使用して認証するだけです(スマートフォンを認証機に設定していることが前提です)。サービスごとにパスワードを覚えたり、パスワードを再設定したりする必要はありません。ユーザに求められるのは、スマートフォンのロックが解除できるか否か、それだけです。

Passkeysは、公開鍵暗号方式を利用した電子署名とMFA(<A>所持情報+<B>生体情報)を組み合わせることで、秘密を共有せず、かつ、UXを損なわないログイン方法を実現しているのです。

おわりに

長年使用されてきたパスワードを用いたログイン方法に終止符を打つ手法として、Passkeysをご紹介しました。Passkeysを使用することで、ユーザはパスワードの管理から解放され、より便利なデジタル生活を送ることができます。また、パスワードのような秘密の情報を外部と共有しないため、フィッシングやソーシャルエンジニアリングに対して強い耐性があります。PasskeysはGoogle、Apple、Microsoftといった世界的な大企業からも支持を受けており、2023年5月にGoogleから公式アナウンスもあり、パスワード時代の終わりが始まりつつあることを示しています。

しかし、Passkeysのセキュリティも完全に安全ではありません。パスワード時代と同様に、Passkeys時代でも、高いセキュリティレベルを保つためには、ユーザのITリテラシーが必要です。この機会に、「現在のログイン方法は本当に安全なのだろうか」「何をすると危険なのだろうか」といった観点から、自身のアカウントのセキュリティを見直してみては、いかがでしょうか。

参考情報

執筆者 柿澤 宏昭

株式会社Dirbato(ディルバート)

コンサルティンググループ シニアコンサルタント

金融機関向けシステム開発を経て、2022年2月にDirbatoへ参画。直近は、大規模システム刷新プロジェクトのPMOとして従事。趣味は、スキーと登山。

この記事が気に入ったらサポートをしてみませんか?