政府機関のデータがハッキングフォーラムにて活発に売買された2023年10月後半振り返り

こんにちは。S2W NOTE編集です。

前回の記事に続き、2023年10月の振り返り記事をお届けします。

10月後半には、各国の政府機関がサイバー攻撃の標的となり機密情報が狙われたり、新しくハッキングフォーラムサイトが開設されるなど流出したデータの売買が活発に行われました。

では、今回の記事では2023年10月後半のランサムウェアニュースまとめをお届けします。

■10月3週目(10月16日‐22日)

-国際刑事警察機構(ICPO)、欧州刑事警察機構(Europol)、アメリカFBIなどの内部データに関する販売ポストを確認

販売者は内部資料を通じて指名手配犯のデータにアクセス可能であると主張

国際刑事警察機構(ICPO)・欧州刑事警察機構(Europol)、ヨーロッパのEnfast(Europolが推進するプロジェクト)、アメリカのFBIなどの内部資料がロシアダークウェブハッキングフォーラムである「Exploit」にて1,500ドルで販売されました。

販売者のIDは「Zpoint」で、販売中の内部資料を通じて上記の機関が目星をつけた犯罪者の個人情報にアクセスできると明かしました。

投稿には、データベースから盗まれた犯罪者の個人情報に関するスクリーンショットがサンプルとしてまとめられています。

-ダークウェブ内のハッカーによりインドネシア政府機関の内部資料が流出

ダークウェブ上のハッキングフォーラムユーザーID「Foxs7」は、インドネシア教育省、国防省、地方自治体からハッキングした内部資料に関する投稿をしました。

✅教育省の資料(投稿タイトル「8898 Indonesian Teacher Database」):インドネシア教育省「Kementerian Pendidikan Dan Kebudayaan」の公務員の氏名、住所、連絡先などを含むデータが流出

✅国防省の資料(投稿タイトル「18,187 database kemhan.go.id」):インドネシア国防省のウェブサイトに登録された国民の個人情報データ

✅地方自治体の資料(投稿タイトル「10K Database Banyumas」):インドネシア「Banyumas」地域に居住する市民の氏名、血液型、宗教、職業などを含む個人情報データ

このハッカーは今後もインドネシア政府機関の内部資料を継続的に流出する可能性があるため、注意が必要です。

-トヨタ自動車の内部ネットワークアクセス権限が販売される

トヨタ自動車の社内ネットワークへのアクセス権限がダークウェブハッキングフォーラム「Exploit」にて20,000ドルで販売されていました。

ハッカーは販売している資料として下記の詳細資料を提示しました。

トヨタ社内ののOutlookにアクセスできる17のクレデンシャル(IDとパスワード)。ハッカーによると、17のクレデンシャルには2段階認証がなく、Outlookにアクセスすると従業員がMicrosoftプラットフォームを介して作成したすべての内部文書にアクセス可能であることを暴露しました。

内部ネットワーク(VPN)にアクセスできる15のクレデンシャル

トヨタ自動車のブラジル支社の社内ネットワークへのアクセス権限は2023年3月、ロシアのハッキングフォーラム「XSS」と「RAMP」で「IAB」(Initial Access Broker)で販売されていました。

■10月4週目(10月23日‐29日)

-中国の半導体設計メーカー、内部資料漏洩の被害

ハッキンググループはデータの一部を公開し、交渉を要求した。

ハッキンググループ「The Five Families」は、彼らが運営しているテレグラムチャンネルで中国半導体設計メーカー「UNISOC」の約85GBの内部データベースサンプルをアップし、UNISOCが交渉に応じない場合、残りのデータもアップすると主張しました。

UNISOCのデータ流出以降、グローバルダークウェブハッキングフォーラム「BreachForums」とロシアのダークウェブハッキングフォーラム「XSS」に同一データが流出していることが判明しました。

✅UNISOC:中国上海に本社を置くファブレス半導体企業(Fabrication + lessの合成語で、半導体設計を専門的にする企業)で、22年基準の売上高は約3115億円。世界のモバイルAP(スマートフォンのコアシステム半導体で、Application Processorの略)生産3位の企業

✅「The Five Families」は2023年8月、テレグラムを拠点として活動する4つのハッキンググループ(ThreatSec、GhostSec、Stormous、SiegedSec)とハッキングフォーラム(Blackforums)が連合体を形成した新しいハッキンググループです。(S2W 9月1週目ニュースレター参照)

-有名ランサムウェアグループが新規ハッキングフォーラムサイトを開設

ソニー、コロニアル・パイプライン社など過去大きな影響を与えたハッキング事件のデータを勝手に無料で共有される

ダークウェブ上のランサムウェアグループ「Ransomed.vc」が新たに開設したダークウェブハッキングフォーラム「Ransomed Forum」では、ソニーやコロニアル・パイプライン社のような過去に流出したデータをダウンロードできる掲示板、ランサムウェアプログラム(RaaS)掲示板、企業・政府機関のアクセス権限(RDP、VPN、FTPなど)の販売掲示板などで構成されています。

✅「Ransomed.vc」ランサムウェアグループは、2023年9月にソニーにランサムウェア攻撃を加えデータベースを流出させたランサムウェアグループであり、最近はアメリカ・ワシントンDC選挙管理委員会のネットワークに侵入し約60万人の有権者情報を流出させたと主張しています。

同ランサムウェアグループは、独自に運営しているテレグラムチャンネルやダークウェブランサムウェアサイトに新設したハッキングフォーラムで積極的なPR活動を展開しています。

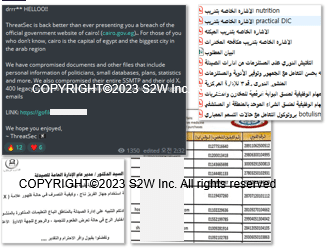

-エジプトの政治家、政府要人の個人情報を含む「カイロ」地方政府のデータベースが流出

テレグラムで活動するハッキンググループ「ThreatSec」がエジプトの首都カイロの自治体にサイバー攻撃を加え、ウェブサイトのデータベースが流出しました。同グループが運営中のテレグラムチャンネルで当該データのダウンロードが可能なURLを公開しています。

流出したデータベースから、エジプトの政治家の個人情報、政府機関によって作成された機密文書や送受信される電子メールすべてにアクセス可能な「SSMTP」サーバーが盗まれたことが分かりました。

彼らはデータベースを共有するとともに、流出サンプルとして政治家の個人情報のスクリーンショットと機密文書のスクリーンショットなど、合計4つのスクリーンショットを共有しました。

→ハッキンググループは「23年5月に新設されたハッキンググループで、有名なハッキンググループ「SiegedSec」、「GhostSec」などと協業して各国の企業・政府機関にサイバー攻撃を加え、内部データに不正アクセスするグループとして知られています。

✎_________________________

以上、10月後半のニュースまとめをお届けしました。最後までお読みいただきありがとうございました🙇♀️

続きが気になる方は是非フォローお願いいたします!