【AWS】脆弱性放置していない?Amazon Inspectorで簡単セキュリティ対策

こんにちは、セキュリティエンジニアの式村です。

クラウドサービスの利用が一般的になった今日この頃、特にAWSの利用が急増していますね。AWSのようなクラウドサービスを利用する際には、データの保護やアクセスの制御など、セキュリティ面での対策が必要不可欠です。特に初心者の方にとっては、セキュリティ対策をどこから手を付ければいいのか、悩みどころではないでしょうか。今回は、AWS環境におけるセキュリティ対策の一つ、脆弱性管理を簡単に実現できるツールとしてAmazon Inspectorをご紹介します。さあ、セキュリティ対策の第一歩を始めましょう。

Amazon Inspectorとは

Amazon Inspectorとは、Amazon EC2、Lambda関数などのAWSサービスに対して脆弱性を自動検出し、ダッシュボード上で脆弱性を可視化するサービスです。

Amazon Inspectorはセキュリティリスクに対する評価を定期的に実施するため、日々進化するサイバー攻撃の抑止に効果的です。また、自動的にセキュリティチェックを行ってくれるので、脆弱性管理に掛かる工数を大幅に削減できます。

※本サービスでは脆弱性の対処は含まれていないため、運用担当者で対応する必要があります。

どんな脆弱性を評価するのか?

Amazon Inspectorの評価方法は、大きく次の3種類です。

パッケージ脆弱性

AWS環境内のEC2にインストールされているソフトウエアパッケージに対し、悪用できる脆弱性がないか評価します。脆弱性情報としては共通脆弱性識別子(CVE)で検出されます。

共通脆弱性識別子(CVE)

ソフトウエアやシステムに存在する脆弱性に対し、それぞれ固有の名前や番号を付与し、リスト化したものです。

コードの脆弱性

プログラムのコードに対して攻撃者が悪用できる脆弱性がないか評価します。これは、脆弱な暗号化なども含まれます。また、Lambda関数のアプリケーションコードを評価し、潜在的な脆弱性を検出します。

ネットワーク到達可能性

外部からAWS環境内のEC2へのネットワーク到達可能性を評価します。インターネットに向けて過度に公開されたネットワーク構成は、攻撃者にとって格好の餌食となります。そのため、Webサーバやデータベースなどへの不用意な接続が成立しないか検出します。

Amazon Inspectorでサクッと脆弱性管理

今回はAWS上にWebアプリケーションを立ち上げようとしていると仮定し、公開前にAmazon Inspectorを利用してセキュリティチェックをしていきます。実際の操作画面もあるので、ぜひ参考にしてください。

有効にしてみよう

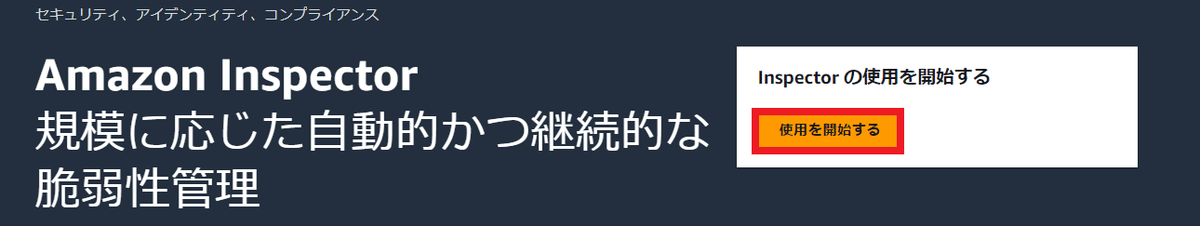

実際の画面を見ながら、Amazon Inspectorを有効化していきます。

AWSマネジメントコンソールからAmazon Inspectorを選択し、「使用を開始する」をクリックします。

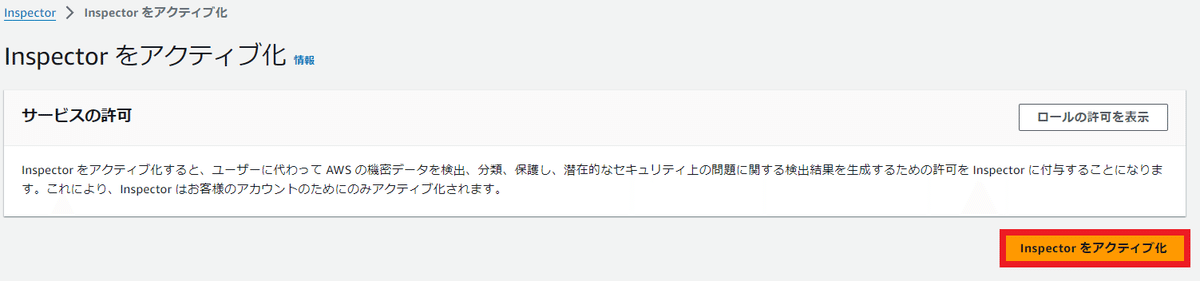

次の画面では、下部にある[Inspectorをアクティブ化]をクリックします。

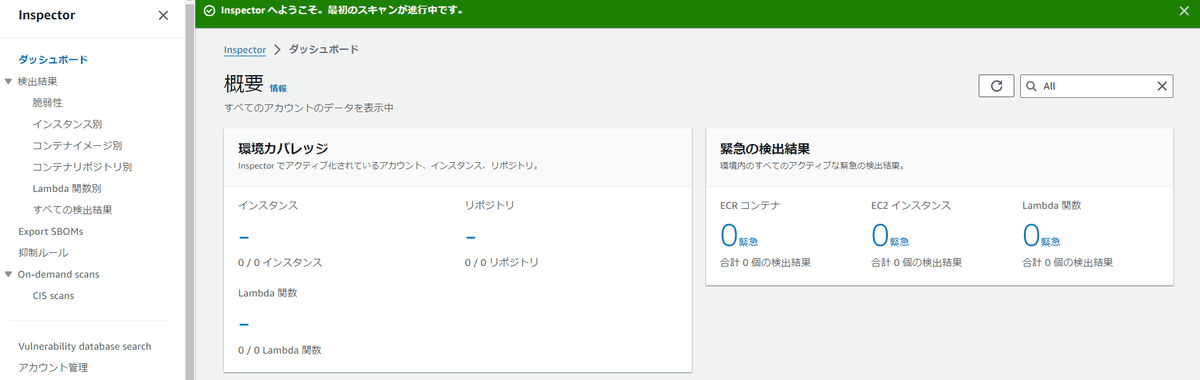

Amazon Inspectorのダッシュボートが作成され、「最初のスキャンが進行中です」とメッセージが表示されます。

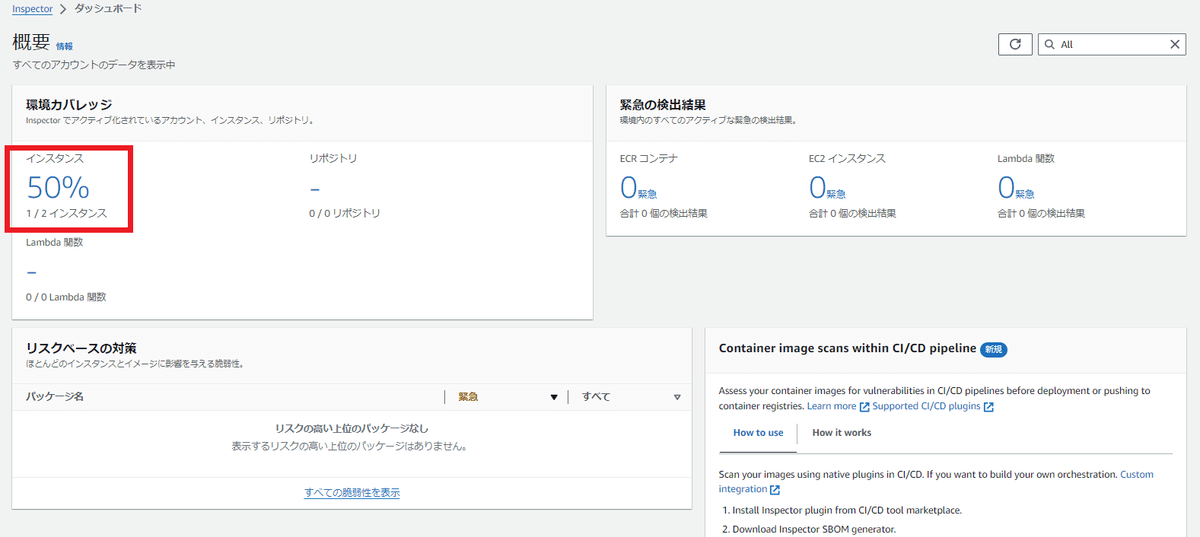

時間を空けると、全体の検出結果が確認できるようになりました。

ネットワークのチェック

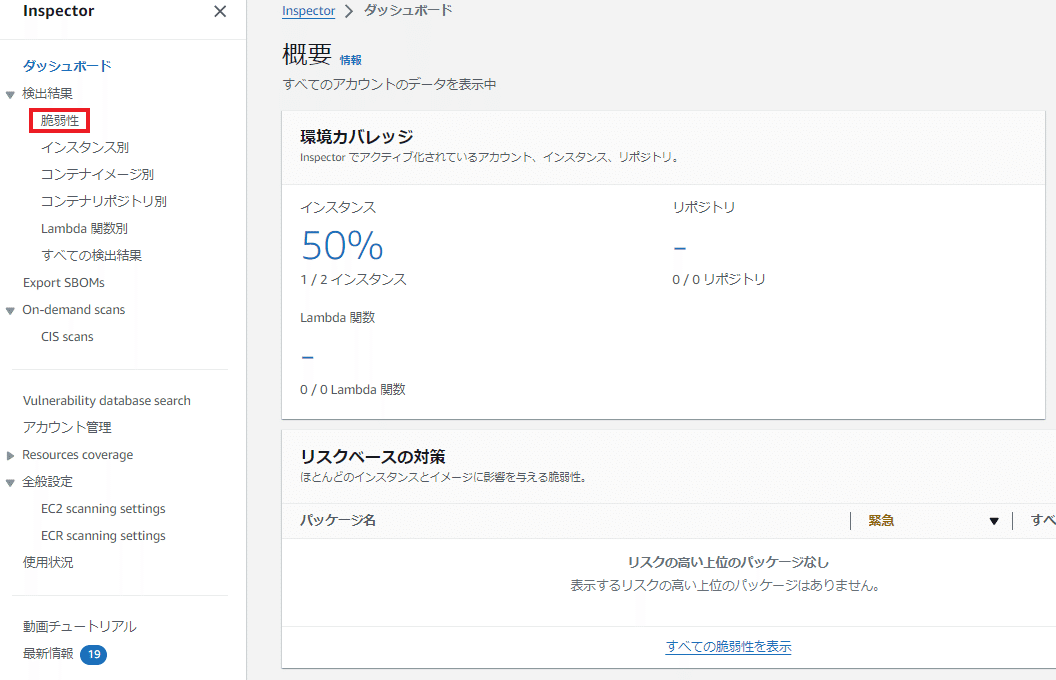

Amazon Inspectorを有効化したので、実際にネットワーク到達可能性について確認してみましょう。まずはじめに、ダッシュボート画面の左タブにある「脆弱性」をクリックします。

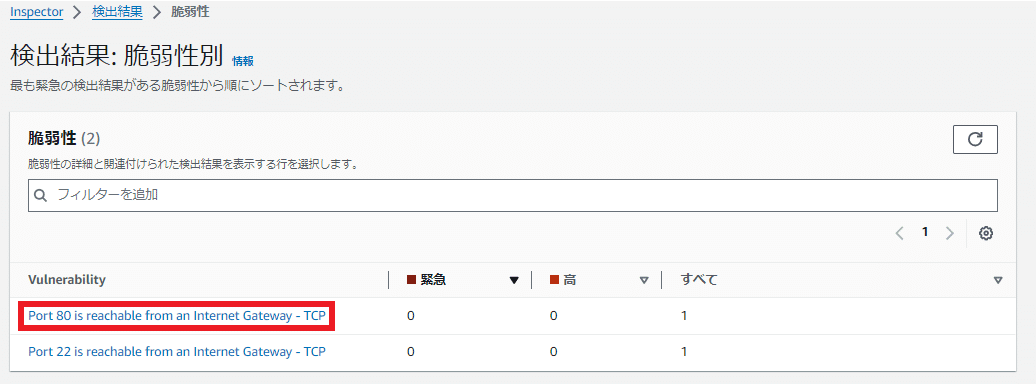

検出結果の画面では過度に開放されているポートに対して指摘がありました。

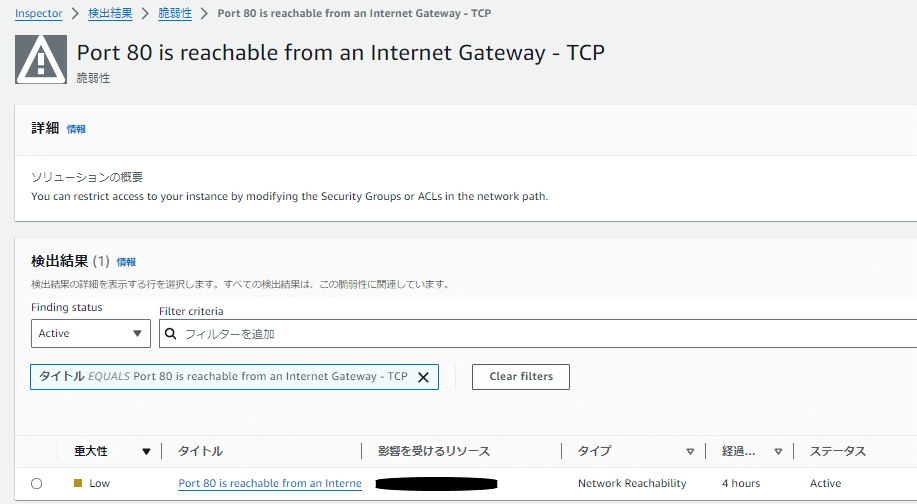

上記「80番ポート」をクリックすると、さらに詳細な結果が表示されます。

実際にEC2のセキュリティグループを確認するとポートが過度に開放されていました。これを受け、外部からの不正アクセスを防ぐため、ネットワークの設定変更を行うことができました。

まとめ

Amazon Inspectorは、手軽に脆弱性管理ができるサービスです。仮に脆弱性を放置すると、サイバー攻撃を受ける可能性が高まり、データ漏えいやサービスの停止といった深刻な被害をもたらすリスクがあります。Amazon Inspectorでは、簡単な操作でセキュリティ対策を迅速に行えるため、初心者の方でも安心して利用できます。ぜひAWSを利用する際は、Amazon Inspectorを活用してセキュリティ対策の第一歩を始めましょう。

ライター:式村