第43輪 ゼロトラストFTA復習編

セキュリティベンダーが語らない脆弱性

CIS Controlsの解説の大体半分を終えたところであるが、今回は「そもそもゼロトラストFTAって何?」簡単におさらいをする。

どの企業のITセキュリティ担当者が悩むところ点は「どのセキュリティツールをどこまで導入すれば充分なのか」ということだ。

たとえばどのセキュリティベンダーも自社製品を導入するとどのような脆弱性を防げるかは訴えるが

その製品防げない脆弱性については言及しないことがほとんどだ。

このため企業のIT責任者や経営者は「何をどこまで導入すればどこまで対策できるのか」の判断指標に悩むこととなる。これはほとんどの企業で共通の悩みだ。

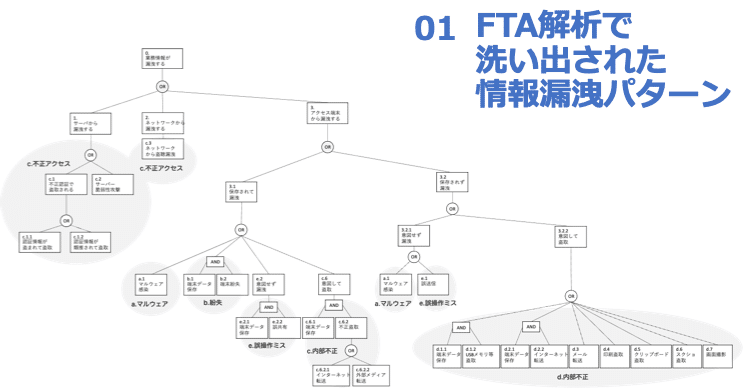

想定外のリスクを洗い出す

この課題を解決するために、まず潜在的なリスクを洗い出すのに効果的な解析手法がFTA(故障の木解析)と呼ばれるものだ。これは航空や自動車や原子力プラントなどの信頼性設計で活用されている手法だ。

この手法をITセキュリティに応用し、情報漏洩が起きるパターンを漏れなく洗い出し

統計データからそれぞれの事象の発生確率を割り当てる。

これにより、企業が対策するべき脆弱性の優先度や緊急度合いを判断することができる。

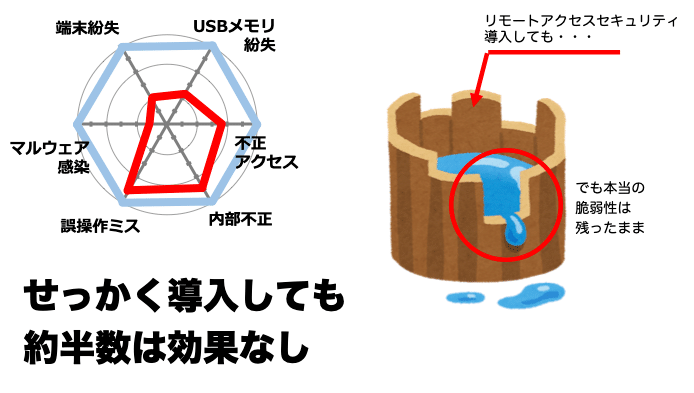

せっかくのセキュリティが発揮されない理由

たとえばある企業で「リモートアクセスセキュリティツール」を導入したとする。

在宅ワークなどの環境でのセキュリティを高めることが目的である。しかし約半数の企業では、セキュリティツールの効果を上げられていない。

その理由は、接続先のSaaSサービスに要塞端末認証を導入していないからである。このためいくらリモートアクセスセキュリティツールを導入しても下記の脆弱性が残っている。

・悪意のあるハッカーはIDとパスワードだけでSaaSに不正アクセスが可能である。

・社員は個人端末からSaaSにアクセスし業務データを端末に保存することが可能である。

SaaSに多要素認証(要塞端末認証)を導入するだけで

要塞端末認証とは、要塞化されたパソコンに限定された行う端末認証のことである。パソコンの要塞化とは下記の条件である。

パソコンの要塞化

・マルウェア感染対策

・端末紛失対策

・USBメモリ紛失対策

このようにシステム管理者がきちんと要塞対策を行った端末からの端末認証を行うことで、リモートアクセスセキュリティツールは本来のパフォーマンスを発揮することが出来る。

まとめ

ゼロトラストFTAは

・ITセキュリティの脆弱性を洗い出し

・リスクの発生頻度を割り出す。

【2021年版】ゼロトラストFTAガイドブック(無料)はこちらからダウンロード出来ます。本ガイドブックが、一社でも多くの企業のセキュリティ対策に役立つことを願っています。

この記事が気に入ったらサポートをしてみませんか?