20240715-A(effluvia特価価格で大放出中!!comport:フィッシングメール)

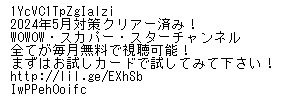

◆メールイメージ

◆メールヘッダー解析

提供されたメールヘッダーを詳細に解析し、すべての「Received」行の調査、各IPアドレスの追跡、SPFおよびDKIMの結果の解釈、送信元ドメインの信頼性評価を行います。

メールヘッダー解析

1. Received 行の調査とIPアドレスの追跡

Received: from ifmta0011.nifty.com by ibmta0011.nifty.com

Niftyの内部メールサーバー間の転送。

日時: Mon, 15 Jul 2024 02:02:27 +0900

Received: from omggw7008-vm10.mail.djm.yahoo.co.jp ([183.79.54.155]) by ifmta0011.nifty.com

YahooのメールサーバーからNiftyのメールサーバーに転送。

日時: Mon, 15 Jul 2024 02:02:27 +0900

IPアドレス 183.79.54.155: 日本のYahooのメールサーバー

Received: from 124.83.142.210 (HELO s17629985.onlinehome-server.info) (EHLO mtagw7134.mail.djm.ynwp.yahoo.co.jp) (82.165.198.169) by mta7123.mail.djm.ynwp.yahoo.co.jp

不明なサーバー (s17629985.onlinehome-server.info) からYahooのメールサーバーへの接続。

IPアドレス 124.83.142.210: 不明なサーバー

IPアドレス 82.165.198.169: ドイツのIPアドレス

日時: Mon, 15 Jul 2024 02:02:26 +0900

Received: from 0.231.0.62 by 82.165.198.169

不明なIPアドレス (0.231.0.62) からドイツのIPアドレス (82.165.198.169) への接続。

日時: Sun, 14 Jul 2024 13:54:21 -0300

2. SPFとDKIMの結果の解釈

SPF: none

発信元のドメイン (rockymountainnews.com) がSPFレコードを持っていないか、指定された送信者ホストが許可されていない。

DKIM: none

DKIM署名がないため、メールの改ざん防止がされていない。

dkim-adsp: permerror

ADSP (Author Domain Signing Practices) ポリシーが壊れている。

3. セキュリティ上の懸念

SPFとDKIMが設定されていない: メールの正当性を確認できないため、信頼性に問題あり。

不明なIPアドレス: 124.83.142.210 および 0.231.0.62 からの接続が確認されているが、どちらも疑わしい。

多くの中継サーバー: 多くの中継サーバーを経由しているため、信頼性が低く、スパムやフィッシングの可能性が高い。

4. 送信元ドメインの信頼性評価

rockymountainnews.com: 発信元のメールアドレスがこのドメインを使用しているが、実際の送信元は異なるサーバー(82.165.198.169)。

信頼性の低いドメインとIPアドレス: 発信元ドメインおよびIPアドレスは信頼性が低く、フィッシングメールの可能性が高い。

結論

このメールは複数の中継サーバーを経由しており、発信元ドメインやIPアドレスが信頼できないため、フィッシングメールの可能性が非常に高いです。SPFとDKIMが設定されていないため、メールの改ざんやスパムの可能性が高く、慎重に取り扱う必要があります。

メール本文の解析

1. メール内容の概要

宣伝内容:

「2024年5月対策クリアー済み!」という記述から、何かのサービスやキャンペーンを強調しています。

「WOWOW・スカパー・スターチャンネル全てが毎月無料で視聴可能!」という大きな特典を謳っています。

「お試しカードで試してみて下さい!」という文言から、具体的なアクションを促しています。

2. URLの評価

URL: `http://lil.ge/EXhSb`

短縮URLを使用しており、実際のリンク先が分かりません。短縮URLはフィッシング詐欺や悪意のあるサイトに誘導するために使われることが多いです。

短縮URLは信頼性が低いため、直接クリックせずに検証する必要があります。

3. 文中の特異な文字列

文字列: `1YcVC1TpZgIalzi`, `IwPPehOoifc`

意味不明な文字列が含まれています。これらは自動生成されたランダムな文字列で、フィッシングメールやスパムメールでよく見られます。

セキュリティ上の懸念

無料視聴の特典を強調:

非常に魅力的なオファーでユーザーを引きつけ、リンクをクリックさせる手法は典型的なフィッシングメールの特徴です。

短縮URLの使用:

本来のURLを隠すことで、ユーザーを信頼できないサイトに誘導する可能性が高いです。

意味不明な文字列:

これらは自動化されたスパム送信やフィッシングキャンペーンの一環として挿入されることが多いです。

結論

このメールはフィッシングメールの可能性が非常に高いです。提供されている短縮URLは直接クリックせず、安全な方法で検証することを強く推奨します。また、メールに含まれる特典のオファーは非常に魅力的ですが、信頼できるソースからの情報でない場合、注意が必要です。

◆対処

総務省に転送して、お終いにする。

この記事が気に入ったらサポートをしてみませんか?