20240731-H(Delivery status notification.:フィッシングメール)

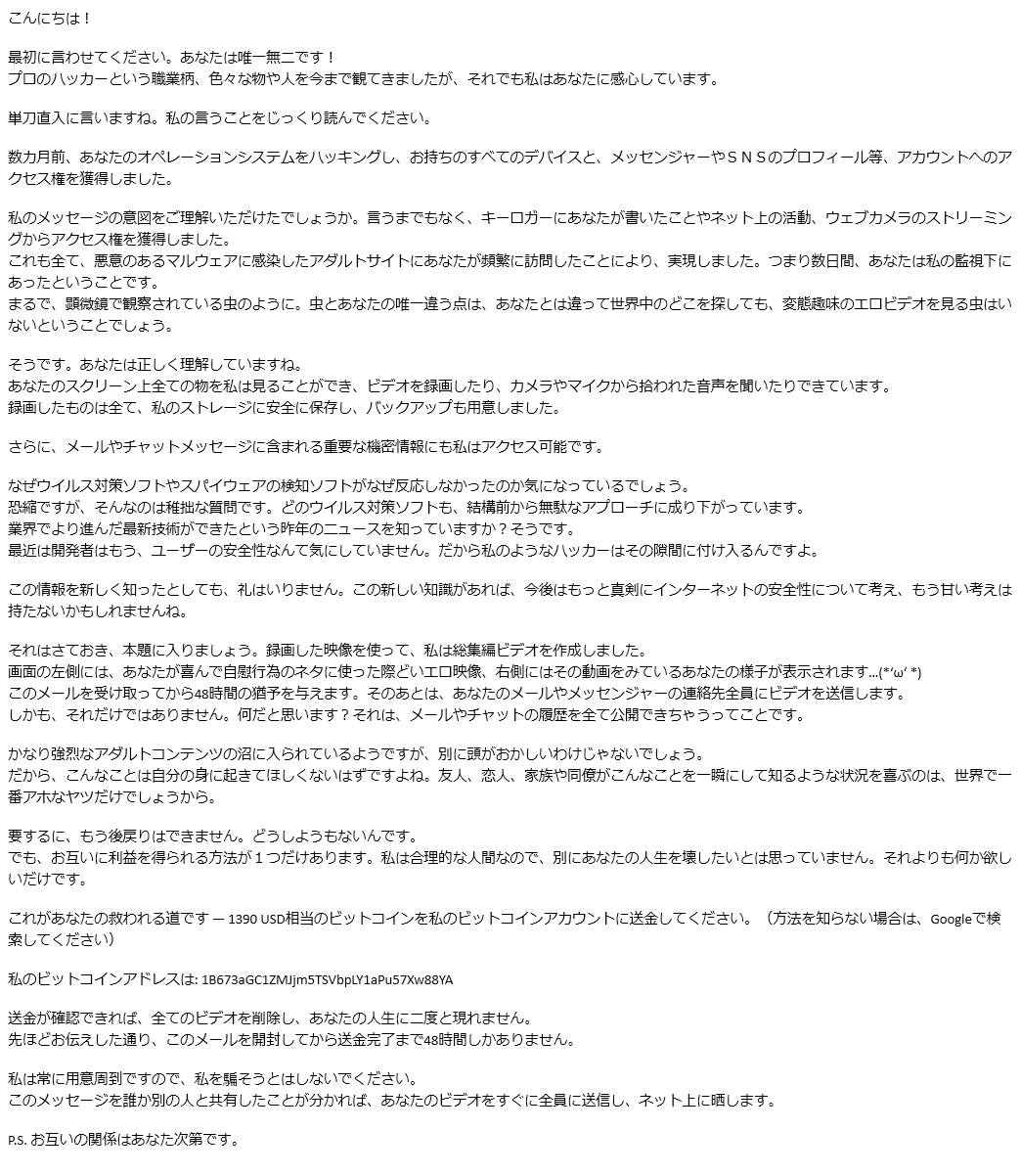

◆メールイメージ

◆メールヘッダー解析

メールヘッダーの詳細な分析を行い、以下の各要素について評価します。

1. Received行の調査

a. 最初のReceived行 (最終受信地点)

送信元: `181-23-192-223.speedy.com.ar` (IP: 181.23.192.223)

受信サーバー: `ifmta1008.nifty.com`

注目ポイント: `speedy.com.ar`はアルゼンチンのISPであることから、このIPアドレスはアルゼンチンに位置しています。これはniftyメールサーバーとは異なる地域での発信であるため、注意が必要です。

b. 中間受信地点

送信元: `ifmta1008.nifty.com`

受信サーバー: `ibmta1008.nifty.com`

これ以降の受信行では、niftyの内部サーバー間の転送が記録されており、内部ネットワークの流れを示しています。

c. 最終的な転送

送信元: `ibmta1008.nifty.com`

受信サーバー: `mta-fwd-w08.mail.nifty.com`

2. SPFとDKIMの結果の解釈

SPF: `pass` – この結果は、送信されたメールが`xxxxxxxx@nifty.ne.jp`から送信されたことを確認し、SPFレコードに合致しています。

DKIM: `none` – メールにはDKIM署名が含まれておらず、これはメールの改ざんを検出する上での保護がないことを意味します。

3. セキュリティ上の懸念

初期の発信源がアルゼンチンのIPアドレスであることが気になります。これはniftyのドメインを使用していますが、その地理的な位置との矛盾はフィッシングの可能性を指摘しています。

DKIMがないこともセキュリティの懸念事項です。

4. 送信元ドメインの信頼性

ドメイン`nifty.ne.jp`自体は信頼できるドメインですが、送信されたメールの初期発信地点が疑問を呈しています。

結論

このメールはniftyのアドレスを使用していますが、アルゼンチンのIPアドレスから発信されたことと、DKIMの保護がないことから、フィッシングメールである可能性が高いと考えられます。特に重要な情報をこのメールを通じて共有するべきではありません。

◆HTML記述構造解析

このHTML記述は、Microsoft Wordを使用して生成されたHTMLメールの形式を示しています。これには特定のスタイル、フォント定義、レイアウトが含まれており、主にビジュアルフォーマットと文書の構造を維持するためのものです。以下はHTMLコードの主要な部分の分析です:

1. ドキュメントの定義とメタデータ

`xmlns:o`, `xmlns:w`, `xmlns:m`, `xmlns`: これらはXML名前空間の定義で、OfficeのスキーマやHTML4の標準を指定しています。

`<meta http-equiv="Content-Type" content="text/html; charset=utf-8">`: 文書の文字コードをUTF-8として指定しており、国際的な文字表示に対応。

`<meta name="Generator" content="Microsoft Word 15 (filtered medium)">`: このHTMLがMicrosoft Wordバージョン15を使用して生成されたことを示しています。

2. スタイル定義

`@font-face`: Cambria MathとCalibriフォントの定義があり、文書のテキストに使用されています。

CSSクラス(例:`.MsoNormal`, `.MsoHyperlink`): Word特有のスタイリングが適用され、テキストのマージン、フォントサイズ、フォントファミリーなどが指定されています。

3. 本文の内容

`<div class=WordSection1>`: Wordでのセクション分割を指定しています。

`<p class=MsoNormal>`: 段落は`MsoNormal`クラスを使用して通常のフォーマットで表示されます。

テキストは主に日本語で、形式的なビジネスメールまたは通知の形を取っているようです。内容は挨拶から始まり、何らかの取引や指示、重要な情報の共有を含んでいる可能性があります。

4. セキュリティと信頼性の懸念

HTMLメールはリッチなフォーマットを提供する一方で、フィッシングやマルウェア配布の手段として利用されることがあります。このHTML自体には直接的な危険は見られませんが、リンクや外部からのコンテンツが含まれている場合は注意が必要です。

5. 文書の意図と使用目的

文書はおそらく正式な通知や説明を目的としたもので、Word文書のフォーマットを維持しつつ、電子メールでの配信が意図されています。

このHTMLの構造からは、特に技術的な問題や明らかなセキュリティリスクは見受けられませんが、受信した文書の出所や添付ファイルを含むメールには常に警戒を怠らないことが推奨されます。内容が何を意図しているのか、またそれが信頼できる送信者からのものかどうかを確認することが重要です。

◆対処

総務省に転送して、お終いにする。

この記事が気に入ったらサポートをしてみませんか?