マルウェアの脅威2

マルウェア(malware)は、malicious(悪意のある)にsoftware(ソフトウェア)の2つの単語が組み合わさった造語です。利用者に気づかれないようにひそかにコンピュータに侵入して何らかのきっかけにより動作する悪質なプログラムです。

今回はマルウェアの脅威1に引き続き、その他のマルウェアを紹介します。

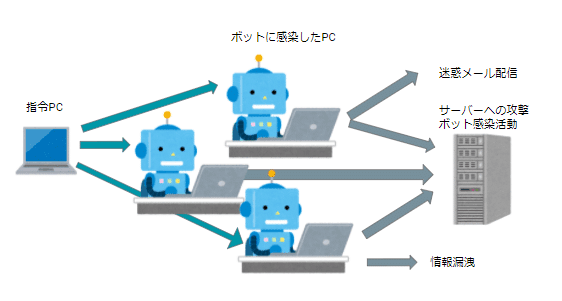

ボット

ボット(BOT)とは、コンピュータを外部から遠隔操作するためのコンピュータウイルスです。攻撃者からの指令により、他のコンピュータやネットワークへの攻撃や、サーバからのファイルの盗み出しなど有害な動作を行うプログラムです。

ランサムウェア

ランサムウェアとは、Ransom(身代金)とSoftware(ソフトウェア)を組み合わせた造語です。暗号化などによってファイルを利用不可能な状態にした上で、そのファイルを元に戻すことと引き換えに金銭(身代金)を要求するマルウェアです。

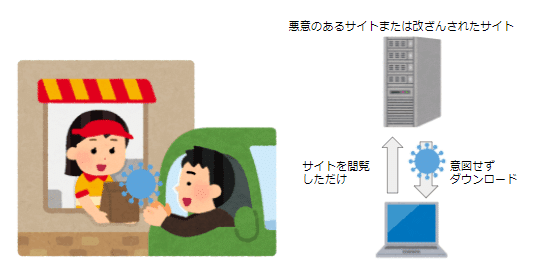

ドライブバイダウンロード攻撃

ドライブ・バイ・ダウンロード(drive-by download attack)とは、悪意あるウェブサイトにアクセス・閲覧した(drive-by:車で立ち寄る)だけで、スパイウェアやランサムウェアなどの不正なプログラムをダウンロード(download)させ、感染させる攻撃のことをいいます。

多くの場合、ユーザーのパソコンのOSやアプリケーションの脆弱性を突いて不正なスクリプトを実行して、勝手にダウンロードしてマルウェアがインストールされることが多い。

スパイウェア

スパイウェア(Spyware)とは、ユーザーに関する情報をユーザーが意図しない形で収集し、それを情報収集者である特定の企業・団体・個人等に自動的に送信するマルウェアです。

スパイウェアは、主に次の2種類に分類することができます。

●ユーザーがインストールしたソフトウェアに組み込まれているもの

●ユーザーの知らないうちに、自動的にインストールされてしまうもの

このうち、ユーザーがインストールするソフトウェアに組み込まれている場合には、そのソフトウェアの開発会社に、ユーザーの利用状況や障害情報などを送信することを目的としていることが多く、個人情報を収集することが目的ではないため、ユーザーにとってはそれほど大きな脅威になることはないかもしれません。また、この場合のほとんどは、ソフトウェアの「エンドユーザー使用許諾契約」に情報を送信する機能を組み込むといった旨の説明が記載されています。

たとえば、LINEでは、サービス改善を目的とし、ユーザーとの間で送受信されるメッセージや画像、動画など、その件数、送受信・通話時間、送受信の相手方などを利用しますとしています。そして「これらの情報は、当社の関連サービスを提供する会社や当社の業務委託先にも共有されることがあります」と書かれています。

しかし、インターネットで公開されているフリーウェアなどと共に、知らないうちにスパイウェアをインストールしてしまうソフトウェアや、ホームページを閲覧しただけでダウンロードされてしまうActiveXコントロールなどのスパイウェアについては、ユーザーは自分のコンピュータに含まれるどのような情報が誰に対して送信されているかということさえ分からない可能性があります。

キーロガー

キーロガー(Keylogger)は、PCへのキー入力を監視し、それを記録するソフトやハードです。

バックドア

バックドア(backdoor)とは、利用者が入る正規の入り口とは別に、秘密裏に作られる「勝手口」のことです。これでIDやパスワードがなくても、ログインができてしまいます。 バックドアから、機密データや個人情報を持ち出すことも容易に行えてしまうだけでなく、遠隔操作させられ、DDoS攻撃の加害者になってしまうこともあります。

水飲み場型攻撃

水飲み場型攻撃(Watering Hole Attack)とは、特定の企業の機密情報を狙い、窃取する標的型攻撃のひとつです。攻撃対象のユーザーが普段アクセスするWebサイトを改ざんし、閲覧するだけでウイルスに感染させる手法です。

シマンテックやトレンドマイクロなどのセキュリティ企業が、無差別ではなく目標を絞って攻撃する標的型攻撃の新タイプとして、2012年に発表しました。

改ざんされたWebサイトを訪れると、埋め込まれたJavaScriptやリダイレクトを行うHTML構文によって別のサイトに誘導し、パソコンのOSやソフトウェアの脆弱性を突いてウイルスに感染させます。

MITB

MITB攻撃(Man-in-the-Browser)とは、パソコンで動作しているブラウザを乗っ取り、通信内容を盗聴したり、改ざんしたりする攻撃のことで、中間者攻撃(MITM攻撃:Man-In-The-Middle。途中に人が介入するという意味)の一つとされています。パソコンに感染したマルウェアがブラウザを乗っ取ることが、MITB攻撃の原因となります。

インターネットバンキングユーザーの端末上のWebブラウザを乗っ取り、アカウント情報を盗み見たり、ブラウザ上の画面を書き換えることで送金情報を変更することでユーザーの預金を不正に送金します。

フィッシング攻撃との大きな違いは、ユーザーがアクセスしているWebサイトは正規のインターネットバンキングサイトであるということです。

レインボー攻撃

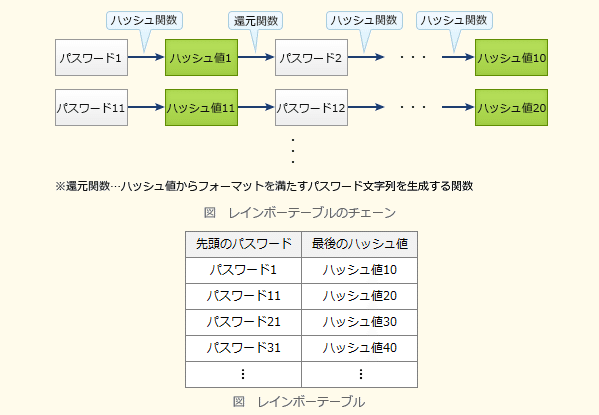

レインボー攻撃(rainbow table)は、あるハッシュ値をもとにして、そこから暗号化される前の文(平文)を解読しようとする攻撃手法の一つです。ハッシュ値のテーブルと、平文のテーブルを作成し、ハッシュ値と平文のペアをたくさんテーブルに入れておき、攻撃対象のパスワードをハッシュ値に変換したものと、テーブルのハッシュ値を比較することにより行います。

レインボーテーブル内では、パスワードとハッシュ値を数多くのチェーンとして管理しており、実際のテーブルにはチェーンの先頭であるパスワードと最後のハッシュ値だけを格納しておきます。

解読対象のハッシュ値を入手したら、チェーンの各位置からチェーン化で行ったのと同様の計算を施し、チェーンの最後のハッシュ値を計算します。これがレインボーテーブルに格納されているハッシュ値のいずれかと一致すれば、対応するパスワードが存在するチェーンがわかる仕組みになっています。

この記事が気に入ったらサポートをしてみませんか?