【Microsoft Intune】フルリモートワークを行う上で設定したプロファイルやポリシーを紹介

こんにちは。アウンコンサルティング システム担当の遠藤です。

今回は、社員のアカウントやデバイス情報などを管理する為に活用しているMicrosoft Intune において、フルリモートワークを行う上で設定している、構成プロファイルやポリシーの内容を紹介します!

フルリモートワークの方はもちろん、リモートワークではない会社の方などにも、主にセキュリティ面を向上する上で参考になればと思います。

■現在の状況

アウンコンサルティングでは、Windows11 のPCを使用しており、それらの端末を Microsoft Intune にて管理しています。

また、社用携帯として iPhone を利用しており、現状、Microsoft Intune への参加の為には本人による操作が必要になってしまう関係で参加はさせていないのですが、後日、全社員の社用携帯を入れ替えるタイミングで、システム担当にて Microsoft Intune へ参加させる予定です。

■主に設定している制限(ポリシー)

実際に端末を利用するユーザーに対して、なるべく作業の妨げにならず、且つ一定のセキュリティを担保したポリシーを設定しています。

Microsoft Intuneでは非常に詳細に設定する事が可能でしたが、今回はその中でも特に代表的な設定をピックアップして紹介いたします。

◇Windows | 構成プロファイル

・認証やパスワードに関する制限

・デバイスの制御

◇Windowsの更新リング

・更新プログラムに関するオプション など

◇その他

・リモートデスクトップの設定

・リモートワイプの手順確認や検証

・Microsoft Defenderの確認

■Windows | 構成プロファイル

実際に作成しているポリシーの内容について紹介します。

ポリシーの作成は、Microsoft Intune 管理センター > デバイス > 構成 にて作成ができます。

◇認証の制限

・Windows Hello for Businessの有効化

PCの認証方法として、PINコードや生体認証によるログインが行えるように設定し、さらにPINの長さ(文字数)の設定や有効期限なども設定しております。

これにより、組織の状況に合わせてセキュリティを担保しながら効率的にログインする事が可能になります。

・多要素認証の設定

Microsoft365へのログイン(PCへのログイン)時、追加の認証(SMS・モバイルアプリ・電話)を求める様に設定をしており、本人以外がログイン出来ない仕組みを設定しています。

◇デバイスの制御

・スクリーンセーバーやディスプレイの制御

バッテリー駆動や電源接続時などに関わらず、5分が経過した時点で、画面がオフになるよう設定しています。

アウンコンサルティングでは、自宅以外にもフレキシブルオフィスなどの公共の場で業務を行う事もあります。

離席時には画面ロックやPCの持ち運びを案内していますが、万が一それらを失念してしまった時に備えて設定しております。

・USBメモリなどの外部記憶媒体の接続を制御

許可したUSBメモリ以外は接続できない設定をしています。

アウンコンサルティングが本社としているフレキシブルオフィスでは、複合機の一部の利用にUSBメモリを必要とされており、専用のUSBメモリを用意しています。

その専用のUSBメモリのみ接続の許可をしておりますが、使用後のデータ削除や外へ持ち出しは厳禁としています。

ちなみに社用携帯のiPhoneは充電のみ可能としており、データの読み書きは行えないように設定しております。

■Windowsの更新リング

各デバイスに対する Windows Update の動作に関する制御を行っています。

具体的には、更新プログラムが配信されてからデバイスに適用させるまでの期間を設定する事が出来ます。

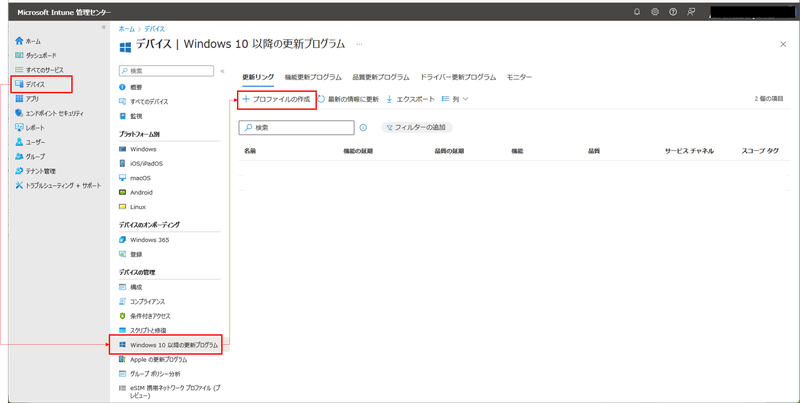

設定を行う為のプロファイルの作成は、Intune管理センター > デバイス > Windows 10 以降の更新プログラム にて作成ができます。

今回は以下の2つのプロファイルを作成して、システム担当(先行グループ)とそれ以外の社員(一般グループ)でグループ分けを行い、更新プログラムが段階的に展開されるような設定を行っています。

また、業務中に自動で再起動が行われる事が無いように、時間の設定も行っています。

◇先行グループの更新リング

品質更新プログラムの延期期間 (日数):7

機能更新プログラムの延期期間 (日数):60

機能更新プログラムのアンインストール期間 (2 から 60 日間) の設定:30

メンテナンス時に自動的にインストールおよび再起動する:

アクティブ時間の開始 午前 5:00

アクティブ時間の終了 午後 11:00

※アクティブ時間中の自動再起動をブロックしています。

機能更新プログラムの期限:7

品質更新プログラムの期限:7

猶予期間:0

期限前に自動的に再起動する:いいえ

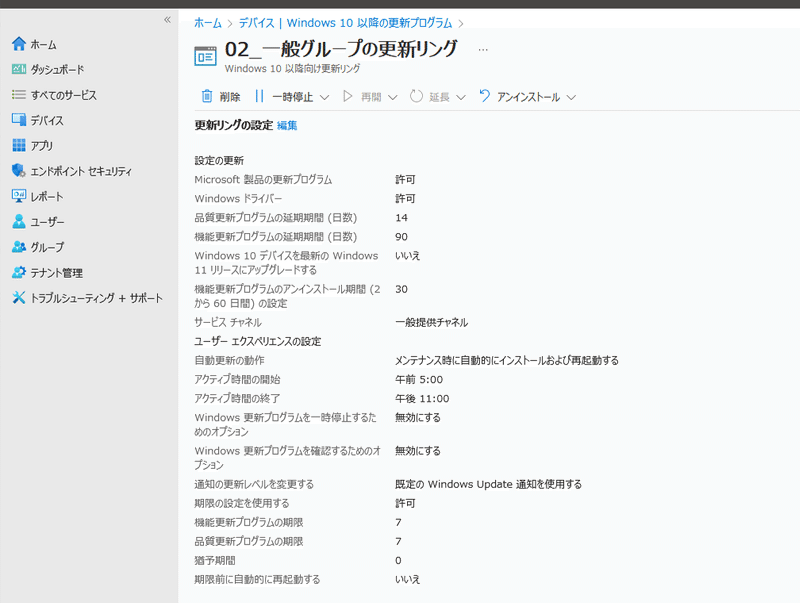

◇一般グループの更新リング

品質更新プログラムの延期期間 (日数):14

機能更新プログラムの延期期間 (日数):90

機能更新プログラムのアンインストール期間 (2 から 60 日間) の設定:30

メンテナンス時に自動的にインストールおよび再起動する:

アクティブ時間の開始 午前 5:00

アクティブ時間の終了 午後 11:00

※アクティブ時間中の自動再起動をブロックしています。

機能更新プログラムの期限:7

品質更新プログラムの期限:7

猶予期間:0

期限前に自動的に再起動する:いいえ

■リモートワイプ

◇リモートワイプとは

遠隔地からデバイス内のデータを消去し、出荷時の状態に戻すためのもので、万が一、デバイスが紛失または盗難にあった場合に、機密情報を保護するための機能です。

◇手順の確認・検証

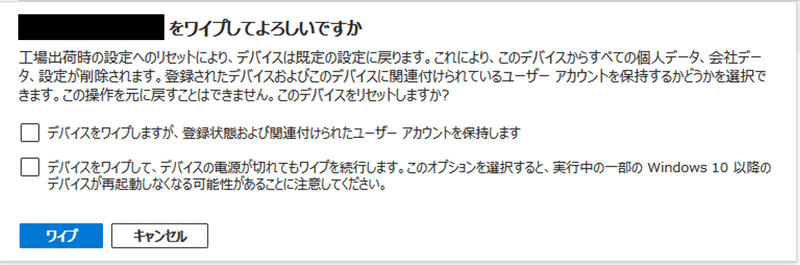

ワイプの実行は、Intune管理センター > デバイス >「すべてのデバイス 」などから対象のデバイスを選択 > ワイプ にて実行ができます。

「ワイプ」をクリックすると以下の様な確認が表示され、「ワイプ」ボタンにて実行します。

紛失や盗難の際には、2番目の選択肢「デバイスをワイプして、デバイスの電源が切れてもワイプを続行します。このオプションを選択すると、実行中の一部の Windows 10 以降のデバイスが再起動しなくなる可能性があることに注意してください。」を選択する必要があります。

ワイプの実行後、対象の端末にて初期の実行中に、強制終了などで電源が切れても、再度電源を入れた際に初期化処理が続行されます。

※逆にチェックを入れない場合、途中で電源が切れると、ワイプがキャンセルされ、元の状態に戻ってしまう事があります。

(デバイスをリセットして他の社員へ渡す等の際は、こちらの選択肢で良いかもしれません。)

■Microsoft Defender

Microsoft Intune 利用の為、Microsoft365のライセンスは「Business Premium」を利用しているのですが、そこに含まれる「Microsoft Defender for Business」を活用しています。

これにより、最新の脅威や脆弱性の管理・修復などに加えて、各デバイスに対して、マルウェア以外の不審な挙動を検知したり、不審な端末の分離や修復、調査などを実施したりできるようになっています。

■まとめ

いかがでしたでしょうか。

上記で紹介した以外にも、Microsoft Intuneではデバイス管理に伴う様々な設定が可能となり、デバイスやユーザーの管理体制をより強化する事が出来ます。

当然ながら各組織の状況によって推奨される設定は様々かと思いますが、今回の内容を参考にしていただき、組織の管理体制の見直しや、リモートワークの推進など、少しでも組織の生産性向上に繋がる様な取り組みを行うきっかけになればと思います!

■さいごに

お知らせです!

弊社では主に、企業の海外進出に向けた、海外向けのSEOやWeb広告などといった、Webマーケティング支援を得意としています。

フルリモートワークにより働く場所を問わず、安全かつ生産的な環境で、海外SEOに精通したプロフェッショナルが提供する弊社のサービスにもご興味を持っていただけたら幸いです。

是非、コーポレートサイトもあわせてご覧ください!

また、そんな環境で生産的に仕事がしてみたい方の募集も行っております!

以下の採用サイトもご覧いただき、お気軽にお問い合わせください!

最後までお読みいただき、ありがとうございました!

この記事が気に入ったらサポートをしてみませんか?