架空の「ガバメントクラウド認定試験」 #5-#9

ご好評につき?第2弾です。第1弾はこちらから。

はじめに

本記事に掲載されている「ガバメントクラウド認定試験」は、公式なものではありません。これは筆者が個人的に作成した架空の試験問題であり、ジョークとしてお楽しみいただくことを目的としています。

ガバメントクラウドや自治体システムの標準化に興味がある方々向けに作成していますが、難易度はすでにガバメントクラウドの検討に着手されている方を対象としており、一部の用語の説明は省略している場合があります。

なお、本内容は投稿日時点の情報に基づいている点にご注意ください。標準仕様書やガバメントクラウド関連文書群は随時更新されていますので、最新の正確な情報については、必ず公式の資料をご確認ください。

問題

それでは、「ガバメントクラウド認定試験」の問題に挑戦してみましょう。今回は全5問です。AWS社さんの認定試験にならって、正答率70%以上を目指しましょう。

第5問

「ガバメントクラウド推奨構成(AWS編)」では、ガバメントクラウドにおける「三層分離」の実現方法について記載されていますが、最も適切な説明はどれですか?

選択肢:

A) マイナンバー系とLGWAN系で別々のAWSアカウントを使用し、完全に分離された環境を構築する

B) マイナンバー系とLGWAN系で同じVPCを使用してもよいが、セキュリティグループで通信を制御する

C) マイナンバー系とLGWAN系でVPCを分離し、ルーティングとアクセスを適切に制御する

D) マイナンバー系とLGWAN系で別々のリージョンを使用し、物理的に分離された環境を構築する

第6問

以下の構成例は、ガバメントクラウドにおける分離方式のうち、どれに該当しますか?

構成例:

- 地方公共団体A、B、Cは同一のAWSアカウントを使用

- 1つのVPC内に共通のサブネットを作成

- EC2インスタンスとコンテナ環境を共有

- アプリケーションは共通だが、データベースはスキーマレベルで分離

- ユーザー認証とアクセス制御により、各団体のデータを論理的に分離

選択肢:

A. アプリケーション分離

B. アカウント分離

C. ネットワーク分離

D. この構成は認められていない

第7問

ガバメントクラウドにおけるVDI(Virtual Desktop Infrastructure)の利用に関する方針として、最も適切なものはどれですか?

選択肢:

A) ガバメントクラウド上でのVDI構成やDaaSの利用を積極的に推奨している

B) VDIの利用は原則として使用しないが、特定の条件下では例外的に許可される

C) VDIの利用は完全に禁止されており、いかなる場合も使用できない

D) VDIの利用は各地方公共団体の判断に任されており、特に制限の規定はない

第8問

オブジェクトストレージの構築主体・提供パターンについて、「地方公共団体情報システム共通機能標準仕様書」に関するリファレンスで示されている主な選択肢として、①( )と一体的に提供、②( )と一体的に提供、③( )と一体的に提供、④自治体が独自に構築、の4つがあります。空欄( )に入る適切な語句の組み合わせとして最も正しいものを選んでください。

選択肢:

A) ①他の共通機能 ②住民記録システム ③最初に標準化する基幹業務システム

B) ①団体内統合宛名機能 ②住民記録システム ③API認可サーバ

C) ①他の共通機能 ②API認可サーバ ③最初に標準化する基幹業務システム

D) ①団体内統合宛名機能 ②住民記録システム ③最初に標準化する基幹業務システム

第9問

データ要件・連携要件標準仕様書(総論)において、標準準拠システムと外部システムとの連携について、「標準準拠システムのデータ要件・連携要件に関する標準化基準との整合性を確保しなければならない。」と規定されていますが、外部システムに統一的なインターフェース仕様がある場合、どのように対応することが求められていますか?

選択肢:

A) 標準準拠システムと外部システムの両方の仕様を満たす新たなインターフェースを開発すること

B) 外部システムに係る接続仕様書に従うこと

C) 連携するデータ項目は、基本データリストに規定するデータ項目の範囲内で対応すること

D) 上記のいずれでもない

回答・解説

それでは回答編です。

なお、回答や解説は筆者本人の見解に基づいて記載されており、国の公式の回答ではありません。事業者・担当者によっても解釈が分かれる可能性がありますので、内容の取扱いには注意してください。

第5問

まずは三層分離に関する質問です。標準化対象事務のガバメントクラウド移行時にあわせてLGWAN系システムを移行させることもできますが、その場合に注意すべき事項を出題しました。

「ガバメントクラウド推奨構成(AWS編)」では、ガバメントクラウドにおける「三層分離」の実現方法について記載されていますが、最も適切な説明はどれですか?

選択肢:

A) マイナンバー系とLGWAN系で別々のAWSアカウントを使用し、完全に分離された環境を構築する

B) マイナンバー系とLGWAN系で同じVPCを使用してもよいが、セキュリティグループで通信を制御する

C) マイナンバー系とLGWAN系でVPCを分離し、ルーティングとアクセスを適切に制御する

D) マイナンバー系とLGWAN系で別々のリージョンを使用し、物理的に分離された環境を構築する

正解はCの「マイナンバー系とLGWAN系でVPCを分離し、ルーティングとアクセスを適切に制御する」です。

ガバメントクラウド推奨構成(AWS編)では、「4-1.ガバメントクラウドにおける三層分離」のなかで三層分離の実現方法について記載されています。

推奨構成のなかでは、「LGWAN接続系(LGWAN系)業務システムをガバメントクラウド上に構築する場合は、マイナンバー利用事務系(マイナンバー系)システムとネットワークを分離する必要があります。」および「AWSにおいてはVPCを各システムで分離し、ルーティングとアクセスを適切に制御することで実現します。」と記載されており、LGWAN系とマイナンバー系において論理的な分離を求めています。

具体的には、接続元(各団体拠点等)・接続先(ガバメントクラウド内VPC)でのフィルタリングやルートテーブルでのルーティングにより、マイナンバー系通信とLGWAN系通信のネットワークを分離します。

また、運用管理系サーバを管理する「運用管理VPC」やインターネット接続のための「DMZ VPC」についても同様にLGWAN系とマイナンバー系でそれぞれ用意することを求めています。

文章で言及はされていませんが、構成図をみると、

事業者側の保守拠点やアクセス回線は物理的には1つでもよいが、LGWAN系とマイナンバー系で論理的なネットワーク分割を求めている。

LGWAN系とマイナンバー系で作業端末は明確に分ける必要があるため、作業用デスクの島(可能であれば部屋ごと)は分離が必要と解釈できる。

作業端末とは別にManagement Console接続に用いる専用端末を用意する必要がありますが、LGWAN系・マイナンバー系で共用が可能です。こちらについても同様に作業用デスクの島は明確に分かれていることが望ましいと考えられる。

と読み取れます。事業者の方々は拠点整備の際、これらの要件を考慮した設備投資が必要となります。

個々の選択肢については以下の通りです。

A) 不正解です。別々のAWSアカウントを用意することは求められていません。

B) 不正解です。同じVPCを使用することは推奨されていません。

C) 正解です。推奨構成に準拠しています。

D) 不正解です。別々のリージョンで環境を分離することは求められていません。

【参考文書1】

ガバメントクラウド推奨構成(AWS編) 令和6年5月22日作成

4.1 ガバメントクラウドにおける三層分離

https://www.digital.go.jp/news/ZYzU5DYY/

【参考文書2】

「地方公共団体における情報セキュリティポリシーに関するガイドライン」(令和5年3月28日改定)

https://www.soumu.go.jp/main_sosiki/kenkyu/chiho_security_r03/index.html

第6問

続いては、共同利用方式における団体間分離方式に関する設問です。

以下の構成例は、ガバメントクラウドにおける分離方式のうち、どれに該当しますか?

構成例:

- 地方公共団体A、B、Cは同一のAWSアカウントを使用

- 1つのVPC内に共通のサブネットを作成

- EC2インスタンスとコンテナ環境を共有

- アプリケーションは共通だが、データベースはスキーマレベルで分離

- ユーザー認証とアクセス制御により、各団体のデータを論理的に分離

選択肢:

A. アプリケーション分離

B. アカウント分離

C. ネットワーク分離

D. この構成は認められていない

正解は、Aの「アプリケーション分離」です。

ガバメントクラウドでは共同利用方式が推奨されていますが、三層分離原則に基づき、各環境は他団体と分離されている必要があります。ガバメントクラウド推奨構成(AWS編)のなかでは、「3-2.共同利用方式における団体間の分離方法」において

アカウント分離方式

ネットワーク分離方式

アプリケーション分離方式

の3つの分離方式が推奨パターンとして記載されており、ガバメントクラウドの環境払出申請時にどのパターンになるかを指定する必要があります。

どのパターンの構成にするべきかを検討するためにもそれぞれの特徴を押さえておきましょう。

アプリケーション分離では、「団体間でVPCを共有し、コンピューティングリソースやDBなど多くのリソースを共同利用する」ことが主な特徴です。分離方式については以下の4点がポイントになります。

一点目がネットワークです。アプリケーション本体はVPC共有ですが、庁舎側とのネットワーク接続部分にあたってはVPC分割を求めていますので注意してください。IPアドレス重複を防ぐために、アプリケーションへの接続にPrivate Linkの利用が推奨されています。

二点目がアプリケーションです。「アプリケーションリソース」は団体間で共有するとしつつ、 ID・市町村識別子・IPアドレス等の情報でユーザを識別し、適切なデータへのアクセスを制御することを求めています。

三点目が、ストレージです。団体ごとにデータを分離し適切にアクセスを制御することを求めています。また、 データと暗号化鍵は団体ごとに分離することを求めています。ただし鍵の運用は検討中と注記されており、暗号鍵の要件は変更になる可能性があります。

四点目が、データベースです。ストレージと同様、団体ごとにデータを分離し適切にアクセスを制御することを求めているほか、データと暗号化鍵は団体ごとに分離することを求めています。こちらも、鍵の運用は検討中と注記されており、暗号鍵の要件は変更になる可能性があります。

さて設問に戻りましょう。

この構成例では、同一のAWSアカウントとVPCを使用し、EC2インスタンスとコンテナ環境、アプリケーションを共通化している点でアプリケーション分離方式を満たしているといえます。また、データベースのスキーマレベルでの分離やユーザー認証とアクセス制御により、各団体のデータが論理的に分離されている点も、アプリケーション分離方式に基づいたアプローチです。

なお、暗号鍵については見直しが予定されていることもあり、構成例の記載からは外させていただきました。

よって今回の設問の構成は「アプリケーション分離方式」でした。

B: 不正解です。全ての団体が同一のAWSアカウントを使用しているため、アカウント分離とはいえません。

C: 不正解です。VPCとサブネットが共有されていることから、ネットワーク分離とはいえません。

D: 不正解です。この構成はアプリケーション分離として認められている構成です。

ちなみに、アプリ分離方式は、大多数のリソースを共用しており、各団体の情報セキュリティポリシーやオンライン結合制限の観点でこの方式を容認できるのかは確認が必要とおもいます。容認されるとしても、テナント間汚染をどのように防ぐか等のリスク評価を実施しておくとよいでしょう。

【参考文書1】

ガバメントクラウド推奨構成(AWS編) 令和6年5月22日作成

3.2 共同利用方式における団体間の分離方法

https://www.digital.go.jp/news/ZYzU5DYY/

【参考文書2】

「地方公共団体における情報セキュリティポリシーに関するガイドライン」(令和5年3月28日改定)

https://www.soumu.go.jp/main_sosiki/kenkyu/chiho_security_r03/index.html

第7問

頻繁に問い合わせを受けるVDIについての出題です。

ガバメントクラウドにおけるVDI(Virtual Desktop Infrastructure)の利用に関する方針として、最も適切なものはどれですか?

選択肢:

A) ガバメントクラウド上でのVDI構成やDaaSの利用を積極的に推奨している

B) VDIの利用は原則として使用しないが、特定の条件下では例外的に許可される

C) VDIの利用は完全に禁止されており、いかなる場合も使用できない

D) VDIの利用は各地方公共団体の判断に任されており、特に制限の規定はない

正解は、「B) VDIの利用は原則として使用しないが、特定の条件下では例外的に許可される」です。

「ガバメントクラウド概要解説」において、「6.1 モダンアプリケーション化」のなかでは、ガバメントクラウドへの移行時に「シンクラ、VDI、DaaSは原則として使用しないものとする。特にガバメントクラウド上でのVDI構成やDaaSの利用は行わない。」とされており、「シンクラ、VDI、DaaSを必要としないセキュリティ対策」を行うよう求めています。

但し、以下の3点については例外が認められています。

組織内の既存の標準端末がシンクラ、VDI、DaaSであり、標準端末からガバメントクラウド上の利用システムを使う場合。

モダン化されることが予定されているが、それまでの間にオンプレミスで構築したVDI環境等の継続が困難であり、ガバメントクラウド上のDaaSを暫定的に使用することが合理的とガバメントクラウド管理組織で評価される場合。

クラサバ等によるPC内のデータ保護が目的ではなく、サービス利用、サービス連携等の手段としてVDI、DaaSの利用がCSPから推奨されており、他に技術的な選択肢がない場合。

上記の通り、ガバメントクラウド概要解説のなかでは、VDIは原則は使用してはならないとされている一方で、例外が認められています。

個々の選択肢に対する説明です。

A: 不正解です。ガバメントクラウドではVDIの積極的な利用を推奨していません。

C: 不正解です。完全に禁止されているわけではなく、例外的な使用が認められています。

D: 不正解です。原則禁止であり、各地方公共団体の自由な判断に任されているわけではありません。

ちなみに、情報セキュリティポリシーガイドラインではVDIの活用はマイナンバー系では認められていないとおもいますが、このあたりは自治体の判断になるでしょう。

【参考文書1】

ガバメントクラウド概要解説

6 必須検討事項

6.1 モダンアプリケーション化https://guide.gcas.cloud.go.jp/general/overview-explanation/

【注釈】

GCASガイド自体は非公開とされていますが、「ガバメントクラウド概要解説」については公開サイト内から直接リンクが飛んでいることから、本記事でも引用させていただきました。

第8問

オブジェクトストレージの構築主体に関する設問です。

オブジェクトストレージの構築主体・提供パターンについて、「地方公共団体情報システム共通機能標準仕様書」に関するリファレンスで示されている主な選択肢として、①( )と一体的に提供、②( )と一体的に提供、③( )と一体的に提供、④自治体が独自に構築、の4つがあります。空欄( )に入る適切な語句の組み合わせとして最も正しいものを選んでください。

選択肢:

A) ①他の共通機能 ②住民記録システム ③最初に標準化する基幹業務システム

B) ①団体内統合宛名機能 ②住民記録システム ③API認可サーバ

C) ①他の共通機能 ②API認可サーバ ③最初に標準化する基幹業務システム

D) ①団体内統合宛名機能 ②住民記録システム ③最初に標準化する基幹業務システム

正解は、「A) ①他の共通機能 ②住民記録システム ③最初に標準化する基幹業務システム」です。

「地方公共団体情報システム共通機能標準仕様書」に関するリファレンスにおいて、オブジェクトストレージの構築主体が誰なのかを定めています。

「オブジェクトストレージの構築主体や構築する数について、事業者ごとにオブジェクトストレージが構築されることで、データ連携の複雑化、それに伴う費用の増大が懸念される」ことを防ぐため、構築・提供パターンが4つ示されています。

ほかの共通機能を担当する事業者

住民記録システムを担当する事業者

最初に標準化する基幹業務システムを担当する事業者

自治体

このリファレンスに従って、オブジェクトストレージは乱立させず、特定の事業者で統一するのがよいでしょう。

個々の解説は省きます。団体内統合宛名機能やAPI認可サーバとの一体的提供を求めてはいないため、B・C・Dは誤りです。

【参考文書1】

「地方公共団体情報システム共通機能標準仕様書」に関するリファレンス(2024年2月14日更新)

6. 機能等の構築・提供パターンに関するリファレンス

6.1 オブジェクトストレージの構築https://www.digital.go.jp/assets/contents/node/basic_page/field_ref_resources/4d056a04-6eba-4109-9850-a786d3e71971/c04234f7/20240214_policies_local_governments_common-feature-specification_outline_01.pdf

第9問

続いて外部システムとの連携に関する設問です。

データ要件・連携要件標準仕様書(総論)において、標準準拠システムと外部システムとの連携について、「標準準拠システムのデータ要件・連携要件に関する標準化基準との整合性を確保しなければならない。」と規定されていますが、外部システムに統一的なインターフェース仕様がある場合、どのように対応することが求められていますか?

選択肢:

A) 標準準拠システムと外部システムの両方の仕様を満たす新たなインターフェースを開発すること

B) 外部システムに係る接続仕様書に従うこと

C) 連携するデータ項目は、基本データリストに規定するデータ項目の範囲内で対応すること

D) 上記のいずれでもない

正しい選択肢はBです。

データ要件・連携要件標準仕様書(総論)において、まず標準準拠システムとそれ以外のシステムの連携については「標準準拠システムと情報連携する標準準拠システム以外のシステムには、標準化対象外の事務を実現するためのシステム(独自施策システムや外部システム等)や標準化対象外機能(明示的に標準化の対象外としている施策に係る機能)等を実現するためのシステムがある。」としており、主に以下の3つに分類されます。

独自施策システム(標準化対象外の事務を実現するためのシステム)

外部システム(標準化対象外の事務を実現するためのシステム)

標準化対象外機能(明示的に標準化の対象外としている施策に係る機能)等を実現するためのシステム

このうち、「外部システム」との関係については、「標準準拠システムと外部システムとの連携に当たっては、標準準拠システムのデータ要件・連携要件に関する標準化基準との整合性を確保しなければならない。」とし、統一的なインターフェース仕様がある場合とない場合で方針が分かれます。

(a) 当該外部システムにおいて、統一的なインターフェース仕様がある場合は、連携するデータ及び連携のためのインターフェースについては、「(連携する)外部システムに係る接続仕様書によること」と規定する。

(b) 当該外部システムにおいて、統一的なインターフェース仕様がない場合は、「連携するデータ項目は、基本データリストに規定するデータ項目の範囲内で対応すること」と規定する。

今回の設問では統一的なインターフェース仕様の存在が明示されているため、上記の(a)が適用されます。よって、Bの「外部システムに係る接続仕様書に従うこと」が正しい答えです。もし統一的なインターフェース仕様が存在しない場合は、(b)が適用されて基本データリストの範囲内での対応が求められます。

個々の選択肢に対する説明です。

A: 不正解です。総論の文書内では、外部システムに統一的なインターフェース仕様がある場合、その仕様に従うことを明確に規定しているため、それに従う必要があるでしょう。

C: 不正解です。外部システムに統一的なインターフェース仕様が存在しない場合は、こちらの選択肢の通り、基本データリストに規定するデータ項目の範囲内で対応する必要があります。

D: 不正解です。明確にBが正解であると言えるため、Dではありません。

気になる点があるとすれば、何が独自施策システムで、何が外部システムからは具体的には明らかにされていないようにみえます。事業者によって判断が分かれてしまうと、厄介なケースもありそうです。

【追記 2024/7/21】

外部システムの定義について見落としがありました。

まず標準化基本方針にて定義があります。

標準化対象事務の単位は、法令の規定の構造や、地方公共団体における業務フロー

やシステムの状況を踏まえて設定する。

(1) 地方公共団体以外の者が整備又は運用する主たる責任を有するシステム(以下

「外部システム」という。)に係る事務については、標準化対象事務から除く。

なので、「地方公共団体以外の者が整備又は運用する主たる責任を有する」かどうかがポイントになりそうです。そしてその具体的な定義についてですが、各論の「機能別連携仕様」の中で外部システムの定義がされています。

例えば、「001_住民基本台帳_機能別連携仕様【第3.1版】_20240430.xlsx」においては以下の5つが外部システムとなるようです。

住基ネット

出入国在留管理庁

コンビニ交付用証明発行サーバ

アドレス・ベース・レジストリ

個人番号カード管理システム

標準準拠システムと外部システムの間の連携については機能別連携仕様がベースになりそうですね。

【参考文書1】

データ要件・連携要件標準仕様書(総論) 第4.0版 2024年4月30日

https://www.digital.go.jp/assets/contents/node/basic_page/field_ref_resources/4748d2a4-45c7-45de-a55f-dfac4cb04a70/3240c68f/20240430_policies_local_governments_specification_068.zip

投稿日時点の最新は第4.0版です。

半年に1回新しくなっていきますので、リンク切れの場合は以下から確認をお願いします。

【参考文書2】

標準化基本方針(令和5年9月)

傾向

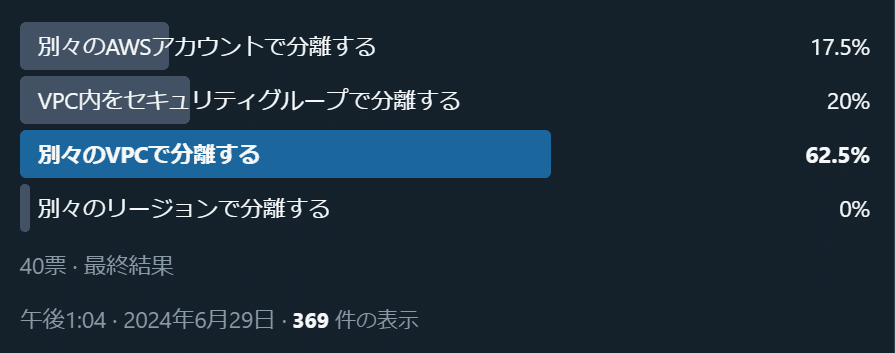

第5問

正解はCで、Cが多数派でした。正答率は62.5%と高めですね。

ただ、推奨構成上の回答はありますが、ガバメントクラウド推奨構成はあくまでもリファレンスにすぎず、必須要件ではありません。アカウントごと分離してもよいですし、さらにネットワークを物理的に分ける選択肢もよいでしょう(コストが問題になりそうですが)。

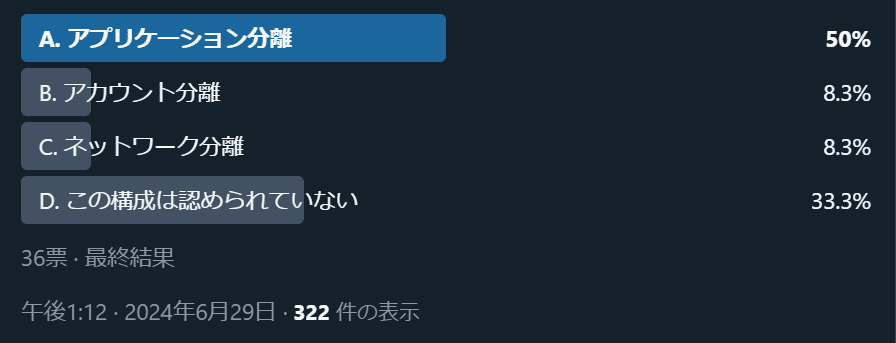

第6問

正解はAで、Aが多数派でした。正答率は50%でした。

Dを選んだ方も多かったですが、もしかすると、スキーマ分離と暗号化の組み合わせを考慮してDを選んだ方がいたかもしれません。アプリ分離方式における暗号鍵野位置づけは検討が進んでおり、考慮から外していただこうという前提でしたが、注記を入れておらず、構成例の記載も少し工夫すべきでした。すみません。

第7問

正解はBで、Bが多数派でした。正答率は60%でした。

原則禁止という方針であり、例外を満たすかどうかを確認しましょう。<s>個人的にはVDIの何がモダン化を阻害するのかはよくわかりません。</s>

第8問

正解はAで、Aが多数派でした。正答率は59.3%でした。穴埋め問題にしてみましたがどうでしょう。

第9問

正解はBでしたが、BとCで割れました。正答率は46.2%で過半数を割りました。外部システムに関する要件を周知できてよかったです。

おわりに

第2弾では、新たに5問を作成してみました。今回は、三層分離、共同利用方式における団体間分離方式、VDIの利用方針、オブジェクトストレージ構築主体、外部システム連携に関する出題をおこないました。いずれも筆者自身がよくきかれるテーマを選んで問題を作成しています。

あくまでも架空の試験問題ですが、今後の自治体システムの標準化・ガバメントクラウド移行に対する理解が深まり、実際の業務で何か役に立つことを願っています。

なお、冒頭・途中にも記載した通り、実際の業務で活用される場合は、必ず最新の公式資料をご確認いただきますようお願いいたします。標準仕様書やガバメントクラウド関連文書群は随時更新されています。また、回答や解説は筆者本人の見解に基づいて記載されており、国の公式の回答ではありません。事業者・担当者によっても解釈が分かれる可能性がありますので、内容の取扱いには注意してください。

何かこちらの設問について気になる点やアイデアがあれば、Querie.meでコメントいただければとおもいます。

この記事が気に入ったらサポートをしてみませんか?