意外だったAzureAD IdentityProtectionに必要なライセンス

今日の学び。

結論から

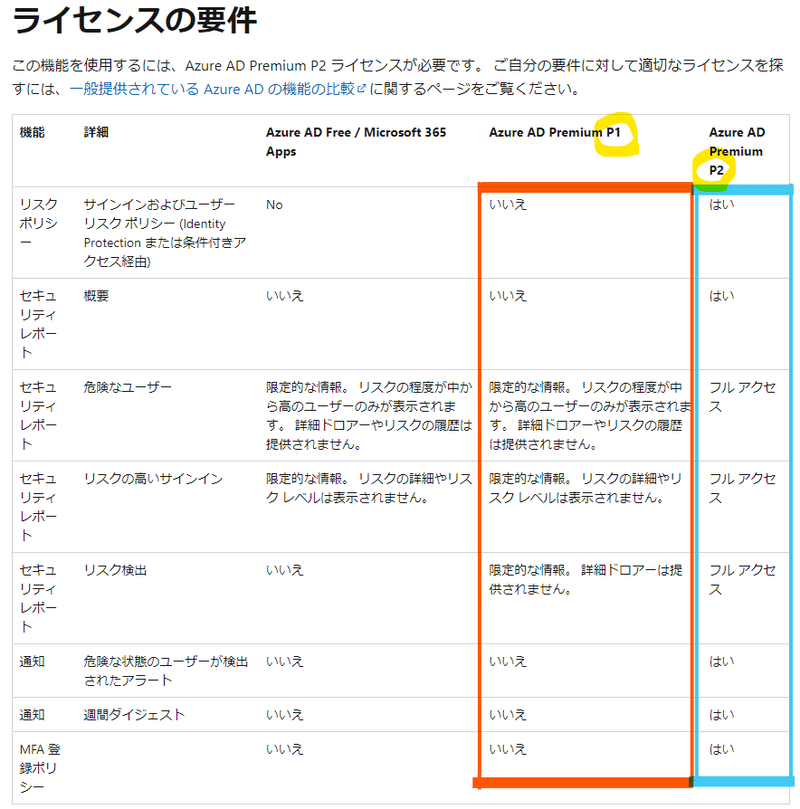

AzureAD IdentityProtectionの機能を使うには、

Protectionされる一般ユーザーにも、

Protectionされた結果を見る管理ユーザーにも、

PremiumP2のライセンスが必要です。

この機能を使用するには、Azure AD Premium P2 ライセンスが必要です。

では、テナント内に、

AzureADFreeのID(とてもたくさん)

AzureADPremiumP1(たくさん)

AzureADPremiumP2(すこしだけ)

のライセンスを保持するユーザーがいた場合どうなるか。

MSのサポートに問い合わせたところ、

仕様上、IdentityProtectionの画面から「概要」や「危険なユーザー」の詳細ドロアーを閲覧することができます。

しかし、ライセンスの観点から

「AzureADPremiumP2を付与されていないユーザー」の情報に対して

「AzureADPremiumP2を付与されていないユーザー」が閲覧することはNGとのこと。

AzureADPremiumP2を保持するテナントだと、「AzureADPremiumP2を付与されていないユーザー」がいようといまいと、

テナントのレベルとしてはPremiumP2になる。

この場合、ユーザーごとにIdentityProtectionの機能制御はされず、全部のユーザーで、PremiumP2で提供される情報が利用可能になる(なってしまう)

経緯

こんなAzureADサポートブログの記事が公開されており、IdentityProtectionで、自社でのリスクチェックができるか?というのが話題になったのがきっかけ。

LogAnalytics使ってなかなか便利にリスク検出ができるかも?と考えながら

調べたところ、どうやらIdentityProtectionをフルフル使うには、自社環境ではかなり少数しかないP2ライセンスが必要との記載を発見。

ただ、実際に操作をしてみるとIdentityProtectionの画面から「概要」や「危険なユーザー」の詳細ドロアーを閲覧することができます。

これ、見ていいの?ダメなの?どっちだろ・・と思って問い合わせた結果が冒頭の内容でした。

意外と知らずに見ている人多いんじゃないだろうか。

うまくいかないものだなぁ。

今後のアクション

本来ライセンスが必要な情報の表示を、無いのにできてしまうというのは仕様としてどうなのだろう?素直にそれを応対してくれたサポートご担当に伝えてみようと思います。

結局テナント単位とユーザー単位のライセンスという考え方が理解しきれていないため、調査をしてみる。

(とりあえず、1本、本日得た知識を書いてみる。50分くらいかかった。も少し、ハードルを下げないと続かない懸念。

それと同時に、自分の中でまとまってなかったのだなと実感。)

この記事が気に入ったらサポートをしてみませんか?