2-3-2 セキュリティ評価

■ISO/IEC 15408

情報セキュリティマネジメントではなくセキュリティ技術を評価する規格にISO/IEC 15408がある。CCとも呼ばれる国際規格で次の概念

1.ST セキュリティターゲット

セキュリティ基本設計書のこと。製品やシステムの開発に際して、STを作成することは最も重要であると規定されている

2.EAL 評価保証レベル

製品の保証要件を示したもので、製品やシステムのセキュリティレベルを客観的に評価するための指標。

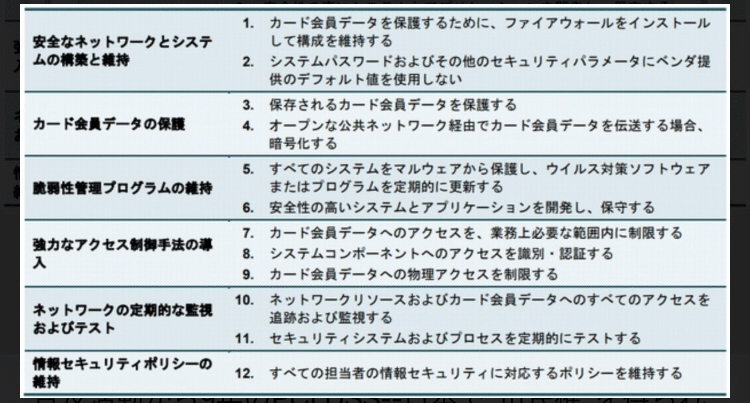

■pci dss

pciデータセキュリティスタンダードは、クレジット会員のデータを安全に取り扱うことを目的に、各クレジット会社が共同で策定したセキュリティ標準。

■SCAP

IPAセキュリティセンターが開発した、セキュリティ対策の自動化と標準化を目指した技術仕様をSCAPという。次の6つからなる。

1.脆弱性を識別するためのCVE

個別製品中の脆弱性を対象として、米国政府の支援を受けた非営利団体のMITREが採番している識別子。

2.セキュリティ設定を識別するためのCCE

システム設定情報に対して共通の識別番号(cce識別番号)を付与し、セキュリティに関するシステム項目を識別する

3.製品を識別するためのCPE

ハードウェア、ソフトウェアなど、情報システムを構成するものを識別するための共通の名称基準。

4.脆弱性の深刻度を評価するためのCVSS

CVSSを用いると、脆弱性の深刻度を同一の基準の下で定量的に比較できるようになる。

CVSSでは、次の三つの観点から評価を行う

・基本評価基準

脆弱性そのものの特性を評価する視点

・現状評価基準

脆弱性の現在の深刻度を評価する視点

・環境評価基準

製品の利用環境も含め、最終的な脆弱性の深刻度を評価する視点

5.チェックリストを記述するためのXCCDF

セキュリティチェックリストやベンチマークなどを記述するための使用言語。

6.脆弱性やセキュリティ設定をチェックするためのOVAL

コンピュータのセキュリティ設定状況を検査するための仕様

■CWE 共通脆弱性タイプ一覧

ソフトウェアにおけるセキュリティ上の弱点の種類を識別するための共通の基準。

脆弱性タイプは以下の4種類に分類される。

・ビュー

・カテゴリ

・脆弱性

・複合要因

■脆弱性検査

システムを評価するために脆弱性を発見する検査のことを脆弱性検査という。脆弱性検査の手法には、次のようなものがある。

1.ペネトレーションテスト

システムに実際に攻撃して侵入を試みることで、脆弱性検査を行う手法。あらかじめの許可やシステムに影響を及ぼさないことが条件。

2.ポートスキャナ

WEBサーバで稼働しているサービスを列挙して、不要なサービスが稼働してないことを確認するツール。

3.ファジング

ソフトウェア製品において、開発者が認知していない脆弱性を検出する検査手法。検査対象のソフトウェア製品に、ファズと呼ばれる問題を引き起こしそうなデータを大量に送り込み、その応答や挙動を監視することで脆弱性を検出する。

■情報セキュリティ対策ベンチマーク

IPAセキュリティセンターがWEB上で提供している、情報セキュリティ対策の状況を診断できる仕組み。

点数だけじゃなく、自社の対策状況を他社と比較できたりが、可能。

この記事が気に入ったらサポートをしてみませんか?