ベンダが出す脆弱性情報の深刻度はどこまで深刻なのか

本当は脆弱性情報をしっかり見るのが大事なんですが、すぐにどれくらいやばいか知りたいですよね

CVE

脆弱性を識別する番号です。アメリカのMITER社が管理をし、国内では各ベンダやIPAとJPCERT/CCが採番できる機関となっています。

CVE-{採番年}-{4桁から6桁の番号}

の形式で記載されています。末尾の番号は原則的に連番で付けられているので数値自体に意味はありません。

ベンダが申請して採番されるものであるため、CVEが採番されていない脆弱性もあり、1くくりにされている脆弱性に複数のCVEが採番されている場合もあります。

CVSS

脆弱性の深刻度を数値にて評価する指標です。

広く使われているもので、v2とv3がありますが、どちらも0.0から10.0までで評価をします。評価方法に関してはIPAにより詳しく解説されています。

NISTのサイトによると、スコア(CVSS v3 のBase Score Range)と深刻度をざっくり以下のように分類しています。

None 0.0

Low 0.1-3.9

Medium 4.0-6.9

High 7.0-8.9

Critical 9.0-10.0

話はこれで終わるのですが、ベンダによって若干深刻度が違ってたり基準が独自だったりするのでそのあたりを調べてみました。

Microsoft

Microsoftは発見された脆弱性とそれに紐付くセキュリティ更新プログラムと分けて情報を公開しています。また、定例のものに関してはリリースノートとしまとめられています。私たちはWindows Update等を介してこれらの情報を区別せずとも適用されています。

脆弱性については CVSS v3 をもとに掲載されたものが掲載されています。加えて、悪用指標として実証コードが一般に公開されているか、既に悪用が確認されているかをもとにした「悪用可能性評価」も記載されています。

セキュリティ更新プログラムでは深刻度を次のように分類しています。

Critical

Important

Moderate

Low

None

Bind

BindはセキュリティアドバイザリーのSeverityとして深刻度を以下のように分類しています。

Critical

High

Medium

Low

CVE-2017-3141ではCriticalと分類されていましたが、CVSSは7.2だったりします。

Struts2

Struts2ではセキュリティアドバイザリーのMaximum security ratingとして以下のように分類されています。

Low

Medium

Moderate

High

Important

Critical

Highly Critical

Criticalの上と思われるHighly Criticalがあります。HighとImportantはどっちが深刻かわかりません。ModerateとMediumも両方あります。

OpenSSL

OpenSSLはセキュリティアドバイザリーのSeverityとして以下のように分類されています。

Low

Moderate

High

Critical

但し明確に分類されたのは2014年10月からのようで、Heartbleedが公開された当時では深刻度は分類されていませんでした。

Apache Tomcat

修正しました 2020/12/10

Tomcatは脆弱性をまとめたページが用意されていますが、こちらでは深刻度の記載がありません。但し、公開メーリングリストにてアナウンスされる際に深刻度が記載されていることがあります。それぞれの深刻度については以下の通り分類されています。

Critical

Important

Moderate

Low

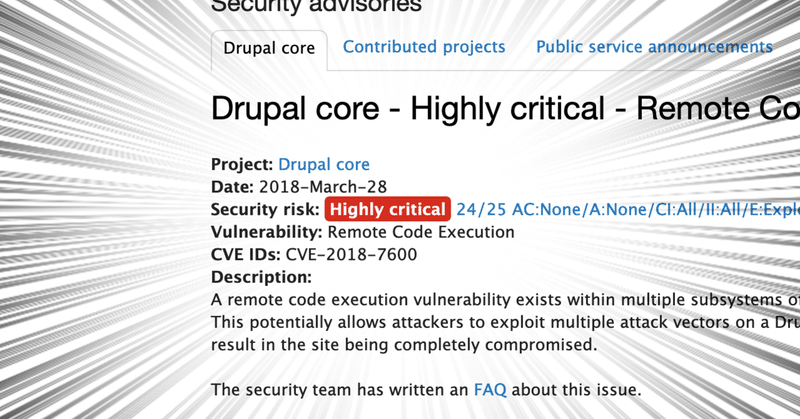

Drupal

Drupalはなんと深刻度の基準を明確にしています。こちらのサイトによればCVSSを基に以下のように分類されています。

scores between 0 and 4 are considered Not Critical

5 to 9 is considered Less Critical

10 to 14 is considered Moderately Critical

15 to 19 is considered Critical

20 to 25 is considered Highly Critical

HighやLowという基準ではなくどれくらいCriticalかと分けているのも特徴的です。

WordPress

WordPressはBlog内のSecurityタグにて脆弱性の修正がアナウンスされていますが、深刻度などは記載されていません。

また WordPress は3.7以降はセキュリティアップデートを自動で行われる設定がデフォルトになっているのが特徴的です。

Oracle

Oracle製品はセキュリティのページによりCritical Patch UpdatesとSecurity Alertsにて分類されています。

またそれぞれのアドバイザリーページにいくとCVSSスコアが確認できます。

OracleによるCritical Patch Updatesは3ヶ月に1回、Microsoftの定例アップデートとほぼ同日に行われることも特徴的です。

Google Chrome

Google Chrome(Webブラウザ)は自動的にアップデートされるためあまり意識していませんが、リリースノートがあります。Cromiumの修正の場合、以下のように分類されています。

Critical

High

Middle

Low

深刻度の分類のほかに発見者への報酬額も記載されているのが特徴的です。Criticalのもには1つの脆弱性だけで数万ドル支払われているのもわかります。

最後に

いかがでしたか?

他にも面白いのあれば教えてください!

また最近ではYouTubeでもセキュリティ情報の発信を行っているので是非チャンネル登録と高評価をお願いします!

この記事が気に入ったらサポートをしてみませんか?