【VPNとは?】IPSec/L2TPでWi-Fiから自宅へリモートワーク環境構築/高校情報1

■■はじめに■■

高校情報1・基本情報技術者試験もVPN関連は範囲で、リモートワークを行う上で必要不可欠な知識になります。

今回はVPNとは?から実際に環境構築してリモートワークを実践しましたので解説します。

■■解説動画■■

■資料ダウンロード■

情報教育の底上げが目的なので、資料を修正して、

学校・塾(営利目的含む)の授業等で利用して頂いて問題ありません。

私への連絡不要ですが、利用する際には、

YouTubeチャンネル・情報Ⅰ動画教科書・IT用語動画辞典を

紹介してもらえると嬉しいです。

https://toppakou.com/info1/download/99_資料/17_VPN.pptx

■■文字おこし■■

カフェなどのフリーWifiから自宅にあるデスクトップパソコンやネットワーク機器にリモートアクセス出来たら便利ですよね。

その問題を解決する技術がVPNです。

最近は家庭用ルータでもVPN機能を備えているものが多くなってきています。

少なくともNTTのフレッツ光のルータには5年以上前からその機能が付いています。

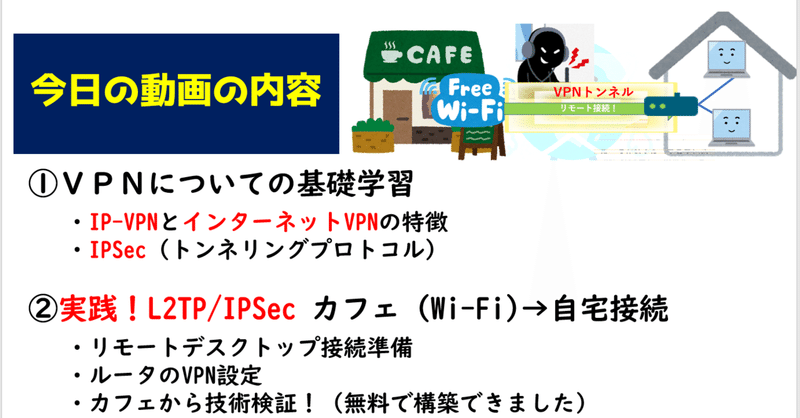

前半は試験で良く問われるVPNの基礎知識

IP-VPNとインターネットVPNの特徴

トンネリングプロトコルのIPSecについての概要について説明します。

後半は、たった10分の事前作業で、インターネットVPNのL2TP/IPSecのトンネリングプロトコルを使って、

フリーWifiスポットから自宅にあるパソコンにリモート接続した手順について説明していきます

===========

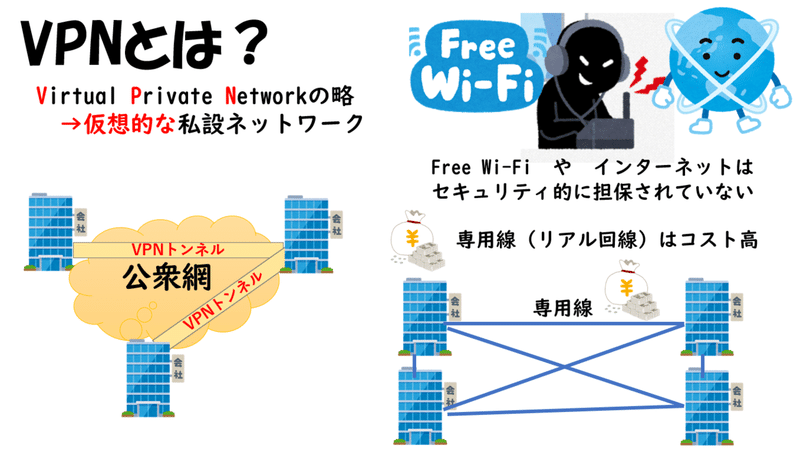

VPNはバーチャルプライベートネットワークの略で、直訳すると仮想的な私設網のことです。

例えば、FREEwifiスポットやインターネットの世界はだれでもアクセスできて、盗聴されたりセキュリティ的に担保されていません。

また、インターネットを使わずに、東京の本社ビルと大阪の支店ビルの間を自前のリアルな施設網つまり専用線を使う場合は、膨大なコストがかかります。。

例えば大阪と東京だけなら1本だけですが全部で4拠点あるとしたら6本も専用線を引かなければなりません。

VPNという技術を使えば、インターネットの様なみんなが使う公衆網の中に、VPNトンネルという自分自身だけが使える私設網を仮想的に構築して安全な通信を実現できます。

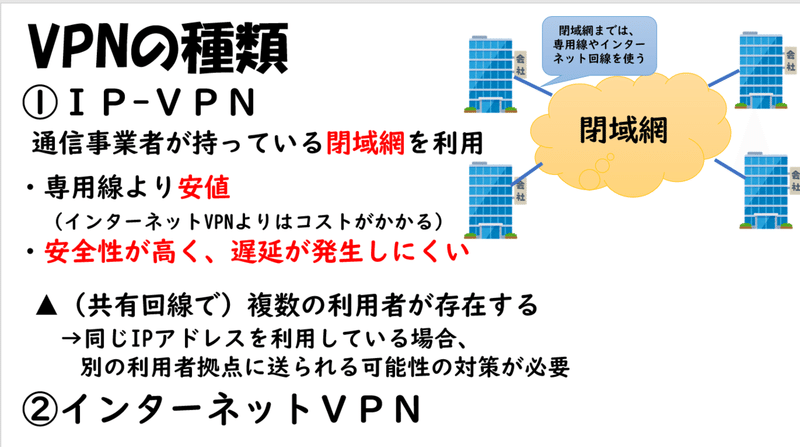

VPNには大きくIP-VPNとインターネットVPNの二種類があります。

IP―VPNはNTTなどの通信事業者の持っている専用のネットワークを利用します。この専用ネットワークを閉域網といいます。専用線よりコストは安いですが、後から説明するインターネットVPNと比較して、導入コストは高いです。

閉域網は、インターネットと直接つながっていないので、安全性が高く遅延が発生しにくいというメリットがあります。

通信事業者が提供する閉域網までは専用線やインターネットのアクセス回線を使います。

しかし、その閉域網は複数の利用者が使用しているので、同じIPアドレスを使っているなどした場合、ある利用者のデータが、別の利用者の拠点に送られる可能性があります。

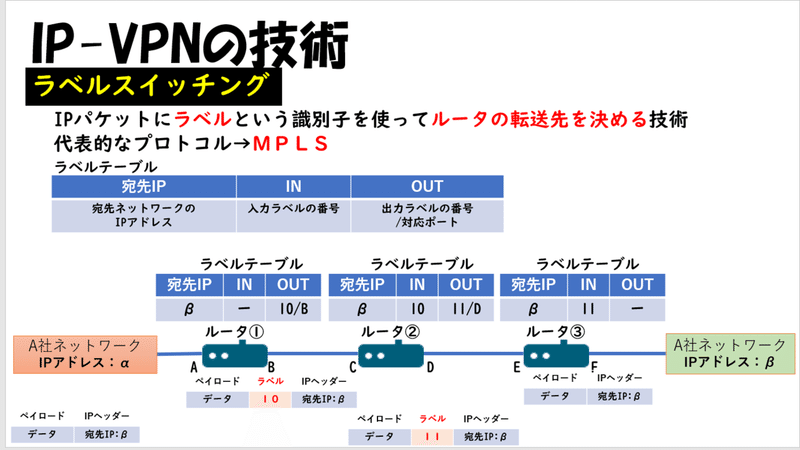

それを防ぐ技術がラベルスイッチングという技術になります。

ラベルスイッチングはIPパケットにラベルという識別子を使ってルーターの転送先を決める技術になります。

代表的なプロトコルにMPLSがあります。

ネットワークαからβにデータ送信するパターンの例でみていきましょう。

MPLSを利用する通信回線のことをMPLS網と言います。

ルーターにはラベルテーブルという宛先ネットワークのIPアドレス、ラベルの番号と対応するインタフェースポートを保持しています。

ルーター①には、宛先ネットワークのIPアドレスβに対応する、OUTポートとしてB、ラベルの10を定義します。

ルーター②は、宛先ネットワークのIPアドレスβに対応する、IN情報にラベルの10、OUT情報に、ポートのDとラベルの11を対応付けます。

ルーター③は、宛先ネットワークのIPアドレスβに対応する、IN情報にラベルの11を定義します。このルータが出口なので、OUTのラベルは定義しません。

ではA社のネットワーク IPアドレスαからβにデータを送るときの流れを確認していきましょう。

ペイロード部に送信データ、IPヘッダには宛先IPアドレスのβが設定されています。

ルータ①に到着したら宛先のネットワークのIPアドレスβに対応するラベルテーブルから、ラベルの10が付加され、Bのポートから送出されます。

ルータ②はラベル10に対応するDのインタフェースポートからパケットを送出します。この時、ラベルが11に付け替えられます。

この時のポイントはルータ②はIPアドレスは参照せずにラベルしか見ていません。

ルータ③は、MPLS網はここで末端になるので、ラベルをとってネットワークのβにパケットを届けます。

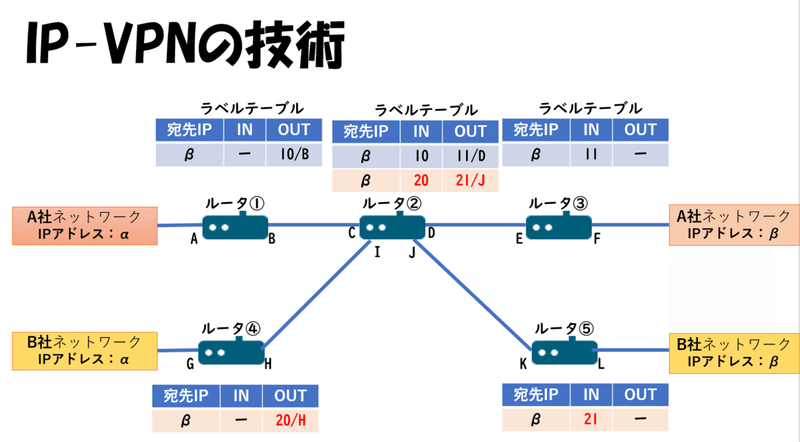

ここまでだと何のメリットがあるか分からないと思うので、別の会社のネットワークも追加します。

先ほど説明したものはA社用の設定だとします。

B社のネットワークをつなげるルータ④と⑤を追加します。

ルータ②は共通です。A社B社共に送信先のIPアドレスがβと同じパターンですが、プライベートなIPアドレスなので、A社はA社のネットワークのIPアドレスβへ

B社はB社のネットワークのIPアドレスβへ送出しないといけません。

IPアドレスのみの転送だと、本来届けるべきところは違う会社のネットワークに届く可能性があります。

先ほどと同じようにB社用のラベル設定をルータに設定していきます。

ルーター④には、宛先ネットワークのIPアドレスβに対応する、OUTポートとしてH、ラベルの20を定義します。

ルーター②は、宛先ネットワークのIPアドレスβに対応する、IN情報にラベルの20、OUT情報に、ポートのJとラベルの21を対応付けます。

ルーター⑤は、宛先ネットワークのIPアドレスβに対応する、IN情報にラベルの21を定義します。このルータが出口なので、OUTのラベルは定義しません。

これでA社B社両方のデータを受け取るルータ②はラベルのみを参照して正しい送信先にパケットを送ることができます。

――

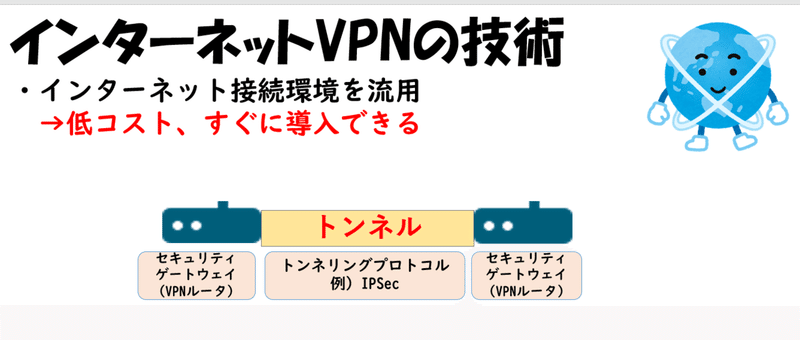

次にインターネットVPNの説明をしていきます。

インターネットVPNは、その名の通り、皆が普段利用しているインターネット接続環境を流用するから、インターネット接続環境があれば直ぐに導入できるということと、低コストで実現できるというメリットがあります。

インターネットという公衆網で仮想的な別回線を作って通信します。

この仮想的な別回線のことをトンネルと言います。このトンネリングを実現するためには、その手順を定めたトンネリングプロトコルとセキュリティゲートウェイが必要になります。セキュリティゲートウェイはVPNゲートウェイとかVPNルータなどと言ったります。

今発売されているルータにもこのセキュリティゲートウェイ機能を備えているものがが多くなってきています。

このトンネリングプロトコルの代表的なものにIPSecがあります。

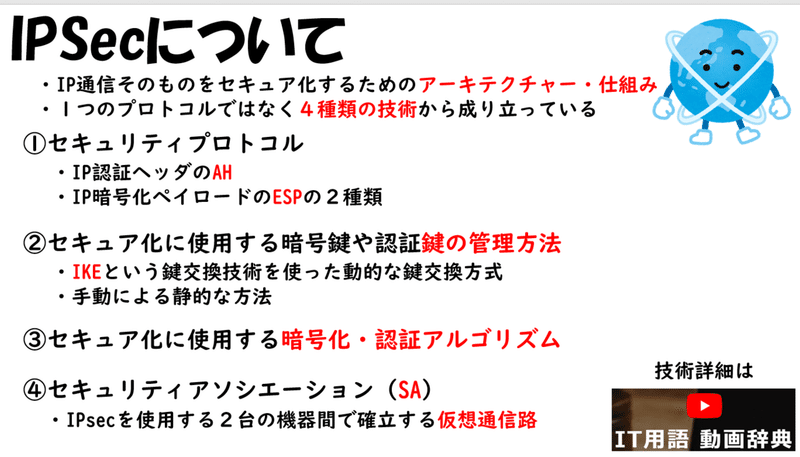

IPSecは Security Architecture for the Internet Protocolの略で

正確に言えばIPSec自体は1つのプロトコルではなく、IP通信そのものをセキュア化するためのアーキテクチャー つまり仕組みのことで4種類の技術から成り立っています。

1つ目は

IPで送受信されるデータをセキュア化する「セキュリティプロトコル」になります。

このセキュリティプロトコルは、IP認証ヘッダのAHとIP暗号化ペイロードのESPの2種類があります。

2つめは、セキュア化に使用する暗号鍵や認証鍵の管理方法になります。

IKEという鍵交換技術を使った動的な鍵交換方式と、手動による静的な方法があります。

3つめはセキュア化に使用する暗号化・認証アルゴリズムになります。

4つめは、IPsecを使用する2台の機器間で確立する仮想通信路のSecurity AssociationのSAになります。

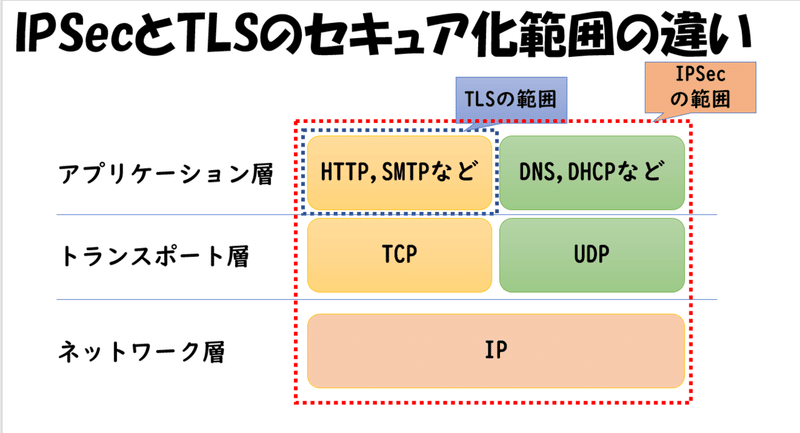

通信の暗号化いえば、以前説明したTLSがあります。

TLSは、HTTPやSMTPなどTCPを使うアプリケーション層のプロトコルしか暗号化できません。

コネクションレスのUDPを使う、DNS、DHCPなどでは使えません。

しかし、IPSecはIPを使う全てのプロトコルが対象になります。

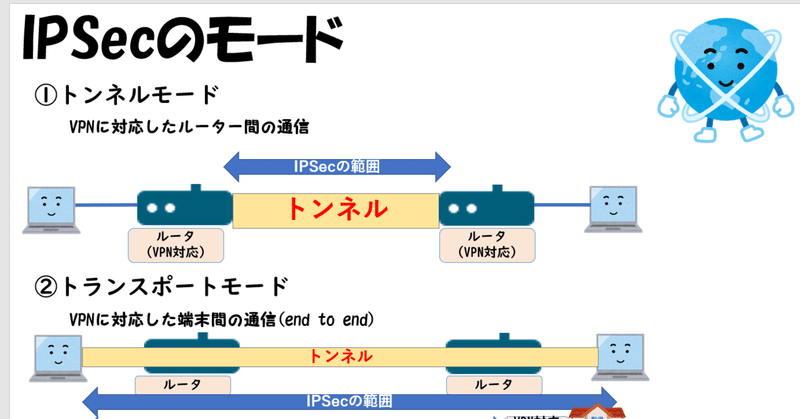

IPSecはトンネルモードとトランスポートモードの2つのモードがあります。

トンネルモードはVPNに対応したルーター間の通信、トランスポートモードはend t o endで端末間の通信になります。

ルータにVPNサーバの機能があるものは、

クライアントPCから接続先のルータまでをIPSecの範囲とする場合もあります。

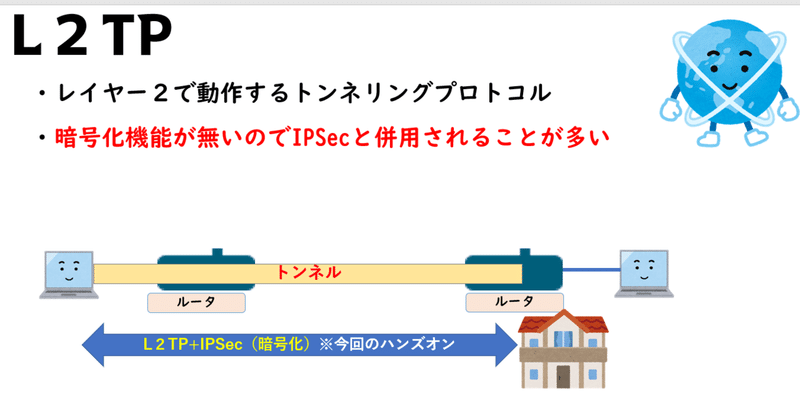

レイヤー2で動作するトンネリングプロトコルにL2TPがあります。

ただ、暗号化機能が無いので、IPSecと併用されることが多いです。

この後のハンズオンはL2TP/IPSecのプロトコルでカフェのWifiから自宅ルータにVPN接続したあと、そのネットワーク内にあるパソコンにリモートデスクトップ接続します。

※ハンズオンの画像は動画でご確認ください。

最近はルーター自体にVPNサーバ機能が搭載されているものが多くなってきています。

NTTのフレッツ光のルータは5年以上前から提供されている機種から全部搭載されているようです。

実は私は、それより前の2011年の機種だったので対応していませんでした、VPNパススルーという市販のルータにVPN機能があればそこにVPN通信を流す仕組みは提供されているっぽいのですが、NTTにVPNサーバ機能使いたいと言えば交換してくれるというネット情報があったので116に電話してみました。

結果、交換してくれました。ネットの情報では故障以外の交換理由は有償なはず、とかVPN使いたいを理由にしたら無償になりましたなど色々ありましたが、無料で交換してくれまた。NTTに感謝です。

というとNTTの回し者の様に聞こえますが、

10年以上色んなNTTグループの方と一緒にお仕事させて頂いたので、ものすごくお世話になっています。ありがとうございます。

===========

★リモートデスクトップ接続元

まずは、事前準備から始めて行きます。

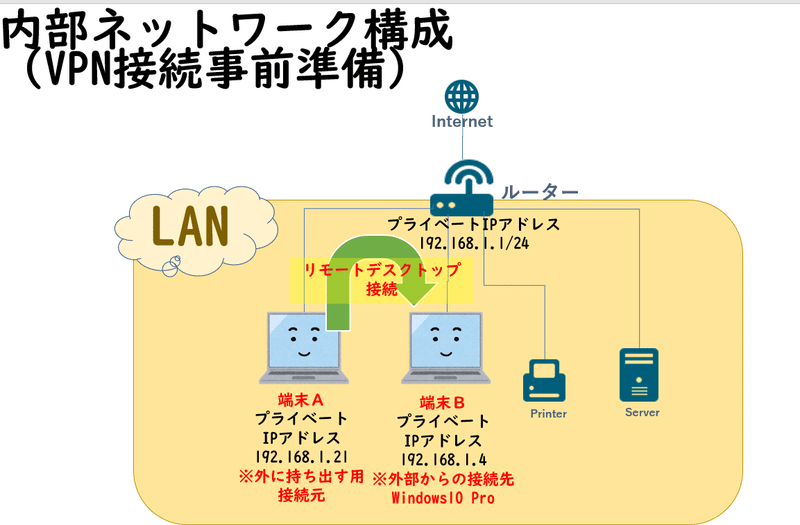

同一ネットワークに外に持ち出す予定の端末Aと外部からリモートデスクトップ接続したい端末Bがあります。

端末Bのリモートデスクトップを許容する設定をしていきます。

このリモートデスクトップの接続先の端末の設定はWindows10の場合はWindows10Proでなければなりません。Windows10Homeの場合は、リモートデスクトップの接続先になる機能は提供されていないようです。持ち出す側の接続元ならHomeでも可能です。

スタートから設定でコントロールパネルの中にあるシステムを選択します。

システムメニュのリモートデスクトップを選択します。

リモートデスクトップを有効をオンにします。

リモートデスクトップ接続する前に電源オンにしていてもスリープモードだと接続できないので、電源設定を変えていきます。

電源とスリープから、次の時間が経過後、PCをスリープ状態にする。電源接続時の項目を「なし」に変更ます。

このパソコンのプライベートIPアドレスで接続するので、コマンドプロンプトからipconfigでIPアドレスを確認します。

DHCPの場合は、再起動するとIPアドレスが変わる場合がありますが、できるだけ少ない手順で行う為、今回はDHCP設定のままとします。

家庭内の場合、機器が少ないので、もし、つながらなければ、下1桁を少しずつずらして試す方法もあります。

★リモートデスクトップ先

それでは、端末Aから端末Bにリモートデスクトップ接続できるかを確認していきます。

ここに入力して検索で、mstscと入力してください。

リモートデスクトップのアプリが表示されるので起動します。

コンピューター欄に、先ほど控えた端末BのIPアドレスを入力し接続ボタンをクリックします。

端末BのログインユーザーIDとパスワードを入力します。

無事にローカルネットワーク内で端末Bにリモートデスクトップ接続ができました。

★ルータの設定

ルータのVPNサーバの設定をしていきます。

フレッツ光のRX-600KIルータの例ですがRS-400番台以降の画面は似た画面だと思います。

詳細設定メニューからVPNサーバ設定のリンクをクリックします。

接続情報を追加するため、VPNアカウント機能エリアの一番上の編集ボタンをクリックします。

任意のユーザ名とパスワードをいれます。ここではtoppakouとしています。

設定をクリックします。

VPNサーバ機能エリアの「VPNサーバ機能の起動」にチェックを入れて、設定をクリックします。

今回は、IPSecのプリシェアードキー PSKの事前共有鍵を使います。

事前共有鍵欄の表示ボタンをクリックして、表示されたキー情報をメモしておきます。

こちらは機密情報なので漏らさないように注意指定下さい。

これで、ルータのVPNサーバ設定は出来たのですが、

外部から接続するときはグローバルIPアドレスを使います。

ネックになるのが、グローバルIPアドレスが変更された時に、住所がわからずつなげられないということです。

家に戻ってグローバルIPアドレスを確認するのはリモートワークの意味がないですよね。

NTTフレッツ光ルータは、グローバルIPアドレスが変更されたタイミングでメールで変更後のIPアドレスを通知してくれる機能があります。

VPNサーバ設定画面の下の方に、IPアドレス通知設定ボタンがあるのでクリックします。

★ネットワークの設定

設定後の画面ですが、ご自身が普段使っているメールサーバのSMTPを設定します。

今回はサブミッションポートのSMTP-AUTHでの認証にしています。

GmailのSMTPも使えるとネットのブログで見たのですが、最近は587番のサブミッションではなく465番に変更されて認証方式が違う為ためか、私の場合はGmailのSMTP接続は失敗しました。GmailやYahooのSMTPで上手く言った方、補足情報頂けると嬉しいです。

宛先のメールアドレスは、スマホで受け取れるGmailのアドレスを設定しました。

受信端末のMACアドレス入力欄があるのですが、オールゼロで大丈夫でした。

設定ボタンを押した後、完了しましたのダイアログが出るまで5秒くらいタイムラグがあるので、その間に画面を閉じてしまうと、反映がされませんので気をつけてください。

動作確認は、ルータを再起動すればIPアドレスが変わるので、それでメールが届くかで確認できます。。

このような、変更後のグローバルIPアドレスも記載されたメールが届くので非常に便利です。

★

次にWindowsにデフォルトで入っている、VPNクライアントの設定をしていきます。

グローバルIPアドレスの情報が必要になるので、IPアドレス確認くんで、グローバルIPアドレスを控えておいてください。

左下のウィンドウズマークで右クリックしてネットワーク接続を選びます。

表示されたメニューのVPNの項目を選択します。

VPN接続を追加するを選びます。

新規登録画面が開くので

VPNプロバイダはWindows(ビルトイン)を選びます。

サーバー名またはアドレスは先ほど確認したグローバルIPアドレスを入力します。

VPNの種類は

事前共有キーを使ったL2TP/IPSecを選択します。

そうすると、事前共有キー入力欄が表示されるので、先ほどのルータ設定時に控えた事前共有鍵を入力します。

サインイン情報の種類は、ユーザ名とパスワードを選びます

ユーザー名とパスワードは先ほど、ルータのVPN設定をしたときに決めたユーザー名とパスワードを入れます。

設定を押すと、VPN接続情報が追加されます。

接続情報はできたのですが、もう一つこの接続に対して変更が必要なります。

ネットワークとインターネットの状態の画面から

アダプターのオプションを変更するを選びます。

今設定したVPNの接続情報が表示されるので

そのうえで右クリックしてプロパティを選びます。

セキュリティタブをクリックして、認証欄の次のプロトコルを許可するを選び

チャレンジハンドシェイク認証プロトコル(CHAP)にチェックを入れます。

これで設定は出来たのでOKを押します。

これで事前準備は出来たので、実際にカフェのWiFiからL2TP/IPSecでVPN

リモート接続できるか、検証するため家の近くのカフェにやってきました。

460本動画をあげている中で初の外部配信です。

---------------------

カフェのフリーWifiに接続します。

今の状態でリモートデスクトップ接続が接続できるか確認します。

→できない、カフェ内部の環境なのでもちろんつながりません。

では先ほど設定したVPNに接続します。

接続できたのでリモートデスクトップ接続します。

自宅ネットワークのプライベートIPアドレスが使えます。

撮影タイミングの都合で、自宅PCのプライベートIPアドレスは192.168.1.5に変わっています。

接続します。先ほど自宅内でやったのと同じようにカフェのWifiから自宅のパソコンにリモートデスクトップ接続できました。

ただ、公衆無線LANはみんなが共用で速度を分け合っているで、リモートデスクトップ接続はある程度の速度が無いと快適ではありません。

これを応用することで、自宅内で作業するのと同じようにいろんなものが遠隔で作操作できます。

VPNは高度試験だけでなく基本情報技術者や高校情報1の範囲です。

今日話したインターネットのVPNとIP-VPNの違い、IPSecの概要は押さえておきましょう。

リモートワークの普及で、VPNはさらに注目されています。

このように実践ハンズオンを行うと、同時に色んな知識が身につきます。

参考にして頂けると嬉しいです。

今日は以上になります。ご視聴ありがとうございました。

この記事が気に入ったらサポートをしてみませんか?