SalesforceAdminのためのセキュリティ入門 〜その1機能を勉強する前に

お疲れ様です!sharewareです。

Salesforceは機能やTipsについての情報がたくさんある優しい世界なので、

わたしは今日もあまり人が書かない部分について書いていきます。

Salesforceを導入することが決まって明日から管理者(Admin)をやることになってしまった。

急転直下、そうなる方も多いようです。

まずは、どういう作りになってるのか、日々のユーザやログインの問題、カスタマイズを覚えての改善対応・・・

と、目に見える部分の対応で精一杯になりがち。

でも、本当はみんな分かっているんです。

情報を扱うシステム、会社のシステムだから、セキュリティは大事。

うちは大丈夫だろうか?今までなんともないし、、、

ゼロリスク思考で利便性を損いたい訳ではないけど、許容してるリスクぐらいはせめて言える様に知っておきたい。

答えも絶対もないですが、普段目に見えづらい非機能要件のセキュリティについて、まずは原理原則から考えてみましょう!

信頼と安全性で選ばれるSalesforce

実績があり、まずは安心

グローバルな大規模SaaS、または、Salesforceは情報セキュリティ強化の目的で選ばれることが多いです。

ユーザ企業が自社でセキュリティ投資するのは限界がありますが、大きな一つの仕組みを全世界のユーザに提供するSalesforceなら、しっかり投資できます。

大きなマンションなら共用部分が豪華にできるのと似てますね。

ここは合理的な理由も、官公庁や金融機関や長年の実績もあり、自信持って大丈夫です。

物理的にSalesforceサービスが動いているデータセンター、サーバー、ネットワークの災害や事故による破損、侵入、不正アクセス、そういったものへの対策は、一企業が自社向けのシステムに要求するセキュリティレベルを下回ることはないでしょう。

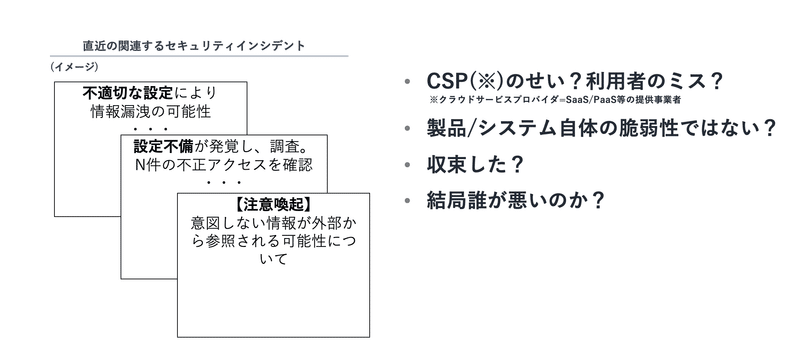

本当に安全でしょうか?

結論、Salesforceのセキュリティはサービスとして非常によくできたものなのですが、ユーザ企業ごとの選択によって緩くしたり厳しくしたりできる部分があって

何も気にしなくても

「自社にとって」「セキュリティがしっかり担保されている」訳ではないんですよね。

“ That’s probably why as many as 73% of organizations report being unsure about where their cloud service providers’ (CSP) responsibility for securing cloud workloads stops and where theirs begins. ”

https://www.paloaltonetworks.com/blog/prisma-cloud/pitfalls-shared-responsibility-cloud-security/

実際、どこからどこまでがサービス提供者の責任なのかよくわかっていない人が大半(この記事では73%)で、難しいテーマなのでそれってとても自然なことだと思います。

セキュリティというとMFA(義務化のはじまった、2要素認証による、ログインセキュリティ強化)やプロファイル/権限セットといったSalesforce用語が先に出てきてしまいそうですが、

どこからどこまでがSalesforceの責任で、

自分達は何を気を付けるべきかまず考える必要がありそうです。

わたしたちはSalesforceと責任を共有している

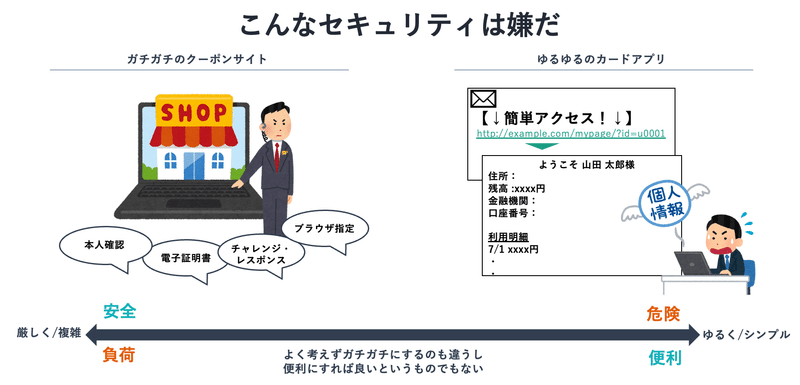

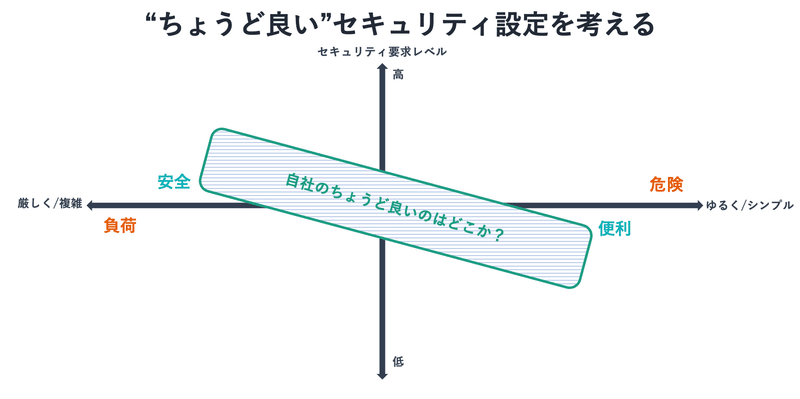

ちょうど良いセキュリティはそれぞれ違う

Salesforceを何も考えずに使っていても、「自社にとって」、「セキュリティ担保ができている状態」にはならない、と書きました。

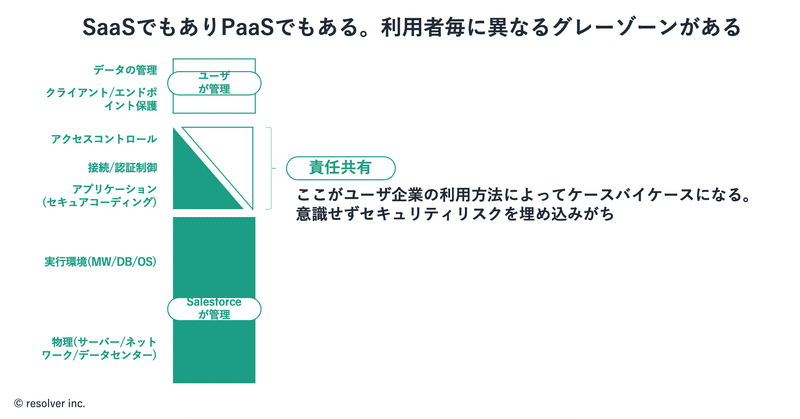

SFAやコンタクトセンター向けのSaaSとして使うこともあれば、PaaSとしていろんな用途でシステムを構築できるので、セキュリティに求めるレベルも違うんですよね。

とはいえ、顧客情報が含まれることはほぼ間違いないので、漏れちゃって大丈夫、という使い方はほぼないでしょう。

そして攻めの仕組みである以上、生産性や効率より安全性が大事、というバランスにもなりにくいですよね。

基本的に、このあたりのトレードオフをするのは、自分達だ、ということになります。

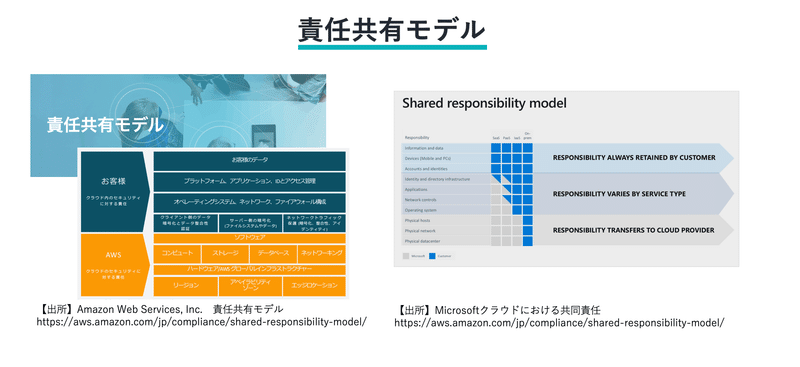

責任共有モデルと、落とし穴

意外と知られていないのですが、Salesforceに限らず、クラウドサービスを利用する際にユーザ企業が意識すべき原則、考え方として

"責任共有モデル"というのがあります。

これは、発注側であれば絶対に知っておきたい概念です。

ここからここが、サービスプロバイダが、ここは互い共有、ここは自分達でお願い、といった原則が示されてます。

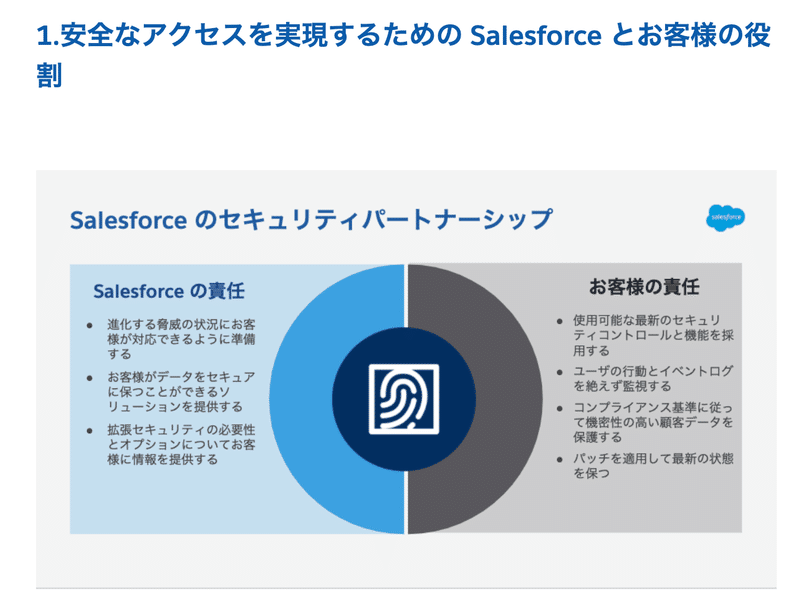

Salesforceさんだと、サクセスナビのこの辺りの記事に考え方が書いてあります。セキュリティパートナーシップ、と呼んでいるみたいですね。

Salesforceは買収製品も多く、少し記載が抽象的なので、代表的なSalesforceコア製品(SalesCloudやServiceCloud、Platform、ExperienceCloudなど)において図にすると、こんな感じです。(弊社自作につき非公式です)

自社のデータとか、Salesforceを使うために社員に配るPCやスマホとか、その辺は気をつけて扱おう、という意識は割と誤解なく持てることが多いのですが

グレーゾーンの部分は、割と自分達にもコントロールする余地がある認識を持ちづらく、よく落とし穴になります。

落とし穴って例えばどんなこと?というのがイメージしづらいかもしれません。よくある2つの落とし穴をご紹介します。

既にあるかも?見逃しがちな2つの落とし穴

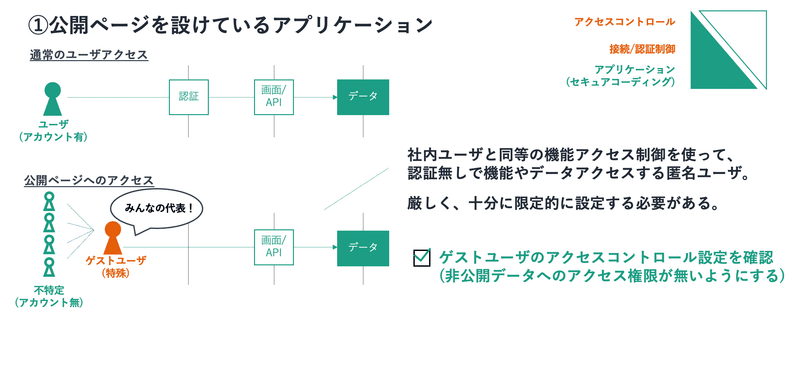

1.公開ページを設けているアプリケーション

既存のお客様向けのFAQみたいなページとか、ちょっとしたフォームとか、ログインしていない人/社外の人に一部のページを公開するような使い方ってあると思います。

通常は、認証(ログイン)しないとSalesforceの中に入れないので、入った後のユーザのアクセス権限だけ気をつけておけば良さそうです。

なのですが、

Salesforceにおいて、公開ページがある場合の仕組みが少し特殊です。

"ゲストユーザ"、というログイン不要の特殊ユーザとして機能やデータにアクセスする、という仕掛けになってます。

そのため、公開ページそのものには危ない情報や機能がなくても、

ゲストユーザに権限をつけすぎてしまうと、公開したくない機能やデータへ、知識と悪意のある人のアクセスが可能になってしまいます。

これは一時期問題になって、現在は、間違いが起きないようにSalesforce側でも初期設定や機能を絞っており、危険性は下がりました。

が、初期構築は外部のパートナベンダーさんに開発をお願いする、というような場合は、考慮が漏れない様に、念のため注意しておく必要があります。

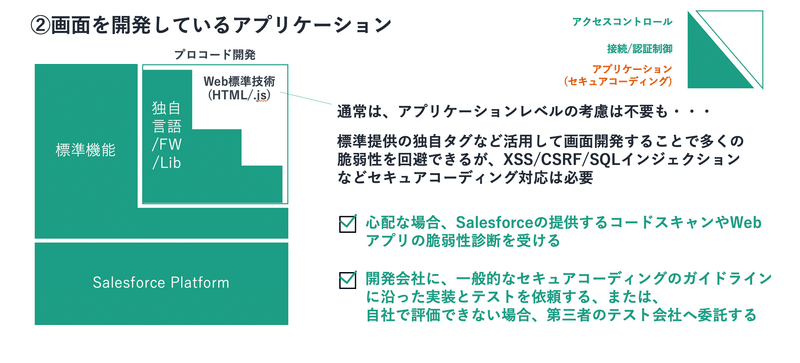

2.画面を開発しているアプリケーション

Salesforceは、コードを書かなくても、画面をつくったり、項目を並べたり、レイアウトを整えたりすることができます。

が、ユーザ企業さんごとの要望や業務に合わせて、より使いやすくするためにプログラミングを行なって画面を開発することがあります。

Salesforce社が独自提供するプログラミング言語で開発すれば、概ね問題ないのですが、一般のWeb開発で考慮するような"セキュアコーディング"(セキュリティホールを作らないようにプログラミングする)も必要になります。

実態として大体のケースでは、

あまり過度に心配するようなことでないのですが

そもそも発注側が評価できないものを、外部に作ってもらったり運用するのはリスクですよね。

適宜、セキュリティ的にどうしても譲歩できない部分では、極力独自の開発が発生しないようにしたり、適宜外部の評価を入れて担保するようにしましょう。

詳細語ると本1冊分になってしまうので、今回は見落としがちな落とし穴があって、Salesforceにすべて守られてる訳ではないことが分かっていただけたらと思います。

まとめ

設定を考える前に、全体感や原則的なところをおさえてもらえれば、今後気をつけたり、勉強したり、調べる情報も的が絞りやすくなると思い書かせてもらいました。

次回以降で、設定関連の全体感や、個々の理解を助けるための情報も書いていきたいと思います。

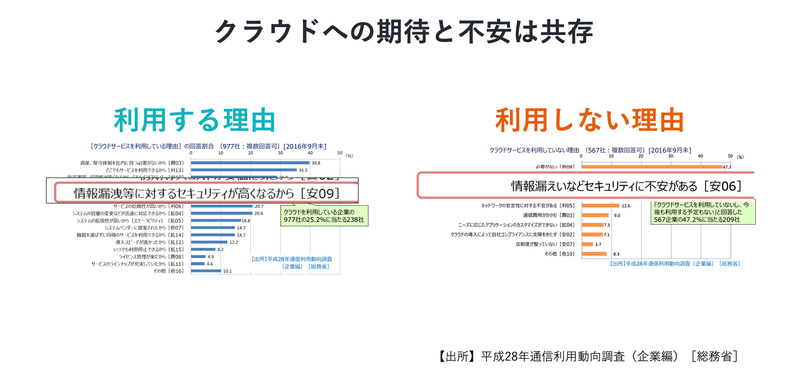

最後に、こんな面白いデータがあります。

・セキュリティを期待してSaaSを使う

・セキュリティが心配だからSaaSを使わない

という真反対の意見をお持ちの方がいるんですよね。

これだけでも"セキュリティ"が捉えどころの難しいテーマだと分かります。

みなさんの会社で導入を決めた方は、どっち派または何も考えてない、どれでしたか?

偏ってるとしたらきっと理解が甘いのだと思います。

Salesforce活用の成功を祈っています。

■(宣伝)Salesforce AdminのためのDIYツールキット"shrareware" 事前登録募集中です!

引き続き、2023年に向けた、sharewareプロダクトの準備を頑張っています。

気になるだけ、の方も含めて事前登録を募集中です。

よろしければ、1ページだけの簡単なフォームからご登録ください。

優先的にご連絡を差し上げたり、ご意見を伺ったり、準備できたリソースを先出しでご案内したり、特典ごご用意したり・・・

色々と走りながら考えています!

本日も、最後までお読みいただきありがとうございます!

もし良ければ"スキ"ボタン、noteフォロー、Twitterフォロー(↓)などよろしくお願いします。励みになります。

公式Twitter

事前登録(サービスサイト)

もし、sharewareの購入者ではないけれど、応援したい、と思った頂けたらサポートをお願いします! 全額、活動資金に充てさせていただきます。 後ほど運営チームより御礼のご連絡を致します。