CTILファイル 番外編 第一弾 導入

We The Mediaの2023年12月9日をまとめていたら餡子熊おうさんが翻訳してくださっていたCTILファイルの第4段階の導入と思われる投稿がありましたので、取り急ぎ記事にしました。

先週、ある専門家が議会に対し、われわれは検閲に関する “陰謀論”を広めていると語ったが、そんなことはない。そして今回、また別の内部告発者が、大量検閲計画への米国防総省の直接的な関与を示す新たなファイルを持って名乗り出た。それは爆発的なものだ。

米国防総省は国内検閲計画に関与していた CTILの内部告発ファイルが示す新たな事実

Slackのメッセージは、意図的に“サイバーセキュリティ”と偽って行われた大規模なオンライン検閲スキームにFBI、国防総省、国土安全保障省の職員が直接関与していたことを示している。

2023年10月31日、上院で証言するロイド・オースティン米国防長官(Photo by Liu Jie/Xinhua via Getty Images)

先週、パブリック(マイケル・シェレンベルガーさんのサブスタックスペース)とラケット(マット・タイビさんのサブスタックスペース)は、米英の軍事請負会社が開発した攻撃戦術に検閲産複合体の起源があることを明らかにした、最初の『CTIL Files』を発表した。

そして今回、2人目の内部告発者が、サイバー脅威インテリジェンス・リーグ(CTIL)への政府・軍の関与が、我々が以前発見したよりもはるかに大きいことを示すSlackメッセージを名乗り出た。

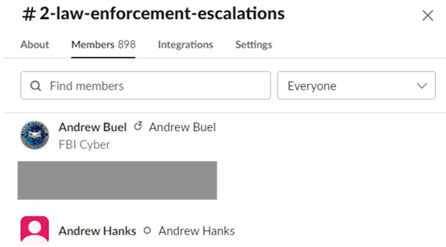

CTILのSlackの“偽情報”チャンネルと“法執行エスカレーション”チャンネルには、FBIの現職員と元職員、ミシガン州サイバーコマンドセンター、米国国防デジタルサービス(DDS)、および少なくとも1つの欧州政府の職員が含まれていた。

DDSはペンタゴンに本部を置き、2015年11月にアッシュ・カーター国防長官によって設立された。DDSのウェブサイトには、“国防総省には秘密兵器がある”と書かれている。

国防総省はパブリックに対し、DDSを他の機関と統合したと語った。“DDSは2022年2月に他の3つの組織と合併し、チーフ・デジタル・アンド・アーティフィシャル・インテリジェンス・オフィス(CDAO)を設立した。CDAOは現在CTILに関与しておらず、その合併以前のプロジェクト参加に関する状況認識を持っていない”と広報担当者は述べた。

CTILについては、病院や医療システムを深刻な脅威から守るサイバーセキュリティという本質的な機能を果たすと主張している。

しかし、新たな内部告発者によれば、“CTILの本質的な機能は、医療従事者が利用できる他の無料および有料の脅威サービスとほとんど重複していた”

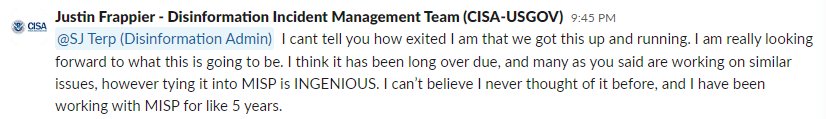

国土安全保障省(DHS)のサイバーセキュリティ・インフラストラクチャ安全保障局(CISA)に勤務していたジャスティン・フラピエ(Justin Frappier)は、プロフィールに“ここに記載された意見はアナリストとしての私個人のものであり、特に断りのない限りCISAや米国政府のものではありません”と書いていた。

しかし、フラピエはプロフィール画像にCISAのシールを貼り、CTILに熱心に参加していた。CTILに初めて参加したとき、彼はグループが“検証するための偽情報源のリストを統合しているのか”と尋ねた。CTILのメンバーはこう答えた。“CTI Lとつながりのある別のグループで、偽情報の収集(と分析)作業が行われており、それを脅威の流れに組み込もうとしています”

フラピエはそれに対し、“それはすごい。このようなことが大規模に行われるのは驚くべきことだと思う”

これらのメッセージは、政府職員が反情報活動にグループを利用する方法を明確に探し出し、これらの活動へのアクセスを開始したことを示唆している。フラピエは、Slackグループの“偽情報”チャンネルに573通のメッセージを投稿した。

CTILの偽情報チームは、“法執行機関のエスカレーション”チャンネルを使用することに言及した。このチャンネルにはFBIのサイバー犯罪担当職員とモンタナ州の最高情報セキュリティ責任者(現在はCISAの資金提供を受けてDHSの情報共有を管理する非営利団体Center for Internet Securityのディレクターとして働いている)がいた。CTILの偽情報グループがどれくらいの頻度でこのチャンネルにエスカレーションを送っていたかは不明である。

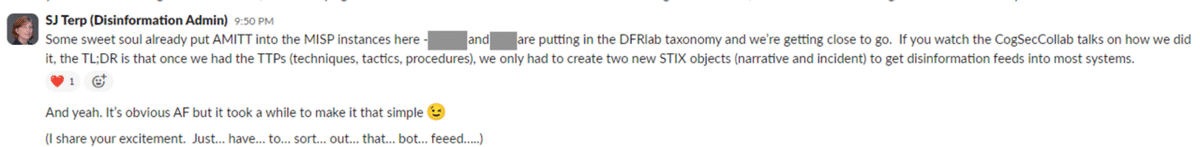

偽情報チームのメンバーの一人、アンドラス・イクロディ(Andras Iklody)は、彼のLinkedInによると、CTILの活動当時、ルクセンブルク政府のコンピューター・セキュリティ・イニシアチブで働いていた。イクロディは以前、NATOで働いていた。Iklodyは、自身が開発に携わったマルウェア情報共有プラットフォーム(MISP)にCTILの偽情報チャネルを設置したようだ。

MISPは欧州連合(EU)の資金援助を受けており、CTILが使用したCovidの偽情報チャネルはMISPの審査を受けていた。CTILの偽情報チームのリーダーであるサラ=ジェイン・テルプによると、MISPには“敵対的偽情報と影響力の戦術と技術(AMITT)”フレームワークが追加されたという。同グループは、大西洋評議会デジタル・フォレンジック・ラボの偽情報分類法も入力している。

テルプがMISPを使うことを説明すると、フラピエはこう答えた。“このプロジェクトを立ち上げることができて、どれほど興奮しているか。これがどんなものになるのか、本当に楽しみにしている。あなたが言ったように、多くの人が同じような問題に取り組んでいる。MISPと5年間も一緒に仕事をしてきたのに、今まで思いつかなかったなんて信じられないよ。”

新たな内部告発者のファイルから、テルプが“並行した努力”と表現したグループの内情が見えてくる。我々も内部告発者も、“並行した努力”が何を指しているのかは知らない。

この新しいファイルでは、民間企業のサイバーセキュリティ責任者であるエリック・ブログドン(Eric Brogdon)らが、物理的な集まりを妨害しようとしたようで、ブログドンはソーシャルメディアのユーザーを停止させる能力を持っているとほのめかしている。

あるメンバーが反ロックダウン・デモの呼びかけに関するニュースをシェアすると、ブログドンは“フェイスブックのユーザーを停止させられるか試してみよう”と答えた。

この件に関して質問されたブログドンは、憲法修正第1条は民間のインターネット企業が言論を検閲することを妨げるものではないと主張するXKCDのコミックをパブリックに送った。

しかし、もしフェイスブックがこの投稿に対して行動を起こしたとすれば、CTILに政府関係者が関与していることを考えれば、それはユーザーの言論の自由、そしておそらく集会の権利さえも直接侵害する可能性があった。

Publicが以前入手した他のファイルでは、オーストラリア国防軍アカデミーと統合特殊作戦大学のトム・シアー(Tom Sear)も偽情報チームのメンバーだった。

CTILの他の有力参加者は、私たちのコメント要請に応じなかった。

私たちは再び、この問いに直面することになる。 CTILで本当は何が起こっていたのか?

なぜ外国政府、特殊作戦、NATO、国防総省の関係者が、米国市民を検閲し、影響を与える作戦に参加していたのか?

私たちの受賞歴のある調査報道を支援し、それを知るために、今すぐご購読ください!

X有料記事へ

以上

この記事が気に入ったらサポートをしてみませんか?